- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតបានរកឃើញកូដងាយរងគ្រោះនៅក្នុងកញ្ចប់ Python ចាស់ៗ ដែលអាចបើកផ្លូវសម្រាប់ការសម្របសម្រួលខ្សែសង្វាក់ផ្គត់ផ្គង់លើសន្ទស្សន៍កញ្ចប់ Python (PyPI) តាមរយៈការវាយប្រហារដណ្តើមយកដែន។

ក្រុមហ៊ុនសន្តិសុខខ្សែសង្វាក់ផ្គត់ផ្គង់កម្មវិធី ReversingLabs បាននិយាយថា ខ្លួនបានរកឃើញ "ភាពងាយរងគ្រោះ" នៅក្នុងឯកសារ bootstrap ដែលផ្តល់ដោយឧបករណ៍ស្វ័យប្រវត្តិកម្មសាងសង់ និងដាក់ពង្រាយដែលមានឈ្មោះថា "zc.buildout"។

អ្នកស្រាវជ្រាវសន្តិសុខ Vladimir Pezo បាននិយាយថា "ស្គ្រីបទាំងនេះធ្វើស្វ័យប្រវត្តិកម្មដំណើរការនៃការទាញយក ការបង្កើត និងការដំឡើងបណ្ណាល័យ និងឧបករណ៍ដែលត្រូវការ"។ "ជាពិសេស នៅពេលដែលស្គ្រីប bootstrap ត្រូវបានប្រតិបត្តិ វានឹងទាញយក និងប្រតិបត្តិស្គ្រីបដំឡើងសម្រាប់កញ្ចប់ Distribute ពី python-distribute[.]org - ដែនចាស់ៗដែលឥឡូវនេះមានលក់ក្នុងចន្លោះតម្លៃបុព្វលាភ ខណៈពេលដែលកំពុងត្រូវបានគ្រប់គ្រងដើម្បីជំរុញប្រាក់ចំណូលពីការផ្សាយពាណិជ្ជកម្ម"។

កញ្ចប់ PyPI ដែលរួមបញ្ចូលស្គ្រីប bootstrap ដែលចូលប្រើដែនដែលមានសំណួររួមមាន tornado, pypiserver, slapos.core, roman, xlutils និង testfixtures។

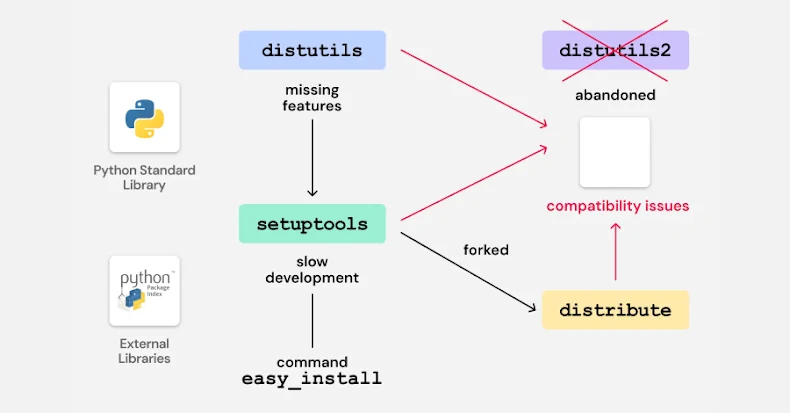

ចំណុចសំខាន់នៃបញ្ហានេះទាក់ទងនឹងស្គ្រីប bootstrap ចាស់ ("bootstrap.py") ដែលត្រូវបានប្រើរួមជាមួយឧបករណ៍ zc.buildout ដើម្បីចាប់ផ្តើមបរិស្ថាន Buildout។ ស្គ្រីប Python ក៏បានគាំទ្រសមត្ថភាពក្នុងការដំឡើងឧបករណ៍វេចខ្ចប់មួយដែលមានឈ្មោះថា "Distribute" ដែលជា fork ដែលមានអាយុកាលខ្លីនៃគម្រោង Setuptools ទៅក្នុងបរិស្ថានក្នុងស្រុក។

ដើម្បីសម្រេចបាននូវគោលដៅនេះ ស្គ្រីបដំឡើង Distribute ("distribute_setup.py") ត្រូវបានទាញយកពី python-distribute[.]org ដែលជាដែនមួយដែលត្រូវបានលក់តាំងពីឆ្នាំ 2014។ ក្នុងការបន្ថែមជម្រើស គំនិតនេះគឺដើម្បីណែនាំស្គ្រីប bootstrap ឱ្យទាញយក និងដំឡើងកញ្ចប់ Distribute ជំនួសឱ្យកញ្ចប់ Setuptools ចាស់ដើម្បីគ្រប់គ្រងពង និងភាពអាស្រ័យសម្រាប់ buildout។

វាជាការសំខាន់ក្នុងការកត់សម្គាល់ថា Distribute fork បានកើតឡើងដោយសារតែខ្វះការអភិវឌ្ឍសកម្មនៃ Setuptools ដែលជាឧបករណ៍គ្រប់គ្រងកញ្ចប់សំខាន់ដែលប្រើនៅពេលនោះ។ ទោះជាយ៉ាងណាក៏ដោយ លក្ខណៈពិសេសពី Distribute ត្រូវបានបញ្ចូលទៅក្នុង Setuptools វិញនៅឆ្នាំ 2013 ដែលធ្វើឱ្យ Distribute ហួសសម័យ។

បញ្ហាដែលកំណត់ដោយ ReversingLabs ទាក់ទងនឹងការពិតដែលថាកញ្ចប់ជាច្រើនបានបន្តផ្ញើស្គ្រីប bootstrap ដែលព្យាយាមដំឡើង Distribute តាមលំនាំដើម ឬនៅពេលដែលជម្រើសបន្ទាត់ពាក្យបញ្ជា ("-d" ឬ "--distribute") ត្រូវបានបញ្ជាក់។ នេះ រួមជាមួយនឹងការពិតដែលថាដែនដែលមានសំណួរគឺសម្រាប់ចាប់យក ធ្វើឱ្យអ្នកប្រើប្រាស់ប្រឈមនឹងហានិភ័យលាក់កំបាំង ដោយសារអ្នកវាយប្រហារអាចប្រើការដំឡើងនេះដើម្បីបម្រើកូដព្យាបាទ នៅពេលដែលស្គ្រីប bootstrap ត្រូវបានដំណើរការដោយអចេតនា និងអាចលួចទិន្នន័យរសើប។

ខណៈពេលដែលកញ្ចប់ដែលរងផលប៉ះពាល់មួយចំនួនបានចាត់វិធានការដើម្បីលុបស្គ្រីប bootstrap កញ្ចប់ slapos.core នៅតែបន្តផ្ញើកូដងាយរងគ្រោះ។ វាក៏ត្រូវបានរួមបញ្ចូលនៅក្នុងកំណែអភិវឌ្ឍន៍ និងថែទាំរបស់ Tornado ផងដែរ។

ទិដ្ឋភាពសំខាន់មួយទៀតដែលត្រូវពិចារណានៅទីនេះគឺថាស្គ្រីប bootstrap មិនត្រូវបានប្រតិបត្តិដោយស្វ័យប្រវត្តិក្នុងអំឡុងពេលដំឡើងកញ្ចប់ទេ ហើយត្រូវបានសរសេរជា Python 2។ នេះមានន័យថាស្គ្រីបមិនអាចប្រតិបត្តិជាមួយ Python 3 ដោយគ្មានការកែប្រែទេ។ ប៉ុន្តែវត្តមានរបស់ឯកសារនេះបន្សល់ទុក "ផ្ទៃវាយប្រហារដែលមិនចាំបាច់" ដែលអ្នកវាយប្រហារអាចកេងប្រវ័ញ្ច ប្រសិនបើអ្នកអភិវឌ្ឍន៍ត្រូវបានបោកបញ្ឆោតឱ្យដំណើរការកូដដែលបង្កឱ្យមានការប្រតិបត្តិស្គ្រីប bootstrap។

ការគំរាមកំហែងនៃការដណ្តើមយកដែនមិនមែនជាទ្រឹស្តីទេ។ នៅឆ្នាំ 2023 វាបានលេចចេញថាកញ្ចប់ npm fsevents ត្រូវបានសម្របសម្រួលដោយជនអាក្រក់ម្នាក់ដែលបានដណ្តើមយកការគ្រប់គ្រងធនធាន cloud ដែលមិនបានទាមទារដែលបង្ហោះនៅ fsevents-binaries.s3-us-west-2.amazonaws[.]com ដើម្បីរុញឯកសារដែលអាចប្រតិបត្តិបានដែលមានគំនិតអាក្រក់ទៅអ្នកប្រើប្រាស់ដែលកំពុងដំឡើងកំណែជាក់លាក់នៃកញ្ចប់ (CVE-2023-45311, ពិន្ទុ CVSS: 9.8)។

លោក Pezo បាននិយាយថា "បញ្ហានេះស្ថិតនៅក្នុងគំរូសរសេរកម្មវិធីដែលរួមមានការទាញយក និងប្រតិបត្តិ payload ពីដែនដែលមានកូដរឹង ដែលជាគំរូដែលត្រូវបានគេសង្កេតឃើញជាទូទៅនៅក្នុងមេរោគដែលបង្ហាញពីឥរិយាបថទាញយក"។ "ការបរាជ័យក្នុងការបញ្ឈប់ម៉ូឌុលចែកចាយជាផ្លូវការបានអនុញ្ញាតឱ្យស្គ្រីប bootstrap ដែលងាយរងគ្រោះអូសបន្លាយ និងទុកឱ្យគម្រោងមួយចំនួនដែលមិនស្គាល់ត្រូវបានប៉ះពាល់នឹងការវាយប្រហារដែលអាចកើតមាន"។

ការបង្ហាញនេះកើតឡើងនៅពេលដែល HelixGuard បានរកឃើញកញ្ចប់ព្យាបាទនៅក្នុង PyPI ដែលមានឈ្មោះថា "spellcheckers" ដែលអះអាងថាជាឧបករណ៍សម្រាប់ពិនិត្យកំហុសអក្ខរាវិរុទ្ធដោយប្រើ OpenAI Vision ប៉ុន្តែមានកូដព្យាបាទដែលត្រូវបានរចនាឡើងដើម្បីភ្ជាប់ទៅម៉ាស៊ីនមេខាងក្រៅ និងទាញយក payload ដំណាក់កាលបន្ទាប់ ដែលបន្ទាប់មកប្រតិបត្តិ trojan ចូលប្រើពីចម្ងាយ (RAT)។

កញ្ចប់នេះ ដែលត្រូវបានផ្ទុកឡើងជាលើកដំបូងទៅកាន់ PyPI នៅថ្ងៃទី 15 ខែវិច្ឆិកា ឆ្នាំ 2025 ដោយអ្នកប្រើប្រាស់ម្នាក់ឈ្មោះ leo636722 ត្រូវបានទាញយកចំនួន 955 ដង។ វាលែងមានសម្រាប់ទាញយកទៀតហើយ។

លោក HelixGuard បាននិយាយថា "RAT នេះអាចទទួលពាក្យបញ្ជាពីចម្ងាយ និងប្រតិបត្តិកូដ Python ដែលគ្រប់គ្រងដោយអ្នកវាយប្រហារតាមរយៈ exec() ដែលអាចឱ្យមានការបញ្ជាពីចម្ងាយពេញលេញលើម៉ាស៊ីនរបស់ជនរងគ្រោះ"។ "នៅពេលដែលអ្នកប្រើប្រាស់ដំឡើង និងដំណើរការកញ្ចប់ព្យាបាទ ច្រកខាងក្រោយនឹងសកម្ម ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារគ្រប់គ្រងកុំព្យូទ័ររបស់អ្នកប្រើប្រាស់ពីចម្ងាយ"។