- ដោយ Admin

- May 16, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

ក្រុមហ៊ុន Cloud Software Group បានចេញផ្សាយបំណះសុវត្ថិភាពបន្ទាន់សម្រាប់ NetScaler ADC (ដែលពីមុនហៅថា Citrix ADC) និង NetScaler Gateway (ដែលពីមុនហៅថា Citrix Gateway) ដោយដោះស្រាយភាពងាយរងគ្រោះសំខាន់ពីរដែលអាចអនុញ្ញាតឱ្យអ្នកវាយប្រហារពីចម្ងាយដែលមិនបានផ្ទៀងផ្ទាត់អាចធ្វើឱ្យខូចប្រព័ន្ធដែលរងផលប៉ះពាល់។

អង្គការដែលដំណើរការការដាក់ពង្រាយដែលគ្រប់គ្រងដោយអតិថិជនត្រូវបានជំរុញយ៉ាងខ្លាំងឱ្យអនុវត្តការអាប់ដេតជាបន្ទាន់។

CVE-2026-3055: ការអានក្រៅព្រំដែនដ៏សំខាន់តាមរយៈ SAML IDP

CVE-2026-3055 ដែលជាចំណុចខ្សោយធ្ងន់ធ្ងរបំផុតក្នុងចំណោមចំណុចខ្សោយទាំងពីរ មានពិន្ទុមូលដ្ឋាន CVSS v4.0 9.3 ដែលចាត់ថ្នាក់វាថាសំខាន់។ ភាពងាយរងគ្រោះនេះកើតចេញពីការផ្ទៀងផ្ទាត់ការបញ្ចូលមិនគ្រប់គ្រាន់ដែលនាំឱ្យមានស្ថានភាពអានលើសអង្គចងចាំ (CWE-125: ការអានក្រៅព្រំដែន)។

ចំណុចខ្សោយនេះមិនតម្រូវឱ្យមានការផ្ទៀងផ្ទាត់ គ្មានអន្តរកម្មរបស់អ្នកប្រើប្រាស់ និងគ្មានលក្ខខណ្ឌពិសេសណាមួយលើសពីតម្រូវការកំណត់រចនាសម្ព័ន្ធសំខាន់មួយទេ៖ ឧបករណ៍ត្រូវតែត្រូវបានកំណត់រចនាសម្ព័ន្ធជាអ្នកផ្តល់អត្តសញ្ញាណ SAML (IDP)។

ជាពិសេស ក្រុមហ៊ុន Cloud Software Group បានបង្ហាញថា ភាពងាយរងគ្រោះនេះត្រូវបានកំណត់អត្តសញ្ញាណជាលក្ខណៈផ្ទៃក្នុងតាមរយៈកម្មវិធីពិនិត្យសុវត្ថិភាពដែលកំពុងដំណើរការរបស់ខ្លួន ដោយបង្ហាញថាមិនមានការកេងប្រវ័ញ្ចសកម្មណាមួយត្រូវបានគេសង្កេតឃើញនៅពេលនៃការបង្ហាញនោះទេ។

យ៉ាងណាក៏ដោយ ភាពធ្ងន់ធ្ងរធ្ងន់ធ្ងរ និងវ៉ិចទ័រវាយប្រហារដែលគ្មានសិទ្ធិធ្វើឱ្យវាក្លាយជាគោលដៅបំណះអាទិភាពខ្ពស់។ អ្នកគ្រប់គ្រងអាចផ្ទៀងផ្ទាត់ការប៉ះពាល់របស់ពួកគេដោយពិនិត្យមើលការកំណត់រចនាសម្ព័ន្ធ NetScaler សម្រាប់ខ្សែអក្សរបន្ថែមការផ្ទៀងផ្ទាត់ samlIdPProfile .*។

CVE-2026-4368: ស្ថានភាពពូជសាសន៍បណ្តាលឱ្យមានការលាយឡំវគ្គ

ភាពងាយរងគ្រោះទីពីរ CVE-2026-4368 មានពិន្ទុ 7.7 (ខ្ពស់) លើមាត្រដ្ឋាន CVSS v4.0 និងពាក់ព័ន្ធនឹងស្ថានភាពពូជសាសន៍ (CWE-362) ដែលអាចបណ្តាលឱ្យមានការលាយឡំវគ្គរបស់អ្នកប្រើប្រាស់។

កំហុសនេះប៉ះពាល់ដល់ឧបករណ៍ដែលត្រូវបានកំណត់រចនាសម្ព័ន្ធជា Gateway (SSL VPN, ICA Proxy, CVPN, ឬ RDP Proxy) ឬជាម៉ាស៊ីនមេនិម្មិត AAA។ ខណៈពេលដែលវាតម្រូវឱ្យមានការផ្ទៀងផ្ទាត់សិទ្ធិទាប និងលក្ខខណ្ឌពេលវេលាជាប់គ្នា (AT:P) ការកេងប្រវ័ញ្ចដោយជោគជ័យអាចបណ្តាលឱ្យមានការសម្របសម្រួលពេញលេញនៃការសម្ងាត់ និងភាពសុចរិតនៃវគ្គអ្នកប្រើប្រាស់ ដែលជាហានិភ័យដ៏សំខាន់នៅក្នុងបរិស្ថាន VPN របស់សហគ្រាស។

អ្នកគ្រប់គ្រងអាចកំណត់អត្តសញ្ញាណការប៉ះពាល់ដោយពិនិត្យមើលការកំណត់រចនាសម្ព័ន្ធ NetScaler សម្រាប់ add authentication vserver .* ឬ add vpn vserver .*។

កំណែ និងបំណះដែលរងផលប៉ះពាល់

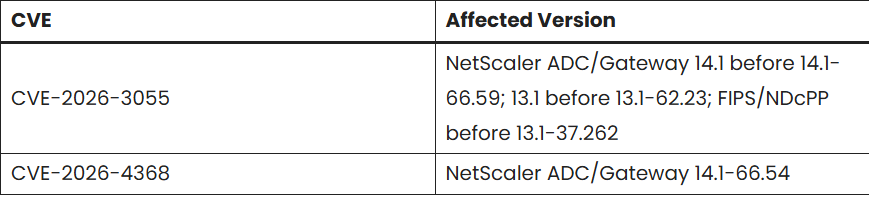

ភាពងាយរងគ្រោះប៉ះពាល់ដល់កំណែដូចខាងក្រោម៖

ក្រុមហ៊ុន Cloud Software Group សូមណែនាំឱ្យធ្វើការអាប់ដេតទៅកំណែចេញផ្សាយថេរដូចខាងក្រោម៖

-NetScaler ADC និង Gateway 14.1-66.59 ឬកំណែក្រោយ

-NetScaler ADC និង Gateway 13.1-62.23 ឬកំណែក្រោយ

-NetScaler ADC 13.1-FIPS / NDcPP 13.1.37.262 ឬកំណែក្រោយ

វាជាការសំខាន់ក្នុងការកត់សម្គាល់ថា ការណែនាំនេះអនុវត្តចំពោះតែការដាក់ពង្រាយដែលគ្រប់គ្រងដោយអតិថិជនប៉ុណ្ណោះ។ សេវាកម្មពពកដែលគ្រប់គ្រងដោយ Citrix និងឧទាហរណ៍ Adaptive Authentication ត្រូវបានធ្វើបច្ចុប្បន្នភាពរួចហើយដោយក្រុមហ៊ុន Cloud Software Group។

ដោយសារ NetScaler ADC និង Gateway ត្រូវបានដាក់ពង្រាយយ៉ាងទូលំទូលាយនៅក្នុងបរិវេណសហគ្រាសជា VPN និងឧបករណ៍បញ្ជាការចែកចាយកម្មវិធី ប្រព័ន្ធដែលមិនទាន់បានបិទភ្ជាប់តំណាងឱ្យផ្ទៃវាយប្រហារដ៏សំខាន់មួយ។

ក្រុមសន្តិសុខគួរតែផ្តល់អាទិភាពដល់ការដាក់ពង្រាយបំណះ ជាពិសេសសម្រាប់ឧបករណ៍ដែលបានកំណត់រចនាសម្ព័ន្ធដោយ SAML IDP ដោយផ្តល់ពិន្ទុសំខាន់របស់ CVE-2026-3055។