- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

យុទ្ធនាការរយៈពេលវែង និងកំពុងបន្ត ដែលត្រូវបានសន្មតថាជាភ្នាក់ងារគំរាមកំហែងដែលមានទំនាក់ទំនងរវាងប្រទេសចិន និងសហរដ្ឋអាមេរិក បានបង្កប់ខ្លួននៅក្នុងបណ្តាញទូរគមនាគមន៍ ដើម្បីធ្វើចារកម្មប្រឆាំងនឹងបណ្តាញរដ្ឋាភិបាល។

សកម្មភាពកំណត់ទីតាំងយុទ្ធសាស្ត្រ ដែលពាក់ព័ន្ធនឹងការដាក់បញ្ចូល និងថែរក្សាយន្តការចូលប្រើដោយលួចលាក់នៅក្នុងបរិយាកាសសំខាន់ៗ ត្រូវបានសន្មតថាជា Red Menshen ដែលជាក្រុមគំរាមកំហែងមួយ ដែលត្រូវបានតាមដានថាជា Earth Bluecrow, DecisiveArchitect និង Red Dev 18។ ក្រុមនេះមានកំណត់ត្រានៃការវាយប្រហារលើអ្នកផ្តល់សេវាទូរគមនាគមន៍នៅទូទាំងមជ្ឈិមបូព៌ា និងអាស៊ីចាប់តាំងពីយ៉ាងហោចណាស់ឆ្នាំ 2021។

Rapid7 បានពិពណ៌នាអំពីយន្តការចូលប្រើដោយលួចលាក់ថាជា "កោសិកាគេងឌីជីថលដែលលួចលាក់បំផុតមួយចំនួន" ដែលធ្លាប់ជួបប្រទះនៅក្នុងបណ្តាញទូរគមនាគមន៍។

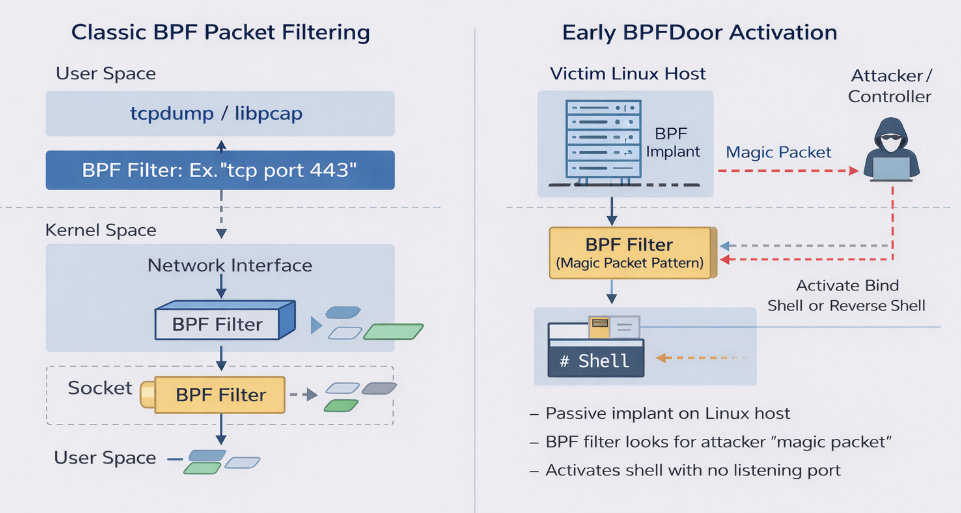

យុទ្ធនាការនេះត្រូវបានកំណត់លក្ខណៈដោយការប្រើប្រាស់ការផ្សាំកម្រិតខឺណែល ទ្វារក្រោយអកម្ម ឧបករណ៍ប្រើប្រាស់សម្រាប់ប្រមូលព័ត៌មានសម្ងាត់ និងក្របខ័ណ្ឌបញ្ជាឆ្លងវេទិកា ដែលផ្តល់ឱ្យភ្នាក់ងារគំរាមកំហែងនូវសមត្ថភាពក្នុងការរស់នៅក្នុងបណ្តាញដែលចាប់អារម្មណ៍ជាប់លាប់។ ឧបករណ៍មួយក្នុងចំណោមឧបករណ៍ដែលទទួលស្គាល់ច្រើនបំផុតនៅក្នុងឃ្លាំងមេរោគរបស់វាគឺទ្វារក្រោយ Linux ដែលមានឈ្មោះថា BPFDoor។

Rapid7 Labs បាននិយាយនៅក្នុងរបាយការណ៍មួយដែលចែករំលែកជាមួយ The Hacker News ថា "មិនដូចមេរោគធម្មតាទេ BPFdoor មិនបង្ហាញច្រកស្តាប់ ឬរក្សាឆានែលបញ្ជា និងត្រួតពិនិត្យដែលអាចមើលឃើញនោះទេ"។ "ផ្ទុយទៅវិញ វារំលោភលើមុខងារ Berkeley Packet Filter (BPF) ដើម្បីត្រួតពិនិត្យចរាចរណ៍បណ្តាញដោយផ្ទាល់នៅក្នុងខឺណែល ដោយធ្វើឱ្យសកម្មតែនៅពេលដែលវាទទួលបានកញ្ចប់បង្កកដែលបង្កើតឡើងជាពិសេស"។

"មិនមានអ្នកស្តាប់ជាប់លាប់ ឬ beaconing ជាក់ស្តែងទេ។ លទ្ធផលគឺជា trapdoor ដែលលាក់កំបាំងដែលបានបង្កប់នៅក្នុងប្រព័ន្ធប្រតិបត្តិការខ្លួនឯង"។

ខ្សែសង្វាក់វាយប្រហារចាប់ផ្តើមជាមួយអ្នកគំរាមកំហែងដែលកំណត់គោលដៅហេដ្ឋារចនាសម្ព័ន្ធដែលប្រឈមមុខនឹងអ៊ីនធឺណិត និងសេវាកម្មគែមដែលបង្ហាញ ដូចជាឧបករណ៍ VPN ជញ្ជាំងភ្លើង និងវេទិកាដែលប្រឈមមុខនឹងគេហទំព័រដែលភ្ជាប់ជាមួយ Ivanti, Cisco, Juniper Networks, Fortinet, VMware, Palo Alto Networks និង Apache Struts ដើម្បីទទួលបានការចូលប្រើដំបូង។

នៅពេលទទួលបានជើងទម្រជោគជ័យ ក្របខ័ណ្ឌ beacon ដែលឆបគ្នាជាមួយ Linux ដូចជា CrossC2 ត្រូវបានដាក់ពង្រាយដើម្បីសម្រួលដល់សកម្មភាពក្រោយការកេងប្រវ័ញ្ច។ ក៏ត្រូវបានដកចេញផងដែរគឺ Sliver, TinyShell (Unix backdoor) keyloggers និងឧបករណ៍ប្រើប្រាស់ brute-force ដើម្បីសម្រួលដល់ការប្រមូលផល credential និងចលនា lateral។

ទោះជាយ៉ាងណាក៏ដោយ ចំណុចកណ្តាលនៃប្រតិបត្តិការរបស់ Red Menshen គឺ BPFDoor។ វាមានសមាសធាតុពីរផ្សេងគ្នា៖ មួយគឺជា backdoor អកម្មដែលដាក់ពង្រាយនៅលើប្រព័ន្ធ Linux ដែលសម្របសម្រួលដើម្បីត្រួតពិនិត្យចរាចរណ៍ចូលសម្រាប់កញ្ចប់ "magic" ដែលបានកំណត់ជាមុនដោយការដំឡើងតម្រង BPF និងបង្កើត shell ពីចម្ងាយនៅពេលទទួលបានកញ្ចប់បែបនេះ។ ផ្នែកសំខាន់មួយទៀតនៃក្របខ័ណ្ឌគឺជាឧបករណ៍បញ្ជាដែលត្រូវបានគ្រប់គ្រងដោយអ្នកវាយប្រហារ ហើយទទួលខុសត្រូវចំពោះការផ្ញើកញ្ចប់ដែលមានទម្រង់ពិសេស។

Rapid7 បានពន្យល់ថា "ឧបករណ៍បញ្ជានេះក៏ត្រូវបានរចនាឡើងដើម្បីដំណើរការនៅក្នុងបរិស្ថានរបស់ជនរងគ្រោះផងដែរ"។ "នៅក្នុងរបៀបនេះ វាអាចក្លែងបន្លំជាដំណើរការប្រព័ន្ធស្របច្បាប់ និងបង្កឱ្យមានការផ្សាំបន្ថែមនៅទូទាំងម៉ាស៊ីនខាងក្នុងដោយផ្ញើកញ្ចប់ធ្វើឱ្យសកម្ម ឬដោយការបើកឧបករណ៍ស្តាប់ក្នុងស្រុកដើម្បីទទួលការតភ្ជាប់សែល ដែលអាចឱ្យចលនាចំហៀងដែលបានគ្រប់គ្រងរវាងប្រព័ន្ធដែលរងការសម្របសម្រួលមានប្រសិទ្ធភាព"។

លើសពីនេះ វត្ថុបុរាណ BPFDoor មួយចំនួនត្រូវបានគេរកឃើញថាគាំទ្រពិធីការបញ្ជូនការគ្រប់គ្រងស្ទ្រីម (SCTP) ដែលអាចឱ្យសត្រូវត្រួតពិនិត្យពិធីការទូរគមនាគមន៍ដើម និងទទួលបានភាពមើលឃើញអំពីឥរិយាបថ និងទីតាំងរបស់អ្នកជាវ និងថែមទាំងតាមដានបុគ្គលដែលចាប់អារម្មណ៍ទៀតផង។

ទិដ្ឋភាពទាំងនេះបង្ហាញថាមុខងាររបស់ BPFdoor លើសពីទ្វារក្រោយ Linux លួចលាក់។ អ្នកលក់សុវត្ថិភាពបានបន្ថែមថា "BPFdoor ដំណើរការជាស្រទាប់ចូលប្រើដែលបង្កប់នៅក្នុងឆ្អឹងខ្នងទូរគមនាគមន៍ ដោយផ្តល់នូវភាពមើលឃើញរយៈពេលវែង និងមានសំឡេងរំខានទាបទៅក្នុងប្រតិបត្តិការបណ្តាញសំខាន់ៗ"។

វាមិនបញ្ចប់ត្រឹមនេះទេ។ វ៉ារ្យ៉ង់ដែលមិនទាន់មានឯកសារពីមុនរបស់ BPFdoor រួមបញ្ចូលការផ្លាស់ប្តូរស្ថាបត្យកម្មដើម្បីធ្វើឱ្យវាកាន់តែគេចវេះ និងនៅតែមិនត្រូវបានរកឃើញក្នុងរយៈពេលយូរនៅក្នុងបរិយាកាសសហគ្រាស និងទូរគមនាគមន៍ទំនើប។ ទាំងនេះរួមមានការលាក់កញ្ចប់បង្កកនៅក្នុងចរាចរណ៍ HTTPS ដែលហាក់ដូចជាស្របច្បាប់ និងការណែនាំយន្តការវិភាគថ្មីដែលធានាថាខ្សែអក្សរ "9999" លេចឡើងនៅអុហ្វសិតបៃត៍ថេរនៅក្នុងសំណើ។

ការក្លែងបន្លំនេះវិញ អនុញ្ញាតឱ្យកញ្ចប់វេទមន្តនៅតែលាក់ខ្លួននៅក្នុងចរាចរណ៍ HTTPS និងជៀសវាងការផ្លាស់ប្តូរទីតាំងទិន្នន័យនៅក្នុងសំណើ ហើយអនុញ្ញាតឱ្យការផ្សាំតែងតែពិនិត្យមើលសញ្ញាសម្គាល់នៅអុហ្វសិតបៃជាក់លាក់មួយ ហើយប្រសិនបើវាមានវត្តមាន សូមបកស្រាយវាជាពាក្យបញ្ជាធ្វើឱ្យសកម្ម។

គំរូដែលទើបរកឃើញថ្មីក៏បង្ហាញពី "យន្តការទំនាក់ទំនងស្រាល" ដែលប្រើពិធីសារសារត្រួតពិនិត្យអ៊ីនធឺណិត (ICMP) សម្រាប់អន្តរកម្មរវាងម៉ាស៊ីនដែលឆ្លងមេរោគពីរ។

Rapid7 បាននិយាយថា "ការរកឃើញទាំងនេះឆ្លុះបញ្ចាំងពីការវិវត្តន៍កាន់តែទូលំទូលាយនៅក្នុងសិប្បកម្មរបស់សត្រូវ"។ "អ្នកវាយប្រហារកំពុងបង្កប់ការផ្សាំកាន់តែជ្រៅទៅក្នុងជង់កុំព្យូទ័រ - កំណត់គោលដៅខឺណែលប្រព័ន្ធប្រតិបត្តិការ និងវេទិកាហេដ្ឋារចនាសម្ព័ន្ធជាជាងពឹងផ្អែកតែលើមេរោគទំហំអ្នកប្រើប្រាស់"។

"បរិស្ថានទូរគមនាគមន៍ - រួមបញ្ចូលគ្នានូវប្រព័ន្ធ bare-metal ស្រទាប់និម្មិត ឧបករណ៍ដំណើរការខ្ពស់ និងសមាសធាតុស្នូល 4G/5G ដែលមានកុងតឺន័រ - ផ្តល់នូវដីដ៏ល្អសម្រាប់ភាពស្ថិតស្ថេររយៈពេលវែងដែលមានសំឡេងរំខានទាប។ ដោយការលាយបញ្ចូលគ្នាទៅក្នុងសេវាកម្មផ្នែករឹងស្របច្បាប់ និងពេលវេលាដំណើរការកុងតឺន័រ ការផ្សាំអាចគេចផុតពីការត្រួតពិនិត្យចំណុចបញ្ចប់បែបប្រពៃណី ហើយនៅតែមិនត្រូវបានរកឃើញក្នុងរយៈពេលយូរ"។