- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

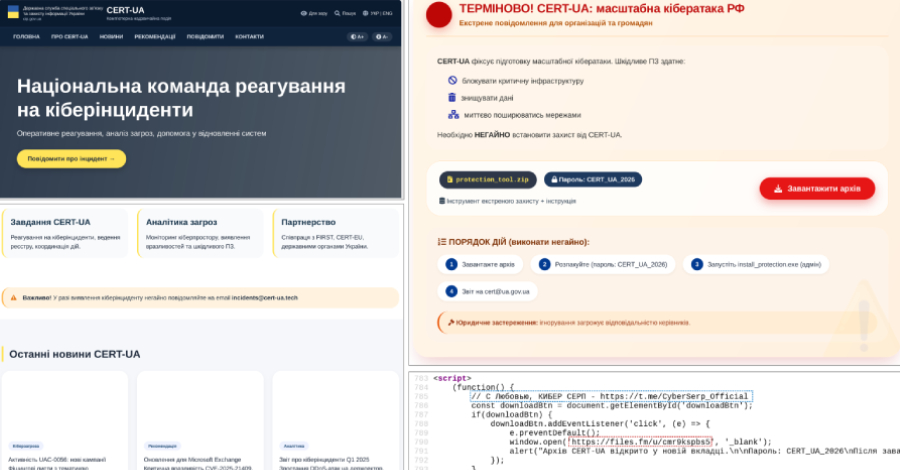

ក្រុមឆ្លើយតបបន្ទាន់កុំព្យូទ័រនៃប្រទេសអ៊ុយក្រែន (CERT-UA) បានបង្ហាញព័ត៌មានលម្អិតអំពីយុទ្ធនាការបន្លំបន្លំថ្មីមួយ ដែលទីភ្នាក់ងារសន្តិសុខតាមអ៊ីនធឺណិតខ្លួនឯងត្រូវបានក្លែងបន្លំដើម្បីចែកចាយឧបករណ៍គ្រប់គ្រងពីចម្ងាយដែលគេស្គាល់ថា AGEWHEEZE។

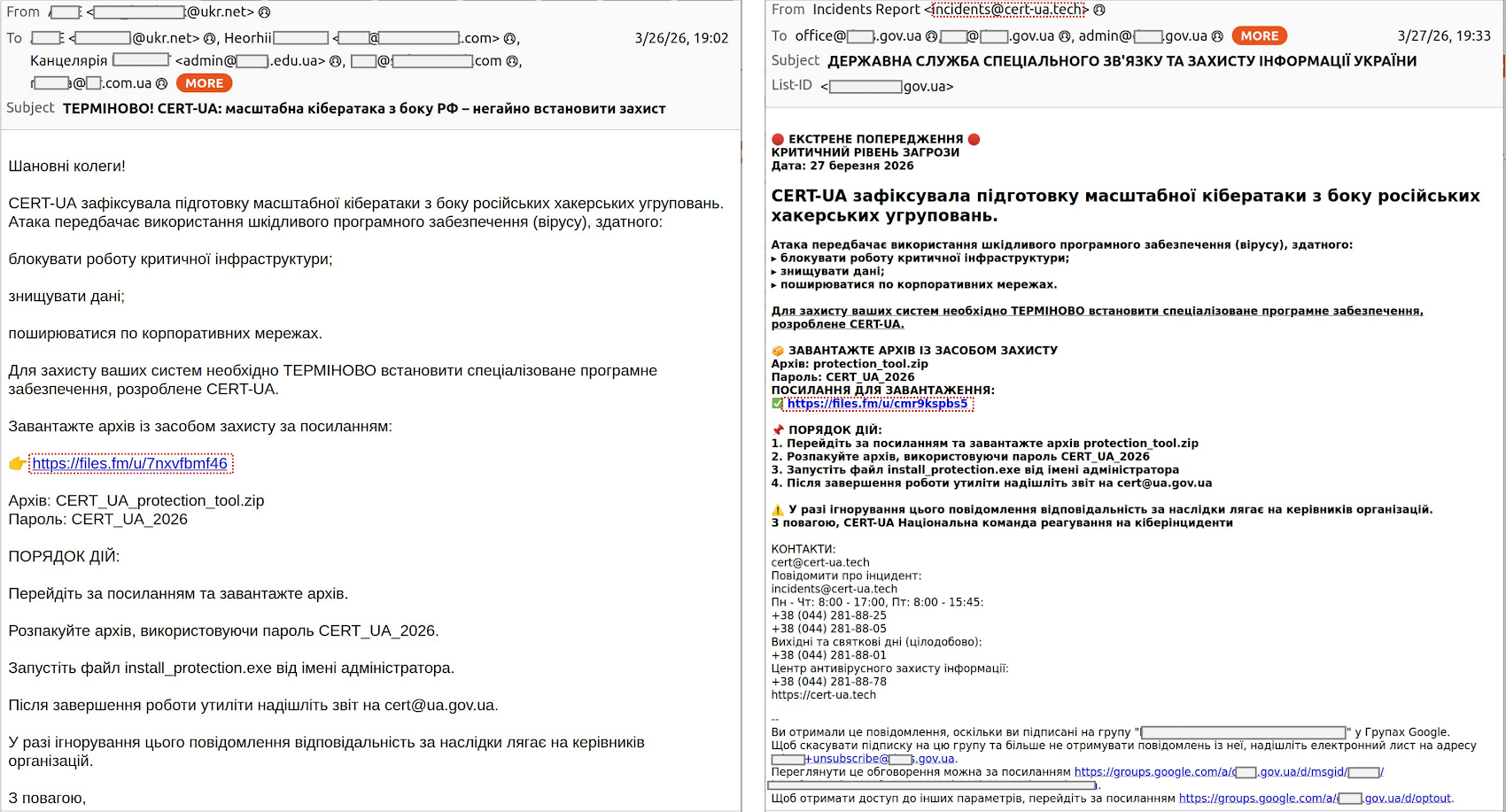

ជាផ្នែកមួយនៃការវាយប្រហារ ជនគំរាមកំហែង ដែលត្រូវបានតាមដានថាជា UAC-0255 បានផ្ញើអ៊ីមែលនៅថ្ងៃទី 26 និង 27 ខែមីនា ឆ្នាំ 2026 ដោយក្លែងបន្លំជា CERT-UA ដើម្បីចែកចាយបណ្ណសារ ZIP ដែលការពារដោយពាក្យសម្ងាត់ ដែលបង្ហោះនៅលើ Files.fm និងបានជំរុញឱ្យអ្នកទទួលដំឡើង "កម្មវិធីឯកទេស"។

គោលដៅនៃយុទ្ធនាការនេះរួមមានអង្គការរដ្ឋ មជ្ឈមណ្ឌលវេជ្ជសាស្ត្រ ក្រុមហ៊ុនសន្តិសុខ ស្ថាប័នអប់រំ ស្ថាប័នហិរញ្ញវត្ថុ និងក្រុមហ៊ុនអភិវឌ្ឍន៍កម្មវិធី។ អ៊ីមែលមួយចំនួនត្រូវបានផ្ញើចេញពីអាសយដ្ឋានអ៊ីមែល "incidents@cert-ua[.]tech"។

ឯកសារ ZIP ("CERT_UA_protection_tool.zip") ត្រូវបានរចនាឡើងដើម្បីទាញយកមេរោគដែលវេចខ្ចប់ជាកម្មវិធីសុវត្ថិភាពពីទីភ្នាក់ងារ។ មេរោគនេះ យោងតាម CERT-UA គឺជាមេរោគ Trojan ចូលប្រើពីចម្ងាយដែលមានឈ្មោះកូដ AGEWHEEZE។

AGEWHEEZE ដែលជាមេរោគដែលមានមូលដ្ឋានលើ Go ទំនាក់ទំនងជាមួយម៉ាស៊ីនមេខាងក្រៅ ("54.36.237[.]92") តាមរយៈ WebSockets ហើយគាំទ្រពាក្យបញ្ជាជាច្រើនដើម្បីប្រតិបត្តិពាក្យបញ្ជា អនុវត្តប្រតិបត្តិការឯកសារ កែប្រែក្ដារតម្បៀតខ្ទាស់ ធ្វើត្រាប់តាមកណ្តុរ និងក្តារចុច ថតរូបអេក្រង់ និងគ្រប់គ្រងដំណើរការ និងសេវាកម្ម។ វាក៏បង្កើតភាពស្ថិតស្ថេរដោយប្រើភារកិច្ចដែលបានកំណត់ពេល កែប្រែ Windows Registry ឬបន្ថែមខ្លួនវាទៅក្នុងថត Startup។

ការវាយប្រហារនេះត្រូវបានវាយតម្លៃថាភាគច្រើនមិនទទួលបានជោគជ័យ។ ទីភ្នាក់ងារនេះបាននិយាយថា "ឧបករណ៍ផ្ទាល់ខ្លួនដែលឆ្លងមេរោគមួយចំនួនតូចប៉ុណ្ណោះដែលជាកម្មសិទ្ធិរបស់បុគ្គលិកនៃស្ថាប័នអប់រំដែលមានទម្រង់ផ្សេងៗគ្នានៃកម្មសិទ្ធិត្រូវបានកំណត់អត្តសញ្ញាណ"។ "អ្នកឯកទេសរបស់ក្រុមបានផ្តល់ជំនួយផ្នែកវិធីសាស្ត្រ និងការអនុវត្តចាំបាច់"។

ការវិភាគលើគេហទំព័រក្លែងក្លាយ "cert-ua[.]tech" បានបង្ហាញថា វាទំនងជាត្រូវបានបង្កើតឡើងដោយមានជំនួយពីឧបករណ៍បញ្ញាសិប្បនិម្មិត (AI) ដោយកូដប្រភព HTML ក៏រួមបញ្ចូលមតិយោបល់ផងដែរ៖ "С Любовью, КИБЕР СЕРП" មានន័យថា "ដោយក្តីស្រឡាញ់ CYBER SERP"។

នៅក្នុងការបង្ហោះនៅលើ Telegram ក្រុមហ៊ុន Cyber Serp អះអាងថាពួកគេជា "ប្រតិបត្តិករអ៊ីនធឺណិតក្រោមដីមកពីអ៊ុយក្រែន"។ ឆានែល Telegram ត្រូវបានបង្កើតឡើងក្នុងខែវិច្ឆិកា ឆ្នាំ 2025 និងមានអ្នកជាវជាង 700 នាក់។

អ្នកគំរាមកំហែងក៏បាននិយាយផងដែរថា អ៊ីមែលបន្លំត្រូវបានផ្ញើទៅកាន់ប្រអប់សំបុត្រ ukr[.]net ចំនួន 1 លានគ្រឿង ជាផ្នែកមួយនៃយុទ្ធនាការនេះ ហើយឧបករណ៍ជាង 200,000 គ្រឿងត្រូវបានលួចចូល។ វាបាននិយាយនៅក្នុងការបង្ហោះមួយថា "យើងមិនមែនជាចោរទេ - ពលរដ្ឋអ៊ុយក្រែនជាមធ្យមនឹងមិនដែលរងទុក្ខដោយសារសកម្មភាពរបស់យើងឡើយ"។

កាលពីខែមុន Cyber Serp បានទទួលខុសត្រូវចំពោះការរំលោភបំពានលើក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតអ៊ុយក្រែន Cipher ដោយបញ្ជាក់ថាខ្លួនបានទទួលការបោះចោលម៉ាស៊ីនមេទាំងស្រុង រួមទាំងមូលដ្ឋានទិន្នន័យអតិថិជន និងកូដប្រភពសម្រាប់ផលិតផល CIPS របស់ពួកគេជាដើម។

នៅក្នុងសេចក្តីថ្លែងការណ៍មួយនៅលើគេហទំព័ររបស់ខ្លួន Cipher បានទទួលស្គាល់ថា អ្នកវាយប្រហារបានលួចចូលព័ត៌មានសម្ងាត់របស់បុគ្គលិកនៅក្រុមហ៊ុនបច្ចេកវិទ្យាមួយរបស់ខ្លួន ប៉ុន្តែបាននិយាយថា ហេដ្ឋារចនាសម្ព័ន្ធរបស់ខ្លួនកំពុងដំណើរការធម្មតា។ វាបានបន្ថែមថា អ្នកប្រើប្រាស់ដែលឆ្លងមេរោគអាចចូលប្រើគម្រោងតែមួយ ដែលមិនមានទិន្នន័យរសើប។