- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

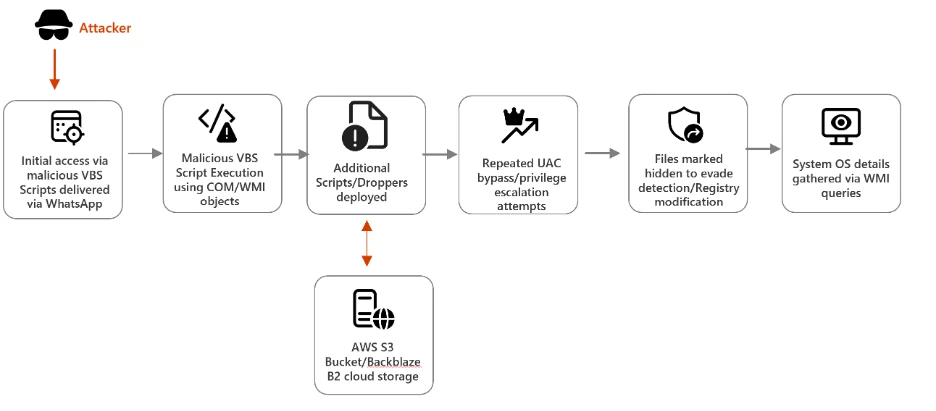

ក្រុមហ៊ុន Microsoft កំពុងទាក់ទាញចំណាប់អារម្មណ៍ទៅលើយុទ្ធនាការថ្មីមួយដែលបានទាញយកសារ WhatsApp ដើម្បីចែកចាយឯកសារ Visual Basic Script (VBS) ដែលមានគំនិតអាក្រក់។

សកម្មភាពនេះ ដែលចាប់ផ្តើមនៅចុងខែកុម្ភៈ ឆ្នាំ២០២៦ ទាញយកស្គ្រីបទាំងនេះដើម្បីចាប់ផ្តើមខ្សែសង្វាក់ឆ្លងមេរោគច្រើនដំណាក់កាលសម្រាប់បង្កើតភាពស្ថិតស្ថេរ និងអនុញ្ញាតឱ្យចូលប្រើពីចម្ងាយ។ បច្ចុប្បន្ននេះមិនទាន់ដឹងច្បាស់ថាអ្វីដែលទាក់ទាញអ្នកគំរាមកំហែងប្រើដើម្បីបញ្ឆោតអ្នកប្រើប្រាស់ឱ្យប្រតិបត្តិស្គ្រីបនោះទេ។

ក្រុមស្រាវជ្រាវសន្តិសុខ Microsoft Defender បាននិយាយថា "យុទ្ធនាការនេះពឹងផ្អែកលើការរួមបញ្ចូលគ្នានៃវិស្វកម្មសង្គម និងបច្ចេកទេសរស់នៅក្រៅដី"។ "វាប្រើឧបករណ៍ប្រើប្រាស់ Windows ដែលបានប្តូរឈ្មោះដើម្បីលាយបញ្ចូលគ្នាទៅក្នុងសកម្មភាពប្រព័ន្ធធម្មតា ទាញយកបន្ទុកពីសេវាកម្ម cloud ដែលទុកចិត្តដូចជា AWS, Tencent Cloud និង Backblaze B2 និងដំឡើងកញ្ចប់ Microsoft Installer (MSI) ដែលមានគំនិតអាក្រក់ដើម្បីរក្សាការគ្រប់គ្រងប្រព័ន្ធ"។

ការប្រើប្រាស់ឧបករណ៍ស្របច្បាប់ និងវេទិកាដែលគួរឱ្យទុកចិត្ត គឺជាការរួមបញ្ចូលគ្នាដ៏សាហាវមួយ ព្រោះវាអនុញ្ញាតឱ្យអ្នកវាយប្រហារគំរាមកំហែងលាយឡំជាមួយសកម្មភាពបណ្តាញធម្មតា និងបង្កើនលទ្ធភាពនៃភាពជោគជ័យនៃការវាយប្រហាររបស់ពួកគេ។

សកម្មភាពនេះចាប់ផ្តើមជាមួយអ្នកវាយប្រហារចែកចាយឯកសារ VBS ដែលមានគំនិតអាក្រក់តាមរយៈសារ WhatsApp ដែលនៅពេលប្រតិបត្តិ បង្កើតថតឯកសារដែលលាក់នៅក្នុង "C:\ProgramData" ហើយទម្លាក់កំណែដែលបានប្តូរឈ្មោះនៃឧបករណ៍ប្រើប្រាស់ Windows ស្របច្បាប់ដូចជា "curl.exe" (ប្តូរឈ្មោះជា "netapi.dll") និង "bitsadmin.exe" (ប្តូរឈ្មោះជា "sc.exe")។

ពេលទទួលបានទីតាំងដំបូង អ្នកវាយប្រហារមានគោលបំណងបង្កើតភាពស្ថិតស្ថេរ និងបង្កើនសិទ្ធិ ដោយទីបំផុតដំឡើងកញ្ចប់ MSI ដែលមានគំនិតអាក្រក់នៅលើប្រព័ន្ធជនរងគ្រោះ។ នេះត្រូវបានសម្រេចដោយការទាញយកឯកសារ VBS ជំនួយដែលបង្ហោះនៅលើ AWS S3, Tencent Cloud និង Backblaze B2 ដោយប្រើប្រព័ន្ធគោលពីរដែលបានប្តូរឈ្មោះ។

លោក Redmond បាននិយាយថា "នៅពេលដែលបន្ទុកបន្ទាប់បន្សំត្រូវបានដាក់នៅនឹងកន្លែង មេរោគចាប់ផ្តើមរំខានដល់ការកំណត់ User Account Control (UAC) ដើម្បីធ្វើឱ្យការការពារប្រព័ន្ធចុះខ្សោយ"។ "វាព្យាយាមជាបន្តបន្ទាប់ដើម្បីបើកដំណើរការ cmd.exe ជាមួយនឹងសិទ្ធិខ្ពស់ ដោយព្យាយាមម្តងទៀតរហូតដល់ការលើកកម្ពស់ UAC ទទួលបានជោគជ័យ ឬដំណើរការត្រូវបានបញ្ចប់ដោយបង្ខំ ដោយកែប្រែធាតុចុះបញ្ជីនៅក្រោម HKLM\Software\Microsoft\Win និងបង្កប់យន្តការរក្សាភាពស្ថិតស្ថេរដើម្បីធានាថាការឆ្លងមេរោគនៅរស់រានមានជីវិតពីការចាប់ផ្តើមប្រព័ន្ធឡើងវិញ"។

សកម្មភាពទាំងនេះអនុញ្ញាតឱ្យអ្នកវាយប្រហារគំរាមកំហែងទទួលបានសិទ្ធិខ្ពស់ដោយមិនចាំបាច់មានអន្តរកម្មរបស់អ្នកប្រើប្រាស់តាមរយៈការរួមបញ្ចូលគ្នានៃការរៀបចំចុះបញ្ជីជាមួយនឹងបច្ចេកទេសរំលង UAC ហើយនៅទីបំផុតដាក់ពង្រាយកម្មវិធីដំឡើង MSI ដែលមិនបានចុះហត្ថលេខា។ នេះរួមបញ្ចូលទាំងឧបករណ៍ស្របច្បាប់ដូចជា AnyDesk ដែលផ្តល់ឱ្យអ្នកវាយប្រហារនូវការចូលប្រើពីចម្ងាយជាប់លាប់ ដែលអនុញ្ញាតឱ្យអ្នកវាយប្រហារលួចទិន្នន័យ ឬដាក់ពង្រាយមេរោគបន្ថែមទៀត។

ក្រុមហ៊ុន Microsoft បាននិយាយថា “យុទ្ធនាការនេះបង្ហាញពីខ្សែសង្វាក់នៃការឆ្លងមេរោគដ៏ទំនើបមួយដែលរួមបញ្ចូលគ្នានូវវិស្វកម្មសង្គម (ការចែកចាយ WhatsApp) បច្ចេកទេសលាក់បាំង (ប្តូរឈ្មោះឧបករណ៍ស្របច្បាប់ គុណលក្ខណៈដែលលាក់) និងការបង្ហោះ payload ដែលមានមូលដ្ឋានលើ cloud”។