- ដោយ Admin

- May 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

"ប្រតិបត្តិការដែលកំពុងបន្តនេះសកម្មយ៉ាងហោចណាស់ប្រាំមួយខែពាក់ព័ន្ធនឹងការដាក់បញ្ចូលឯកសារ .blend ព្យាបាទនៅលើវេទិកាដូចជា CGTrader" អ្នកស្រាវជ្រាវ Morphisec លោក Shmuel Uzan បាននិយាយនៅក្នុងរបាយការណ៍ដែលបានចែករំលែកជាមួយ The Hacker News ។

"អ្នកប្រើប្រាស់ទាញយកឯកសារគំរូ 3D ទាំងនេះដោយមិនដឹងខ្លួន ដែលត្រូវបានរចនាឡើងដើម្បីប្រតិបត្តិស្គ្រីប Python ដែលបានបង្កប់នៅពេលបើកនៅក្នុង Blender -- ឈុតបង្កើត 3D ប្រភពបើកចំហដោយឥតគិតថ្លៃ។"

ក្រុមហ៊ុនសន្តិសុខអ៊ីនធឺណិតបាននិយាយថាសកម្មភាពនេះចែករំលែកភាពស្រដៀងគ្នាជាមួយយុទ្ធនាការមុនដែលភ្ជាប់ទៅនឹងតួអង្គគំរាមកំហែងនិយាយភាសារុស្ស៊ីដែលពាក់ព័ន្ធនឹងការក្លែងបន្លំជាមូលនិធិអេឡិចត្រូនិកព្រំដែន (EFF) ដើម្បីកំណត់គោលដៅសហគមន៍ហ្គេមអនឡាញនិងឆ្លងមេរោគពួកគេជាមួយ StealC និង Pyramid C2 ។

ការវាយតម្លៃនេះគឺផ្អែកលើភាពស្រដៀងគ្នានៃយុទ្ធសាស្ត្រនៅក្នុងយុទ្ធនាការទាំងពីរ រួមទាំងការប្រើប្រាស់ឯកសារបោកបញ្ឆោត បច្ចេកទេសគេចវេស និងការប្រតិបត្តិផ្ទៃខាងក្រោយនៃមេរោគ។

សំណុំចុងក្រោយនៃការវាយប្រហាររំលោភសមត្ថភាពក្នុងការបង្កប់ស្គ្រីប Python នៅក្នុងឯកសារ .blend ដូចជាឧបករណ៍តួអក្សរដែលត្រូវបានប្រតិបត្តិដោយស្វ័យប្រវត្តិនៅពេលដែលពួកគេត្រូវបានបើកនៅក្នុងសេណារីយ៉ូដែលជម្រើស Auto Run ត្រូវបានបើក។ ឥរិយាបថនេះអាចមានគ្រោះថ្នាក់ព្រោះវាបើកទ្វារទៅកាន់ការប្រតិបត្តិស្គ្រីប Python តាមអំពើចិត្ត។

ហានិភ័យសុវត្ថិភាពត្រូវបានទទួលស្គាល់ដោយ Blender នៅក្នុងឯកសារផ្ទាល់ខ្លួនរបស់ខ្លួនដែលបញ្ជាក់ថា៖ "សមត្ថភាពក្នុងការរួមបញ្ចូលស្គ្រីប Python នៅក្នុងឯកសារលាយគឺមានតម្លៃសម្រាប់កិច្ចការកម្រិតខ្ពស់ដូចជា rigging និងស្វ័យប្រវត្តិកម្ម។ ទោះជាយ៉ាងណាក៏ដោយ វាបង្កហានិភ័យសុវត្ថិភាពចាប់តាំងពី Python មិនរឹតបន្តឹងអ្វីដែលស្គ្រីបអាចធ្វើបានទេ។"

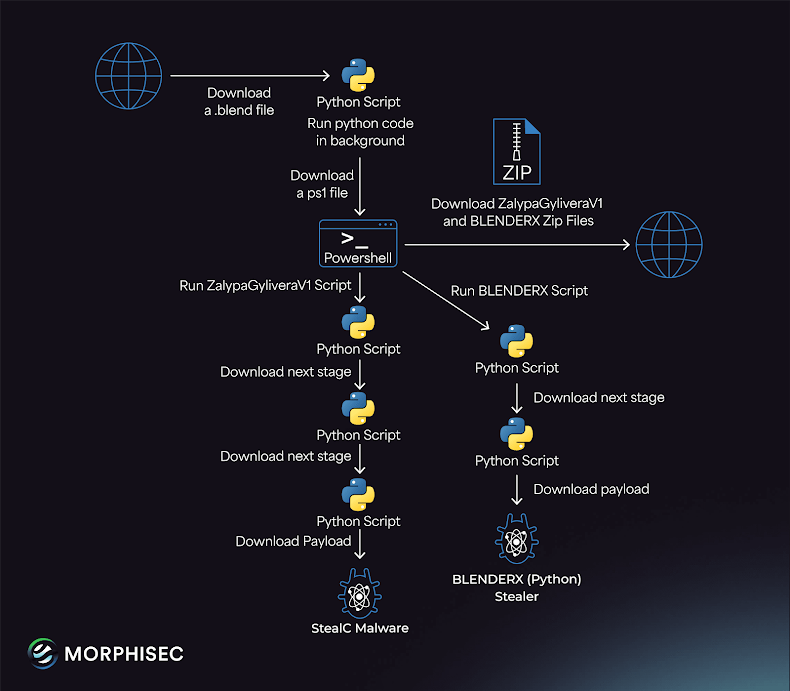

ខ្សែសង្វាក់វាយប្រហារសំខាន់ពាក់ព័ន្ធនឹងការផ្ទុកឯកសារ .blend ព្យាបាទទៅកាន់គេហទំព័រទ្រព្យសម្បត្តិ 3D ឥតគិតថ្លៃដូចជា CGTrader ដែលមានស្គ្រីប "Rig_Ui.py" ព្យាបាទ ដែលត្រូវបានប្រតិបត្តិភ្លាមៗនៅពេលដែលពួកគេត្រូវបានបើកជាមួយនឹងមុខងារ Auto Run របស់ Blender ។ នេះ, នៅក្នុងវេន, ទាញយកស្គ្រីប PowerShell ដើម្បីទាញយកបណ្ណសារ ZIP ពីរ.

ខណៈពេលដែលឯកសារ ZIP មួយមាន payload សម្រាប់ StealC V2 បណ្ណសារទីពីរដាក់ពង្រាយអ្នកលួចដែលមានមូលដ្ឋានលើ Python បន្ទាប់បន្សំនៅលើម៉ាស៊ីនដែលត្រូវបានសម្របសម្រួល។ កំណែអាប់ដេតនៃ StealC ដែលត្រូវបានប្រកាសជាលើកដំបូងនៅចុងខែមេសា ឆ្នាំ 2025 គាំទ្រមុខងារប្រមូលព័ត៌មានយ៉ាងទូលំទូលាយ ដែលអនុញ្ញាតឱ្យទិន្នន័យត្រូវបានស្រង់ចេញពីកម្មវិធីរុករកចំនួន 23 កម្មវិធីជំនួយគេហទំព័រ និងផ្នែកបន្ថែមចំនួន 100 កម្មវិធីកាបូបលុយ cryptocurrency ចំនួន 15 សេវាកម្មផ្ញើសារ VPNs និងកម្មវិធីអ៊ីមែល។

"រក្សា Auto Run បិទ លុះត្រាតែប្រភពឯកសារត្រូវបានទុកចិត្ត" Morphisec បាននិយាយ។ "អ្នកវាយប្រហារកេងប្រវ័ញ្ច Blender ដែលជាធម្មតាដំណើរការនៅលើម៉ាស៊ីនរាងកាយជាមួយ GPUs ឆ្លងកាត់ប្រអប់ខ្សាច់ និងបរិយាកាសនិម្មិត"។