- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

ក្រុមអ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតកំពុងអំពាវនាវឱ្យមានការចាប់អារម្មណ៍ចំពោះយុទ្ធនាការថ្មីមួយដែលកំពុងទាញយកអត្ថប្រយោជន៍ពីការរួមបញ្ចូលគ្នានៃការល្បួង ClickFix និងគេហទំព័រមនុស្សពេញវ័យក្លែងក្លាយ ដើម្បីបញ្ឆោតអ្នកប្រើប្រាស់ឱ្យដំណើរការពាក្យបញ្ជាព្យាបាទក្រោមរូបភាពនៃការអាប់ដេតសុវត្ថិភាព Windows "សំខាន់"។

Acronis បាននិយាយនៅក្នុងរបាយការណ៍ថ្មីមួយដែលបានចែករំលែកជាមួយ The Hacker News ថា "យុទ្ធនាការនេះទាញយកអត្ថប្រយោជន៍ពីគេហទំព័រមនុស្សពេញវ័យក្លែងក្លាយ (xHamster, PornHub clones) ជាយន្តការបន្លំរបស់វា ដែលទំនងជាចែកចាយតាមរយៈការផ្សាយពាណិជ្ជកម្ម malvertising"។ "ប្រធានបទមនុស្សពេញវ័យ និងការតភ្ជាប់ដែលអាចកើតមានទៅកាន់គេហទំព័រក្លែងក្លាយ បានបន្ថែមសម្ពាធផ្លូវចិត្តរបស់ជនរងគ្រោះឱ្យអនុវត្តតាមការដំឡើង 'ការអាប់ដេតសុវត្ថិភាព' ភ្លាមៗ"។

ការវាយប្រហារបែប ClickFix បានកើនឡើងក្នុងរយៈពេលមួយឆ្នាំកន្លងមកនេះ ជាធម្មតាបញ្ឆោតអ្នកប្រើប្រាស់ឱ្យដំណើរការពាក្យបញ្ជាព្យាបាទនៅលើម៉ាស៊ីនផ្ទាល់ខ្លួនរបស់ពួកគេដោយប្រើការជំរុញសម្រាប់ការជួសជុលបច្ចេកទេស ឬបំពេញការត្រួតពិនិត្យការផ្ទៀងផ្ទាត់ CAPTCHA។ យោងតាមទិន្នន័យពី Microsoft ClickFix បានក្លាយជាវិធីសាស្ត្រចូលប្រើដំបូងទូទៅបំផុត ដែលមានចំនួន 47% នៃការវាយប្រហារ។

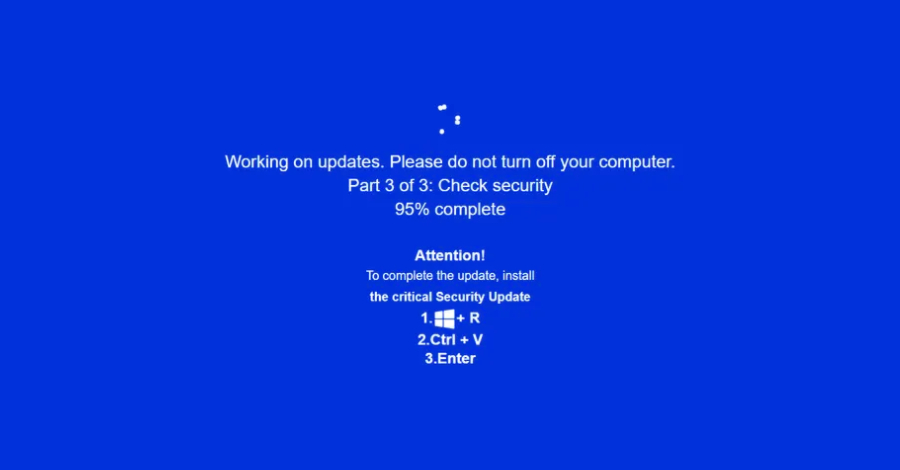

យុទ្ធនាការចុងក្រោយបំផុតបង្ហាញអេក្រង់អាប់ដេត Windows ក្លែងក្លាយដែលគួរឱ្យជឿជាក់ខ្ពស់ ក្នុងការប៉ុនប៉ងឱ្យជនរងគ្រោះដំណើរការកូដព្យាបាទ ដែលបង្ហាញថាអ្នកវាយប្រហារកំពុងផ្លាស់ប្តូរពីការល្បួងពិនិត្យមនុស្សយន្តបែបប្រពៃណី។ សកម្មភាពនេះត្រូវបានដាក់រហស្សនាមថា JackFix ដោយក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតដែលមានមូលដ្ឋាននៅប្រទេសសិង្ហបុរី។

ប្រហែលជាទិដ្ឋភាពដ៏គួរឱ្យព្រួយបារម្ភបំផុតនៃការវាយប្រហារនេះគឺថា ការជូនដំណឹងអំពីការអាប់ដេត Windows ក្លែងក្លាយបានលួចចូលអេក្រង់ទាំងមូល ហើយណែនាំជនរងគ្រោះឱ្យបើកប្រអប់ Windows Run ចុច Ctrl + V ហើយចុច Enter ដោយហេតុនេះបង្កឱ្យមានលំដាប់នៃការឆ្លងមេរោគ។

វាត្រូវបានវាយតម្លៃថាចំណុចចាប់ផ្តើមនៃការវាយប្រហារគឺជាគេហទំព័រមនុស្សពេញវ័យក្លែងក្លាយមួយ ដែលអ្នកប្រើប្រាស់ដែលមិនបានដឹងខ្លួនត្រូវបានបញ្ជូនបន្តតាមរយៈការផ្សាយពាណិជ្ជកម្មតាមអ៊ីនធឺណិត ឬវិធីសាស្ត្រវិស្វកម្មសង្គមផ្សេងទៀត ដើម្បីផ្តល់ជូនពួកគេនូវ "ការអាប់ដេតសុវត្ថិភាពបន្ទាន់"។ កំណែមួយចំនួននៃគេហទំព័រត្រូវបានគេរកឃើញថារួមបញ្ចូលមតិយោបល់របស់អ្នកអភិវឌ្ឍន៍ជាភាសារុស្សី ដែលបង្ហាញពីលទ្ធភាពនៃការគំរាមកំហែងដែលនិយាយភាសារុស្សី។

អ្នកស្រាវជ្រាវសន្តិសុខ Eliad Kimhy បាននិយាយថា "អេក្រង់ Windows Update ត្រូវបានបង្កើតឡើងទាំងស្រុងដោយប្រើកូដ HTML និង JavaScript ហើយលេចឡើងភ្លាមៗនៅពេលដែលជនរងគ្រោះធ្វើអន្តរកម្មជាមួយធាតុណាមួយនៅលើគេហទំព័របន្លំ"។ "ទំព័រនេះព្យាយាមបង្ហាញពេញអេក្រង់តាមរយៈកូដ JavaScript ខណៈពេលដែលក្នុងពេលជាមួយគ្នានេះបង្កើតបង្អួច Windows Update ដ៏គួរឱ្យជឿជាក់មួយដែលមានផ្ទៃខាងក្រោយពណ៌ខៀវ និងអក្សរពណ៌ស ដែលរំលឹកដល់អេក្រង់ពណ៌ខៀវនៃការស្លាប់ដ៏ល្បីល្បាញរបស់ Windows"។

អ្វីដែលគួរឱ្យកត់សម្គាល់អំពីការវាយប្រហារនេះគឺថា វាពឹងផ្អែកយ៉ាងខ្លាំងទៅលើការបិទបាំងដើម្បីលាក់កូដដែលទាក់ទងនឹង ClickFix ក៏ដូចជារារាំងអ្នកប្រើប្រាស់ពីការគេចចេញពីការជូនដំណឹងពេញអេក្រង់ដោយបិទប៊ូតុង Escape និង F11 រួមជាមួយនឹងគ្រាប់ចុច F5 និង F12។ ទោះជាយ៉ាងណាក៏ដោយ ដោយសារតែតក្កវិជ្ជាមានបញ្ហា អ្នកប្រើប្រាស់នៅតែអាចចុចប៊ូតុង Escape និង F11 ដើម្បីកម្ចាត់អេក្រង់ពេញ។

ពាក្យបញ្ជាដំបូងដែលបានប្រតិបត្តិគឺជា payload MSHTA ដែលត្រូវបានបើកដំណើរការដោយប្រើប្រព័ន្ធគោលពីរ mshta.exe ស្របច្បាប់ ដែលនៅក្នុងវេនមាន JavaScript ដែលត្រូវបានរចនាឡើងដើម្បីដំណើរការពាក្យបញ្ជា PowerShell ដើម្បីទាញយកស្គ្រីប PowerShell មួយផ្សេងទៀតពីម៉ាស៊ីនមេពីចម្ងាយ។ ដែនទាំងនេះត្រូវបានរចនាឡើងដើម្បីឱ្យការរុករកដោយផ្ទាល់ទៅកាន់អាសយដ្ឋានទាំងនេះបញ្ជូនបន្តអ្នកប្រើប្រាស់ទៅកាន់គេហទំព័រដែលមានសុខភាពល្អដូចជា Google ឬ Steam។

Acronis បានពន្យល់ថា "មានតែនៅពេលដែលគេហទំព័រត្រូវបានទាក់ទងតាមរយៈពាក្យបញ្ជា irm ឬ iwr PowerShell ប៉ុណ្ណោះដែលវាឆ្លើយតបជាមួយលេខកូដត្រឹមត្រូវ"។ "នេះបង្កើតស្រទាប់បន្ថែមនៃការបិទបាំង និងការការពារការវិភាគ"។

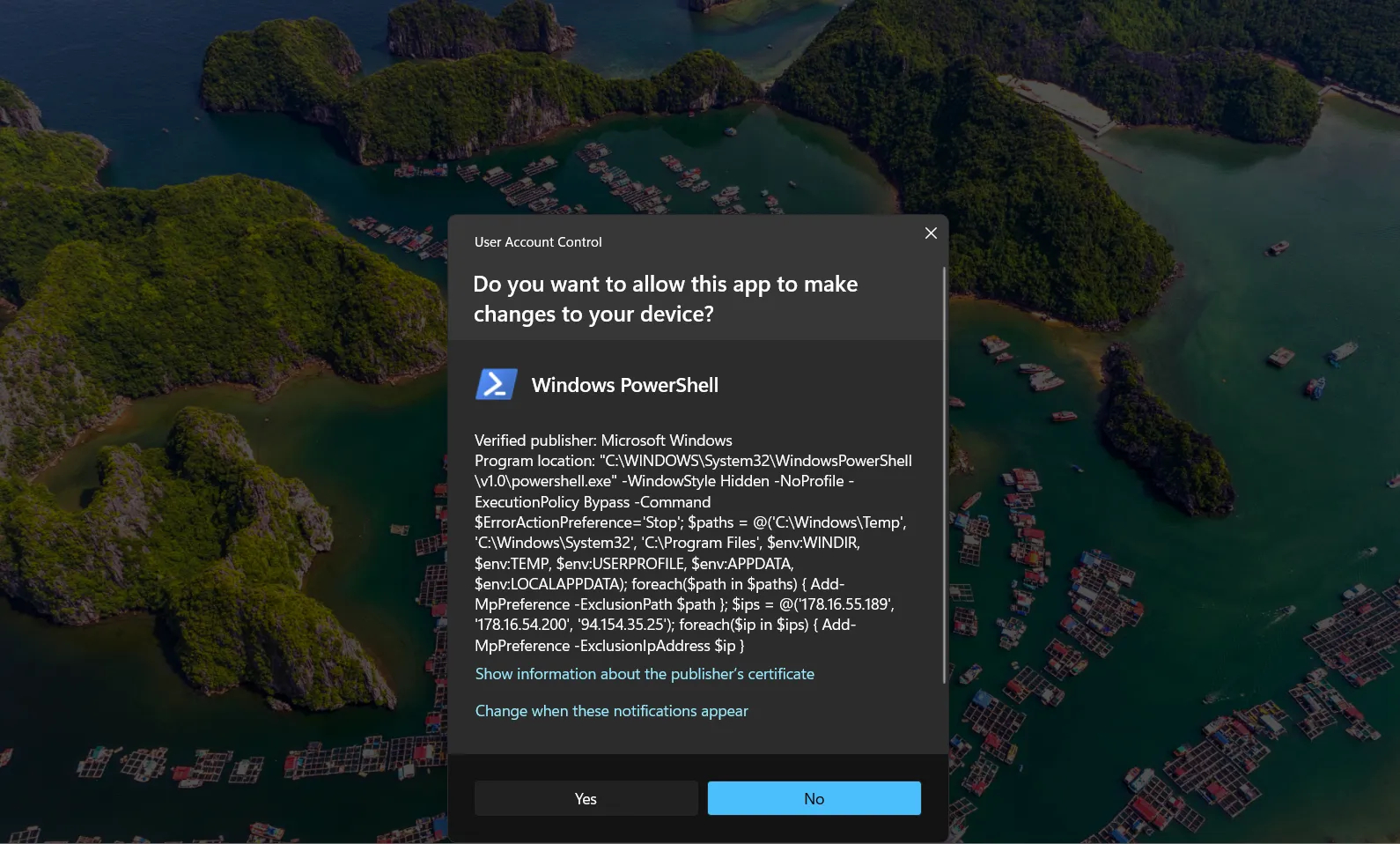

ស្គ្រីប PowerShell ដែលបានទាញយកក៏មានផ្ទុកនូវយន្តការបិទបាំង និងប្រឆាំងនឹងការវិភាគផ្សេងៗផងដែរ ដែលមួយក្នុងចំណោមនោះគឺការប្រើប្រាស់កូដសំរាមដើម្បីធ្វើឱ្យស្មុគស្មាញដល់កិច្ចខិតខំប្រឹងប្រែងវិភាគ។ វាក៏ព្យាយាមលើកកម្ពស់សិទ្ធិ និងបង្កើតការដកចេញ Microsoft Defender Antivirus សម្រាប់អាសយដ្ឋាន និងផ្លូវបញ្ជា និងការគ្រប់គ្រង (C2) ដែលបន្ទុកត្រូវបានដាក់ជាដំណាក់កាល។

ដើម្បីសម្រេចបាននូវការកើនឡើងសិទ្ធិ មេរោគប្រើ cmdlet Start-Process រួមជាមួយនឹងប៉ារ៉ាម៉ែត្រ "-Verb RunAs" ដើម្បីបើកដំណើរការ PowerShell ជាមួយនឹងសិទ្ធិរដ្ឋបាល និងជំរុញការអនុញ្ញាតជាបន្តបន្ទាប់រហូតដល់វាត្រូវបានផ្តល់ដោយជនរងគ្រោះ។ នៅពេលដែលជំហាននេះទទួលបានជោគជ័យ ស្គ្រីបត្រូវបានរចនាឡើងដើម្បីទម្លាក់បន្ទុកបន្ថែម ដូចជាមេរោគ Trojans ចូលប្រើពីចម្ងាយសាមញ្ញ (RATs) ដែលត្រូវបានសរសេរកម្មវិធីដើម្បីទាក់ទងម៉ាស៊ីនមេ C2 ដែលទំនងជាទម្លាក់មេរោគបន្ថែមទៀត។

ស្គ្រីប PowerShell ក៏ត្រូវបានគេសង្កេតឃើញថាបម្រើបន្ទុកផ្សេងៗគ្នារហូតដល់ប្រាំបី ដោយ Acronis បានពិពណ៌នាវាថាជា "ឧទាហរណ៍ដ៏អាក្រក់បំផុតនៃការបាញ់ និងអធិស្ឋាន"។ ទាំងនេះរួមមាន Rhadamanthys Stealer, Vidar Stealer 2.0, RedLine Stealer, Amadey ក៏ដូចជា loaders និង RATs ដែលមិនបានបញ្ជាក់ផ្សេងទៀត។

លោក Kimhy បាននិយាយថា "ប្រសិនបើមានតែ payload មួយក្នុងចំណោម payload ទាំងនេះអាចដំណើរការបានដោយជោគជ័យ ជនរងគ្រោះប្រឈមនឹងការបាត់បង់ពាក្យសម្ងាត់ កាបូបលុយគ្រីបតូ និងច្រើនទៀត"។ "ក្នុងករណីមាន loader មួយចំនួននេះ -- អ្នកវាយប្រហារអាចជ្រើសរើសនាំយក payload ផ្សេងទៀតចូលទៅក្នុងការវាយប្រហារ ហើយការវាយប្រហារអាចកើនឡើងយ៉ាងឆាប់រហ័ស"។

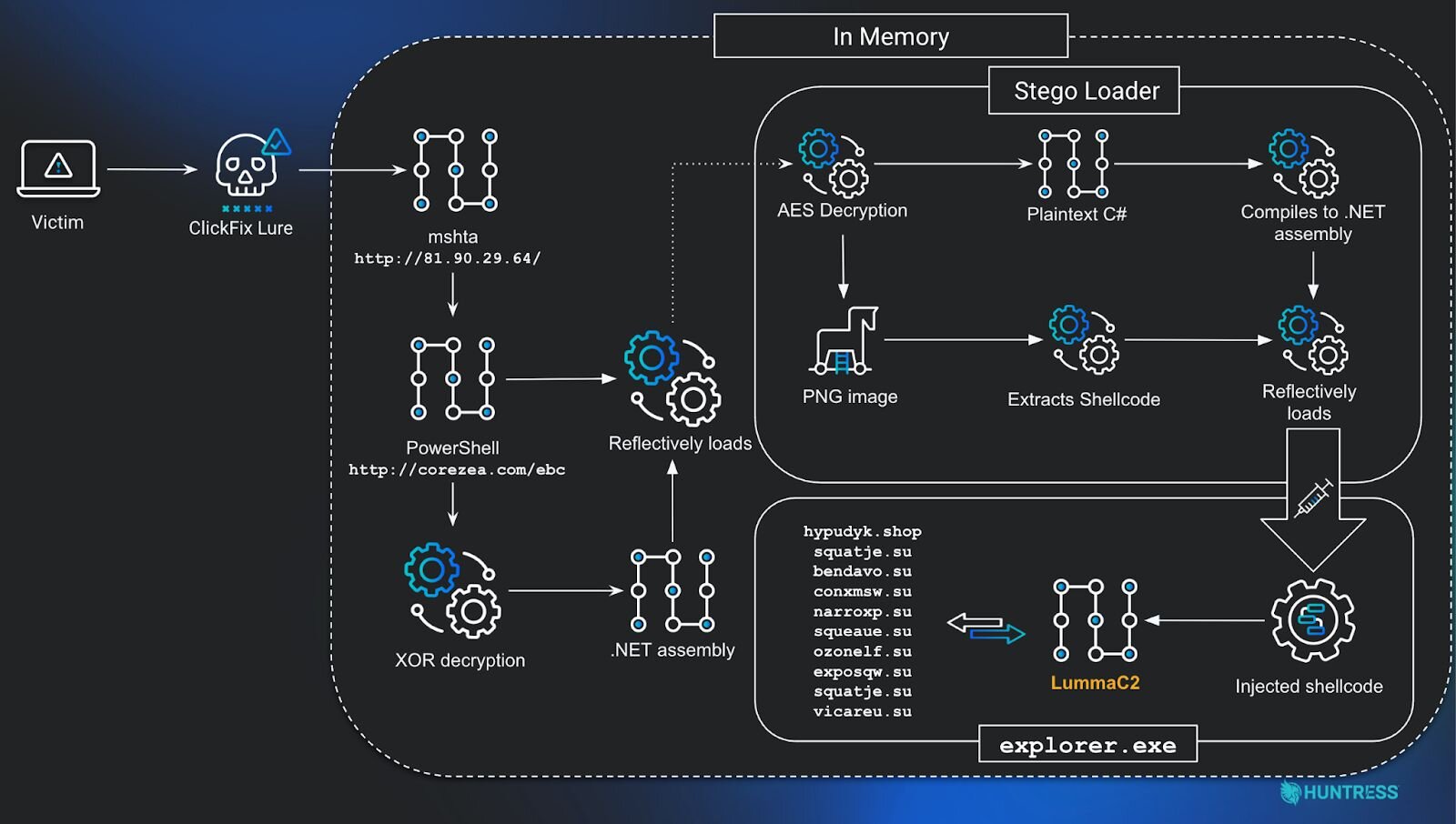

ការបង្ហាញព័ត៌មាននេះកើតឡើងនៅពេលដែល Huntress បានរៀបរាប់លម្អិតអំពីខ្សែសង្វាក់ប្រតិបត្តិមេរោគច្រើនដំណាក់កាល ដែលមានប្រភពមកពីការល្បួង ClickFix ដែលក្លែងបន្លំជាការអាប់ដេត Windows ហើយដាក់ពង្រាយមេរោគលួចដូចជា Lumma និង Rhadamanthys ដោយលាក់ដំណាក់កាលចុងក្រោយនៅក្នុងរូបភាព ដែលជាបច្ចេកទេសមួយដែលគេស្គាល់ថាជា steganography។

ដូចក្នុងករណីនៃយុទ្ធនាការដែលបានរៀបរាប់ខាងលើ ពាក្យបញ្ជា ClickFix ដែលបានចម្លងទៅ clipboard ហើយបិទភ្ជាប់ទៅក្នុងប្រអប់ Run ប្រើ mshta.exe ដើម្បីដំណើរការ payload JavaScript ដែលមានសមត្ថភាពដំណើរការស្គ្រីប PowerShell ដែលបង្ហោះពីចម្ងាយដោយផ្ទាល់នៅក្នុងអង្គចងចាំ។

កូដ PowerShell ត្រូវបានប្រើដើម្បីឌិគ្រីប និងបើកដំណើរការ payload assembly .NET ដែលជា loader ដែលមានឈ្មោះថា Stego Loader ដែលបម្រើជា conduit សម្រាប់ការប្រតិបត្តិនៃ shellcode ដែលផ្ទុកដោយ Donut ដែលលាក់នៅក្នុងឯកសារ PNG ដែលបានបង្កប់ និងអ៊ិនគ្រីប។ shellcode ដែលបានស្រង់ចេញត្រូវបានចាក់ចូលទៅក្នុងដំណើរការគោលដៅ ដើម្បីដាក់ពង្រាយ Lumma ឬ Rhadamanthys នៅទីបំផុត។

គួរឱ្យចាប់អារម្មណ៍ ដែនមួយក្នុងចំណោមដែនដែលបានចុះបញ្ជីដោយ Huntress ដែលត្រូវបានប្រើដើម្បីទាញយកស្គ្រីប PowerShell ("securitysettings[.]live") ក៏ត្រូវបានដាក់ទង់ដោយ Acronis ផងដែរ ដែលបង្ហាញថាចង្កោមសកម្មភាពទាំងពីរនេះអាចទាក់ទងគ្នា។

"តួអង្គគំរាមកំហែងជាញឹកញាប់ផ្លាស់ប្តូរ URI (/tick.odd, /gpsc.dat, /ercx.dat ។ល។) ដែលប្រើដើម្បីបង្ហោះដំណាក់កាល mshta.exe ដំបូង" អ្នកស្រាវជ្រាវសន្តិសុខ Ben Folland និង Anna Pham បាននិយាយនៅក្នុងរបាយការណ៍។

"លើសពីនេះទៀត តួអង្គគំរាមកំហែងបានផ្លាស់ប្តូរពីការបង្ហោះដំណាក់កាលទីពីរនៅលើការកំណត់សុវត្ថិភាពដែន[.]ផ្សាយបន្តផ្ទាល់ ហើយបង្ហោះនៅលើ xoiiasdpsdoasdpojas[.]com ទោះបីជាទាំងពីរចង្អុលទៅអាសយដ្ឋាន IP ដូចគ្នា 141.98.80[.]175 ដែលត្រូវបានប្រើដើម្បីផ្តល់ដំណាក់កាលដំបូងផងដែរ [ឧទាហរណ៍កូដ JavaScript ដំណើរការដោយ mshta.exe]"។

ClickFix បានក្លាយជាជោគជ័យយ៉ាងខ្លាំង ព្រោះវាពឹងផ្អែកលើវិធីសាស្រ្តសាមញ្ញ ប៉ុន្តែមានប្រសិទ្ធភាព គឺដើម្បីទាក់ទាញអ្នកប្រើប្រាស់ឱ្យឆ្លងមេរោគម៉ាស៊ីនរបស់ពួកគេ និងឆ្លងកាត់ការគ្រប់គ្រងសុវត្ថិភាព។អង្គការអាចការពារប្រឆាំងនឹងការវាយប្រហារបែបនេះដោយបណ្តុះបណ្តាលបុគ្គលិកឱ្យរកឃើញការគំរាមកំហែងកាន់តែប្រសើរ និងបិទប្រអប់ Windows Run តាមរយៈការផ្លាស់ប្តូរ Registry ឬGroup Policy