- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

តួអង្គគំរាមកំហែងដែលគេស្គាល់ថា ToddyCat ត្រូវបានគេសង្កេតឃើញថាទទួលយកវិធីសាស្រ្តថ្មីដើម្បីទទួលបានការចូលប្រើទិន្នន័យអ៊ីមែលសាជីវកម្មដែលជាកម្មសិទ្ធិរបស់ក្រុមហ៊ុនគោលដៅ រួមទាំងការប្រើប្រាស់ឧបករណ៍ផ្ទាល់ខ្លួនដែលមានឈ្មោះថា TCSectorCopy ។

"ការវាយប្រហារនេះអនុញ្ញាតឱ្យពួកគេទទួលបានថូខឹនសម្រាប់ពិធីការអនុញ្ញាត OAuth 2.0 ដោយប្រើកម្មវិធីរុករករបស់អ្នកប្រើប្រាស់ ដែលអាចត្រូវបានប្រើនៅខាងក្រៅបរិវេណនៃហេដ្ឋារចនាសម្ព័ន្ធដែលត្រូវបានសម្របសម្រួលដើម្បីចូលប្រើសំបុត្រសាជីវកម្ម" Kasperskyបាននិយាយនៅក្នុងការបំបែកបច្ចេកទេស។

ToddyCat ដែលត្រូវបានវាយតម្លៃថាសកម្មតាំងពីឆ្នាំ 2020 មានកំណត់ត្រាកំណត់គោលដៅលើអង្គការផ្សេងៗនៅអឺរ៉ុប និងអាស៊ីជាមួយនឹងឧបករណ៍ផ្សេងៗ Samurai និង TomBerBil ដើម្បីរក្សាការចូលប្រើ និងលួចខូគី និងលិខិតសម្គាល់ពីកម្មវិធីរុករកតាមអ៊ីនធឺណិតដូចជា Google Chrome និង Microsoft Edge

កាលពីដើមខែមេសានេះ ក្រុមហេគឃ័រត្រូវបានកំណត់គោលបំណងទៅលើការកេងប្រវ័ញ្ចនៃកំហុសសុវត្ថិភាពនៅក្នុង ESET Command Line Scanner (CVE-2024-11859, ពិន្ទុ CVSS: 6.8) ដើម្បីចែកចាយមេរោគដែលមិនមានឯកសារពីមុនដែលមានឈ្មោះកូដ TCESB ។

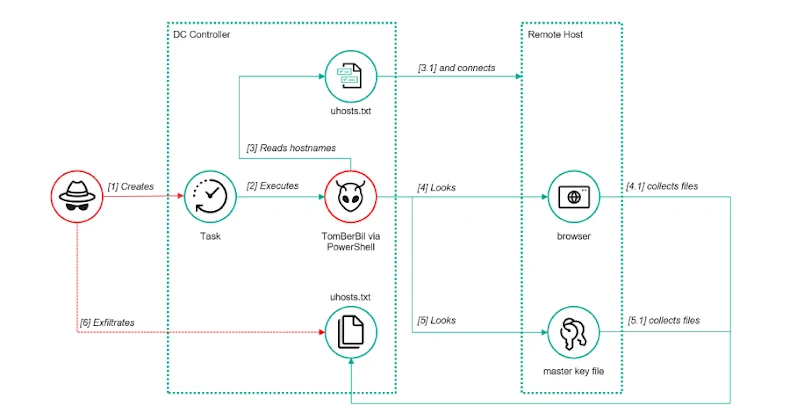

Kaspersky បាននិយាយថាខ្លួនបានរកឃើញនៅក្នុងការវាយប្រហារដែលកើតឡើងនៅចន្លោះខែឧសភា និងខែមិថុនា ឆ្នាំ 2024 វ៉ារ្យ៉ង់ PowerShell នៃ TomBerBil (ផ្ទុយទៅនឹងកំណែ C++ និង C# ដែលបានដាក់ទង់ពីមុន) ដែលភ្ជាប់មកជាមួយសមត្ថភាពក្នុងការទាញយកទិន្នន័យពី Mozilla Firefox ។ លក្ខណៈពិសេសគួរឱ្យកត់សម្គាល់នៃកំណែនេះគឺថាវាដំណើរការលើ domain controllers ពីអ្នកប្រើប្រាស់ដែលមានសិទ្ធិ និងអាចចូលប្រើឯកសារកម្មវិធីរុករកតាមរយៈធនធានបណ្តាញដែលបានចែករំលែកដោយប្រើពិធីការ SMB ។

ក្រុមហ៊ុនបានបន្ថែមថា មេរោគនេះត្រូវបានបើកដំណើរការដោយមធ្យោបាយនៃកិច្ចការដែលបានកំណត់កាលវិភាគដែលប្រតិបត្តិពាក្យបញ្ជា PowerShell ។ជាពិសេសវាស្វែងរកប្រវត្តិកម្មវិធីរុករក ខូគី និងលិខិតសម្គាល់ដែលបានរក្សាទុកនៅក្នុងម៉ាស៊ីនពីចម្ងាយលើ SMB ។ខណៈពេលដែលឯកសារដែលបានចម្លងដែលមានព័ត៌មានត្រូវបានអ៊ិនគ្រីបដោយប្រើ Windows Data Protection API (DPAPI) TomBerBil ត្រូវបានបំពាក់ដើម្បីចាប់យកសោអ៊ិនគ្រីបដែលចាំបាច់ដើម្បីឌិគ្រីបទិន្នន័យ។

"កំណែមុននៃ TomBerBil ដំណើរការនៅលើម៉ាស៊ីន និងចម្លងនិមិត្តសញ្ញាអ្នកប្រើប្រាស់។ជាលទ្ធផល DPAPI ត្រូវបានប្រើដើម្បីឌិគ្រីបសោមេនៅក្នុងវគ្គបច្ចុប្បន្នរបស់អ្នកប្រើប្រាស់ និងជាបន្តបន្ទាប់ឯកសារដោយខ្លួនឯង" អ្នកស្រាវជ្រាវបាននិយាយ។"នៅក្នុងកំណែម៉ាស៊ីនមេថ្មីជាងនេះ TomBerBil ចម្លងឯកសារដែលមានសោអ៊ិនគ្រីបអ្នកប្រើប្រាស់ដែលត្រូវបានប្រើដោយ DPAPI ។ដោយប្រើសោទាំងនេះ ក៏ដូចជា SID និងពាក្យសម្ងាត់របស់អ្នកប្រើប្រាស់ អ្នកវាយប្រហារអាចឌិគ្រីបឯកសារដែលបានចម្លងទាំងអស់ក្នុងមូលដ្ឋាន។"

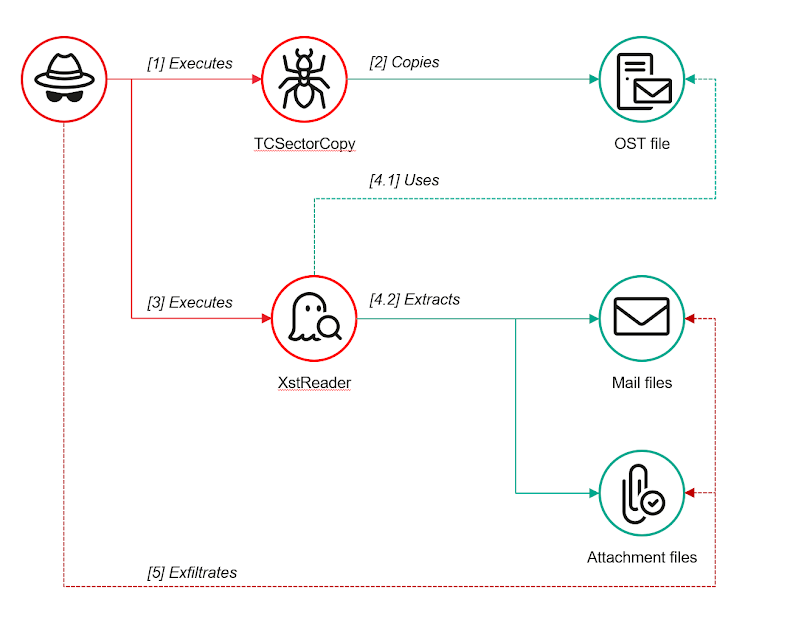

តួអង្គគំរាមកំហែងក៏ត្រូវបានគេរកឃើញថាចូលប្រើអ៊ីមែលសាជីវកម្មដែលរក្សាទុកនៅក្នុងការផ្ទុក Microsoft Outlook ក្នុងមូលដ្ឋានក្នុងទម្រង់ជាឯកសារ OST (ខ្លីសម្រាប់តារាងផ្ទុកក្រៅបណ្តាញ) ដោយប្រើ TCSectorCopy ("xCopy.exe") ដោយឆ្លងកាត់ការរឹតបន្តឹងដែលកំណត់ការចូលប្រើឯកសារបែបនេះនៅពេលដែលកម្មវិធីកំពុងដំណើរការ។

សរសេរជា C++, TCSectorCopy ទទួលយកជាការបញ្ចូលឯកសារដែលត្រូវចម្លង (ក្នុងករណីនេះ ឯកសារ OST) ហើយបន្ទាប់មកបន្តបើកថាសជាឧបករណ៍អានតែប៉ុណ្ណោះ ហើយចម្លងតាមលំដាប់លំដាប់មាតិកាឯកសារតាមវិស័យ។នៅពេលដែលឯកសារ OST ត្រូវបានសរសេរទៅផ្លូវដែលអ្នកវាយប្រហារជ្រើសរើស មាតិកានៃការឆ្លើយឆ្លងអេឡិចត្រូនិចត្រូវបានស្រង់ចេញដោយប្រើ XstReaderដែលជាកម្មវិធីមើលប្រភពបើកចំហសម្រាប់ឯកសារ Outlook OST និង PST ។

យុទ្ធសាស្ត្រមួយទៀតដែលអនុម័តដោយ ToddyCat ពាក់ព័ន្ធនឹងការខិតខំប្រឹងប្រែងដើម្បីទទួលបានសញ្ញាសម្ងាត់ចូលប្រើដោយផ្ទាល់ពីអង្គចងចាំក្នុងករណីដែលអង្គការជនរងគ្រោះបានប្រើសេវាកម្ម Microsoft 365 cloud ។ និមិត្តសញ្ញាគេហទំព័រ JSON (JWTs) ត្រូវបានទទួលតាមរយៈឧបករណ៍ C# ប្រភពបើកចំហដែលមានឈ្មោះថា SharpTokenFinder ដែលរាប់បញ្ចូលកម្មវិធី Microsoft 365 សម្រាប់និមិត្តសញ្ញាផ្ទៀងផ្ទាត់អត្ថបទធម្មតា។

ប៉ុន្តែតួអង្គគំរាមកំហែងត្រូវបានគេនិយាយថាបានប្រឈមមុខនឹងការបរាជ័យនៅក្នុងឧត្តិហេតុស៊ើបអង្កេតយ៉ាងហោចណាស់មួយបន្ទាប់ពីកម្មវិធីសុវត្ថិភាពដែលបានដំឡើងនៅលើប្រព័ន្ធបានរារាំងការប៉ុនប៉ងរបស់ SharpTokenFinder ដើម្បីបោះចោលដំណើរការ Outlook.exe ។ ដើម្បីជុំវិញការរឹតបន្តឹងនេះ ប្រតិបត្តិករបានប្រើឧបករណ៍ ProcDump ពីកញ្ចប់ Sysinternals ជាមួយនឹងអាគុយម៉ង់ជាក់លាក់ដើម្បីយកការចម្លងអង្គចងចាំនៃដំណើរការ Outlook ។

"ក្រុម ToddyCat APT កំពុងអភិវឌ្ឍបច្ចេកទេសរបស់ខ្លួនជានិច្ច និងស្វែងរកអ្នកដែលនឹងលាក់សកម្មភាពដើម្បីទទួលបានការចូលទៅកាន់ទំនាក់ទំនងសាជីវកម្មនៅក្នុងហេដ្ឋារចនាសម្ព័ន្ធដែលសម្របសម្រួល" Kaspersky បាននិយាយ។