- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

អ្នកស្រាវជ្រាវសន្តិសុខតាមអ៊ីនធឺណិតបានបង្ហាញព័ត៌មានលម្អិតនៃការវាយប្រហារតាមអ៊ីនធឺណិតដែលកំណត់គោលដៅក្រុមហ៊ុនអចលនទ្រព្យធំមួយដែលមានមូលដ្ឋាននៅសហរដ្ឋអាមេរិក ដែលពាក់ព័ន្ធនឹងការប្រើប្រាស់ក្របខ័ណ្ឌបញ្ជា និងត្រួតពិនិត្យ (C2) និងក្រុមក្រហមដែលទើបនឹងកើត ដែលគេស្គាល់ថា Tuoni។

អ្នកស្រាវជ្រាវ Morphisec លោក Shmuel Uzan បាននិយាយនៅក្នុងរបាយការណ៍មួយដែលចែករំលែកជាមួយ The Hacker News ថា "យុទ្ធនាការនេះបានទាញយកអត្ថប្រយោជន៍ពីក្របខ័ណ្ឌ Tuoni C2 ដែលកំពុងលេចចេញជារូបរាង ដែលជាឧបករណ៍បញ្ជា និងត្រួតពិនិត្យ (C2) ថ្មីមួយ (មានអាជ្ញាប័ណ្ណឥតគិតថ្លៃ) ដែលផ្តល់នូវបន្ទុកសម្ងាត់ និងក្នុងអង្គចងចាំ"។

Tuoni ត្រូវបានផ្សព្វផ្សាយថាជាក្របខ័ណ្ឌ C2 កម្រិតខ្ពស់ដែលត្រូវបានរចនាឡើងសម្រាប់អ្នកជំនាញសន្តិសុខ ដែលជួយសម្រួលដល់ប្រតិបត្តិការសាកល្បងការជ្រៀតចូល ការចូលរួមក្រុមក្រហម និងការវាយតម្លៃសន្តិសុខ។ "ការបោះពុម្ពសហគមន៍" នៃកម្មវិធីអាចទាញយកបានដោយឥតគិតថ្លៃពី GitHub។ វាត្រូវបានចេញផ្សាយជាលើកដំបូងនៅដើមឆ្នាំ 2024។

ការវាយប្រហារនេះ នេះបើយោងតាម Morphisec បានកើតឡើងនៅពាក់កណ្តាលខែតុលា ឆ្នាំ 2025 ដោយអ្នកគំរាមកំហែងដែលមិនស្គាល់ទំនងជាទាញយកអត្ថប្រយោជន៍ពីវិស្វកម្មសង្គមតាមរយៈការក្លែងបន្លំ Microsoft Teams សម្រាប់ការចូលប្រើដំបូង។ មានការសង្ស័យថា អ្នកវាយប្រហារទំនងជាបានធ្វើពុតជាអ្នកលក់ ឬសហការីដែលគួរឱ្យទុកចិត្ត ដើម្បីបញ្ឆោតបុគ្គលិកនៅក្រុមហ៊ុនឱ្យដំណើរការពាក្យបញ្ជា PowerShell។

ពាក្យបញ្ជានេះ សម្រាប់ផ្នែករបស់វា ទាញយកស្គ្រីប PowerShell ទីពីរពីម៉ាស៊ីនមេខាងក្រៅ ("kupaoquan[.]com") ដែលប្រើល្បិច steganographic ដើម្បីលាក់ payload ដំណាក់កាលបន្ទាប់នៅក្នុងរូបភាព bitmap (BMP)។ គោលដៅចម្បងនៃ payload ដែលបានបង្កប់គឺដើម្បីទាញយក shellcode និងប្រតិបត្តិវាដោយផ្ទាល់នៅក្នុងអង្គចងចាំ។

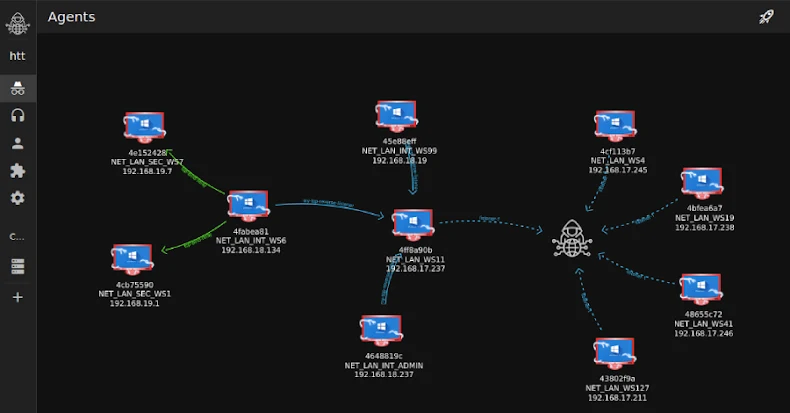

នេះបណ្តាលឱ្យមានការប្រតិបត្តិ "TuoniAgent.dll" ដែលត្រូវគ្នាទៅនឹងភ្នាក់ងារដែលដំណើរការនៅក្នុងម៉ាស៊ីនគោលដៅ និងភ្ជាប់ទៅម៉ាស៊ីនមេ C2 (ក្នុងករណីនេះ "kupaoquan[.]com") ដែលអនុញ្ញាតឱ្យមានការបញ្ជាពីចម្ងាយ។

លោក Morphisec បានបន្ថែមថា "ខណៈពេលដែល Tuoni ខ្លួនវាគឺជាក្របខ័ណ្ឌ C2 ដ៏ទំនើប ប៉ុន្តែជាប្រពៃណី យន្តការចែកចាយបានបង្ហាញសញ្ញានៃជំនួយ AI ក្នុងការបង្កើតកូដ ដែលជាក់ស្តែងពីមតិយោបល់ដែលបានសរសេរស្គ្រីប និងរចនាសម្ព័ន្ធម៉ូឌុលនៃឧបករណ៍ផ្ទុកដំបូង"។

ការវាយប្រហារនេះ ទោះបីជាមិនទទួលបានជោគជ័យក៏ដោយ ក៏បង្ហាញពីការរំលោភបំពានជាបន្តបន្ទាប់នៃឧបករណ៍ red teaming សម្រាប់គោលបំណងព្យាបាទ។ នៅក្នុងខែកញ្ញា ឆ្នាំ២០២៥ ក្រុមហ៊ុន Check Point បានរៀបរាប់លម្អិតអំពីការប្រើប្រាស់ឧបករណ៍ដែលដំណើរការដោយបញ្ញាសិប្បនិម្មិត (AI) មួយឈ្មោះថា HexStrike AI ដើម្បីពន្លឿន និងសម្រួលដល់ការកេងប្រវ័ញ្ចភាពងាយរងគ្រោះយ៉ាងឆាប់រហ័ស។