- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

យោងតាមរបាយការណ៍មួយពី Push Security បានឲ្យដឹងថា ជនល្មើសគំរាមកំហែងកំពុងប្រើប្រាស់ទំព័របន្លំបន្លំ (AitM) ដើម្បីដណ្តើមយកការគ្រប់គ្រងគណនី TikTok for Business នៅក្នុងយុទ្ធនាការថ្មីមួយ។

គណនីអាជីវកម្មដែលភ្ជាប់ជាមួយវេទិកាប្រព័ន្ធផ្សព្វផ្សាយសង្គមគឺជាគោលដៅដ៏ចំណេញមួយ ព្រោះវាអាចត្រូវបានប្រើប្រាស់ដោយជនល្មើសអាក្រក់សម្រាប់ការផ្សាយពាណិជ្ជកម្ម និងចែកចាយមេរោគ។

Push Security បាននិយាយថា "TikTok ត្រូវបានគេរំលោភបំពានជាប្រវត្តិសាស្ត្រដើម្បីចែកចាយតំណភ្ជាប់ព្យាបាទ និងការណែនាំអំពីវិស្វកម្មសង្គម"។ "នេះរួមបញ្ចូលទាំងអ្នកលួចព័ត៌មានច្រើនដូចជា Vidar, StealC និង Aura Stealer ដែលបានបញ្ជូនតាមរយៈការណែនាំបែប ClickFix ជាមួយនឹងវីដេអូដែលបង្កើតដោយ AI ដែលបង្ហាញជាមគ្គុទ្ទេសក៍ធ្វើឱ្យសកម្មសម្រាប់ Windows, Spotify និង CapCut"។

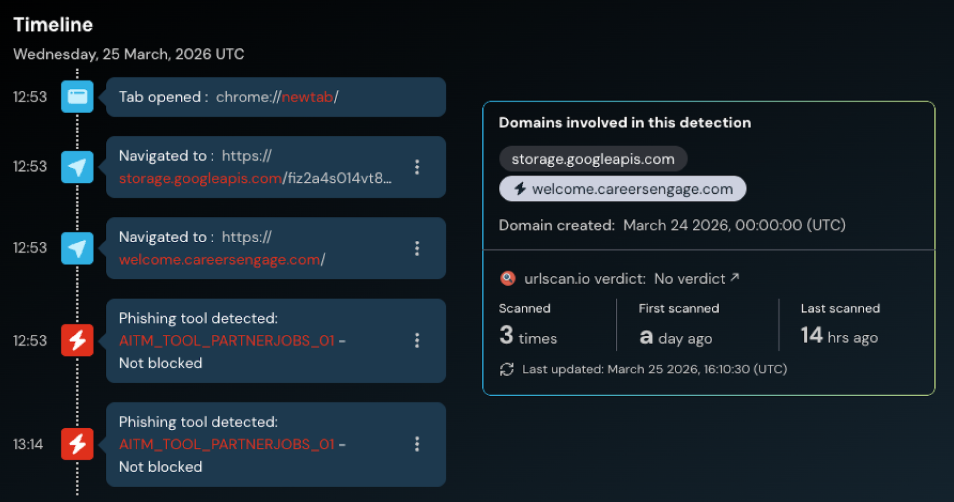

យុទ្ធនាការនេះចាប់ផ្តើមដោយការបញ្ឆោតជនរងគ្រោះឱ្យចុចលើតំណភ្ជាប់ព្យាបាទដែលនាំពួកគេទៅកាន់ទំព័រដែលមើលទៅដូចជា TikTok for Business ឬទំព័រដែលត្រូវបានរចនាឡើងដើម្បីធ្វើពុតជា Google Careers រួមជាមួយនឹងជម្រើសដើម្បីកំណត់ពេលហៅទូរស័ព្ទដើម្បីពិភាក្សាអំពីឱកាសនេះ។

គួរកត់សម្គាល់ថា យុទ្ធនាការបន្លំអត្តសញ្ញាណប័ណ្ណលើកមុននេះត្រូវបានសម្គាល់ដោយ Sublime Security ក្នុងខែតុលា ឆ្នាំ២០២៥ ដោយអ៊ីមែលដែលក្លែងបន្លំជាសារផ្សព្វផ្សាយត្រូវបានប្រើជាយុទ្ធសាស្ត្រវិស្វកម្មសង្គម។

ដោយមិនគិតពីប្រភេទទំព័រដែលបានបម្រើ គោលដៅចុងក្រោយគឺដូចគ្នា៖ អនុវត្តការត្រួតពិនិត្យ Cloudflare Turnstile ដើម្បីរារាំង bots និងម៉ាស៊ីនស្កេនស្វ័យប្រវត្តិពីការវិភាគខ្លឹមសារនៃទំព័រ និងបម្រើទំព័រចូលទំព័របន្លំ AitM ដែលមានគំនិតអាក្រក់ ដែលត្រូវបានរចនាឡើងដើម្បីលួចអត្តសញ្ញាណប័ណ្ណរបស់ពួកគេ។

ទំព័របន្លំត្រូវបានបង្ហោះនៅលើដែនដូចខាងក្រោម -

-welcome.careerscrews[.]com

-welcome.careerstaffer[.]com

-welcome.careersworkflow[.]com

-welcome.careerstransform[.]com

-welcome.careersupskill[.]com

-welcome.careerssuccess[.]com

-welcome.careersstaffgrid[.]com

-welcome.careersprogress[.]com

-welcome.careersgrower[.]com

-welcome.careersengage[.]com

-welcome.careerscrews[.]com

ការវិវឌ្ឍនេះកើតឡើងនៅពេលដែលយុទ្ធនាការបន្លំមួយផ្សេងទៀតត្រូវបានគេសង្កេតឃើញដោយប្រើឯកសារភ្ជាប់ Scalable Vector Graphics (SVG) ដើម្បីបញ្ជូនមេរោគទៅកាន់គោលដៅដែលមានទីតាំងនៅក្នុងប្រទេសវេណេស៊ុយអេឡា។

យោងតាមរបាយការណ៍ដែលចេញផ្សាយដោយ WatchGuard សារទាំងនោះមានឯកសារ SVG ដែលមានឈ្មោះឯកសារជាភាសាអេស្ប៉ាញ ដោយក្លែងបន្លំជាវិក្កយបត្រ បង្កាន់ដៃ ឬថវិកា។

ក្រុមហ៊ុននេះបាននិយាយថា "នៅពេលដែល SVG ដែលមានគំនិតអាក្រក់ទាំងនេះត្រូវបានបើក ពួកវាទាក់ទងជាមួយ URL ដែលទាញយកវត្ថុបុរាណដែលមានគំនិតអាក្រក់"។ "យុទ្ធនាការនេះប្រើ ja.cat ដើម្បីបង្រួម URL ពីដែនស្របច្បាប់ដែលមានភាពងាយរងគ្រោះដែលអនុញ្ញាតឱ្យបញ្ជូនបន្តទៅ URL ណាមួយ ដូច្នេះពួកវាចង្អុលទៅដែនដើមដែលមេរោគត្រូវបានទាញយក"។

វត្ថុបុរាណដែលបានទាញយកគឺជាមេរោគដែលសរសេរនៅក្នុង Go ដែលចែករំលែកត្រួតស៊ីគ្នាជាមួយគំរូ ransomware BianLian ដែលរៀបរាប់លម្អិតដោយ SecurityScorecard ក្នុងខែមករា ឆ្នាំ 2024។

WatchGuard បាននិយាយថា "យុទ្ធនាការនេះគឺជាការរំលឹកយ៉ាងខ្លាំងថា សូម្បីតែប្រភេទឯកសារដែលហាក់ដូចជាគ្មានគ្រោះថ្នាក់ដូចជា SVG ក៏អាចត្រូវបានប្រើដើម្បីផ្តល់ការគំរាមកំហែងធ្ងន់ធ្ងរផងដែរ"។ "ក្នុងករណីនេះ ឯកសារភ្ជាប់ SVG ដែលមានគំនិតអាក្រក់ត្រូវបានប្រើដើម្បីចាប់ផ្តើមខ្សែសង្វាក់បន្លំដែលនាំឱ្យមានការចែកចាយមេរោគដែលទាក់ទងនឹងសកម្មភាព BianLian"។