- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

ភ្នាក់ងារគំរាមកំហែងដែលមានទំនាក់ទំនងរវាងប្រទេសចិន និងឥណ្ឌា ដែលគេស្គាល់ថាជា APT24 ត្រូវបានគេសង្កេតឃើញថាបានប្រើប្រាស់មេរោគដែលពីមុនមិនមានឯកសារហៅថា BADAUDIO ដើម្បីបង្កើតការចូលប្រើពីចម្ងាយជាប់លាប់ទៅកាន់បណ្តាញដែលរងការគំរាមកំហែង ដែលជាផ្នែកមួយនៃយុទ្ធនាការជិតបីឆ្នាំ។

អ្នកស្រាវជ្រាវ Harsh Parashar, Tierra Duncan និង Dan Perez មកពីក្រុម Google Threat Intelligence Group (GTIG) បាននិយាយថា "ខណៈពេលដែលប្រតិបត្តិការមុនៗពឹងផ្អែកលើការសម្របសម្រួលគេហទំព័រជាយុទ្ធសាស្ត្រទូលំទូលាយ ដើម្បីសម្របសម្រួលគេហទំព័រស្របច្បាប់ APT24 ថ្មីៗនេះបានងាកទៅរកការប្រើប្រាស់វ៉ិចទ័រដែលមានភាពស្មុគស្មាញជាងមុន ដែលកំណត់គោលដៅអង្គការនានានៅតៃវ៉ាន់"។

"នេះរួមបញ្ចូលទាំងការសម្របសម្រួលម្តងហើយម្តងទៀតរបស់ក្រុមហ៊ុនទីផ្សារឌីជីថលក្នុងតំបន់ ដើម្បីអនុវត្តការវាយប្រហារខ្សែសង្វាក់ផ្គត់ផ្គង់ និងការប្រើប្រាស់យុទ្ធនាការបន្លំគោលដៅ"។

APT24 ដែលត្រូវបានគេហៅថា Pitty Tiger គឺជាឈ្មោះហៅក្រៅដែលត្រូវបានចាត់តាំងឱ្យក្រុមលួចចូលចិនដែលសង្ស័យថាបានកំណត់គោលដៅរដ្ឋាភិបាល ការថែទាំសុខភាព សំណង់ និងវិស្វកម្ម ការជីកយករ៉ែ មិនរកប្រាក់ចំណេញ និងវិស័យទូរគមនាគមន៍នៅសហរដ្ឋអាមេរិក និងតៃវ៉ាន់។

យោងតាមរបាយការណ៍ខែកក្កដា ឆ្នាំ២០១៤ ពី FireEye សត្រូវនេះត្រូវបានគេជឿថាមានសកម្មភាពតាំងពីដើមឆ្នាំ២០០៨ ដោយការវាយប្រហារទាំងនេះបានទាញយកប្រយោជន៍ពីអ៊ីមែលបន្លំដើម្បីបញ្ឆោតអ្នកទទួលឱ្យបើកឯកសារ Microsoft Office ដែលបន្ទាប់មកទាញយកប្រយោជន៍ពីចំណុចខ្វះខាតសុវត្ថិភាពដែលគេស្គាល់នៅក្នុងកម្មវិធី (ឧទាហរណ៍ CVE-2012-0158 និង CVE-2014-1761) ដើម្បីឆ្លងប្រព័ន្ធជាមួយមេរោគ។

ក្រុមគ្រួសារមេរោគមួយចំនួនដែលជាប់ទាក់ទងនឹង APT24 រួមមាន CT RAT ដែលជាបំរែបំរួលនៃ Enfal/Lurid Downloader ដែលហៅថា MM RAT (ហៅកាត់ថា Goldsun-B) និងបំរែបំរួលនៃ Gh0st RAT ដែលគេស្គាល់ថា Paladin RAT និង Leo RAT។ មេរោគគួរឱ្យកត់សម្គាល់មួយទៀតដែលត្រូវបានប្រើដោយអ្នកគំរាមកំហែងគឺ backdoor ដែលមានឈ្មោះថា Taidoor (ហៅកាត់ថា Roudan)។

APT24 ត្រូវបានគេវាយតម្លៃថាមានទំនាក់ទំនងយ៉ាងជិតស្និទ្ធជាមួយក្រុមគំរាមកំហែងដ៏យូរអង្វែង (APT) មួយផ្សេងទៀតដែលមានឈ្មោះថា Earth Aughisky ដែលក៏បានដាក់ពង្រាយ Taidoor នៅក្នុងយុទ្ធនាការរបស់ខ្លួន និងបានទាញយកប្រយោជន៍ពីហេដ្ឋារចនាសម្ព័ន្ធដែលពីមុនត្រូវបានសន្មតថាជា APT24 ជាផ្នែកមួយនៃការវាយប្រហារចែកចាយ backdoor មួយផ្សេងទៀតដែលហៅថា Specas។ មេរោគទាំងពីរប្រភេទនេះ យោងតាមរបាយការណ៍ខែតុលា ឆ្នាំ២០២២ ពី Trend Micro ត្រូវបានរចនាឡើងដើម្បីអានការកំណត់ប្រូកស៊ីពីឯកសារជាក់លាក់មួយ "%systemroot%\\system32\\sprxx.dll"។

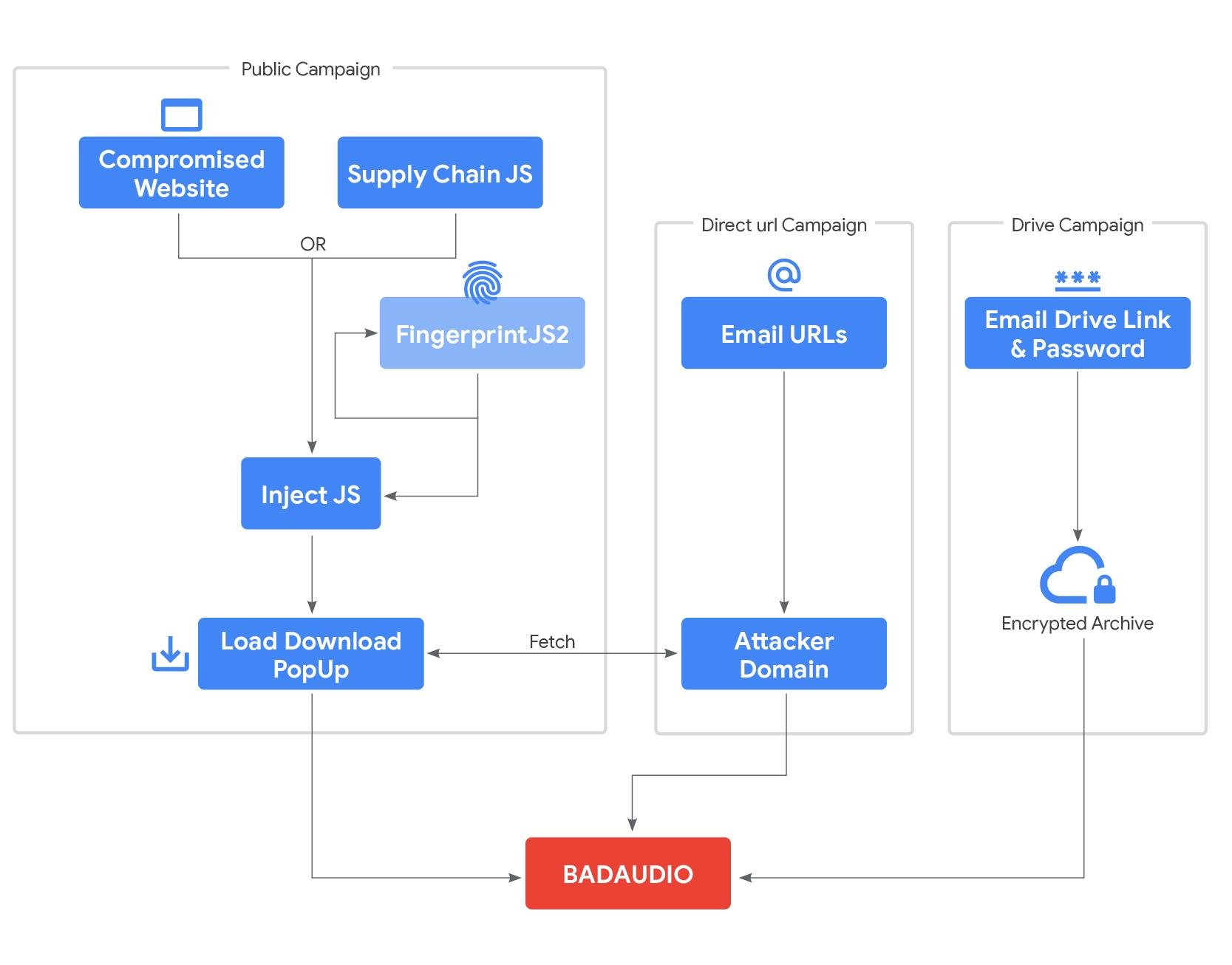

ការរកឃើញចុងក្រោយបំផុតពី GTIG បង្ហាញថាយុទ្ធនាការ BADAUDIO បានចាប់ផ្តើមតាំងពីខែវិច្ឆិកា ឆ្នាំ២០២២ ដោយអ្នកវាយប្រហារប្រើប្រាស់រន្ធទឹក ការសម្របសម្រួលខ្សែសង្វាក់ផ្គត់ផ្គង់ និងការបន្លំជាវ៉ិចទ័រចូលប្រើប្រាស់ដំបូង។

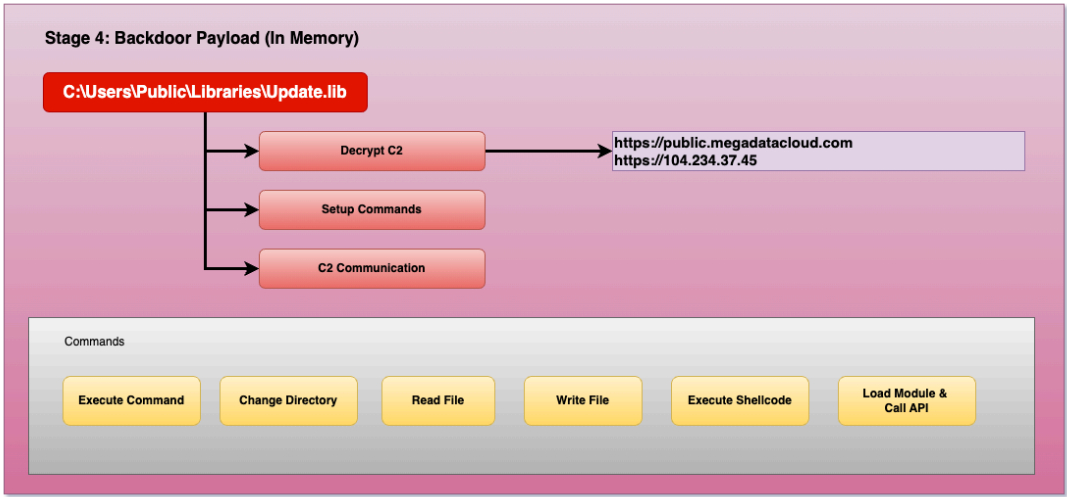

ជាមេរោគដែលមានការបិទបាំងខ្ពស់ដែលសរសេរជា C++ BADAUDIO ប្រើការធ្វើឱ្យរាបស្មើនៃលំហូរត្រួតពិនិត្យដើម្បីទប់ទល់នឹងវិស្វកម្មបញ្ច្រាស និងដើរតួជាអ្នកទាញយកដំណាក់កាលដំបូងដែលមានសមត្ថភាពទាញយក ឌិគ្រីប និងប្រតិបត្តិបន្ទុកដែលបានអ៊ិនគ្រីប AES ពីម៉ាស៊ីនមេពាក្យបញ្ជា និងការគ្រប់គ្រង (C2) ដែលមានកូដរឹង។ វាដំណើរការដោយការប្រមូល និងការច្រោះព័ត៌មានប្រព័ន្ធមូលដ្ឋានទៅកាន់ម៉ាស៊ីនមេ ដែលឆ្លើយតបជាមួយនឹងបន្ទុកដែលត្រូវដំណើរការលើម៉ាស៊ីន។ ក្នុងករណីមួយ វាគឺជា Cobalt Strike Beacon។

GTIG បាននិយាយថា "ជាធម្មតា BADAUDIO បង្ហាញជាបណ្ណាល័យតំណភ្ជាប់ឌីណាមិក (DLL) ព្យាបាទ ដែលប្រើប្រាស់ DLL Search Order Hijacking (MITRE ATT&CK T1574.001) សម្រាប់ការប្រតិបត្តិតាមរយៈកម្មវិធីស្របច្បាប់"។ "វ៉ារ្យ៉ង់ថ្មីៗដែលត្រូវបានគេសង្កេតឃើញបង្ហាញពីខ្សែសង្វាក់ប្រតិបត្តិដែលបានកែលម្អ៖ បណ្ណសារដែលបានអ៊ិនគ្រីបដែលមាន BADAUDIO DLLs រួមជាមួយឯកសារ VBS, BAT និង LNK"។

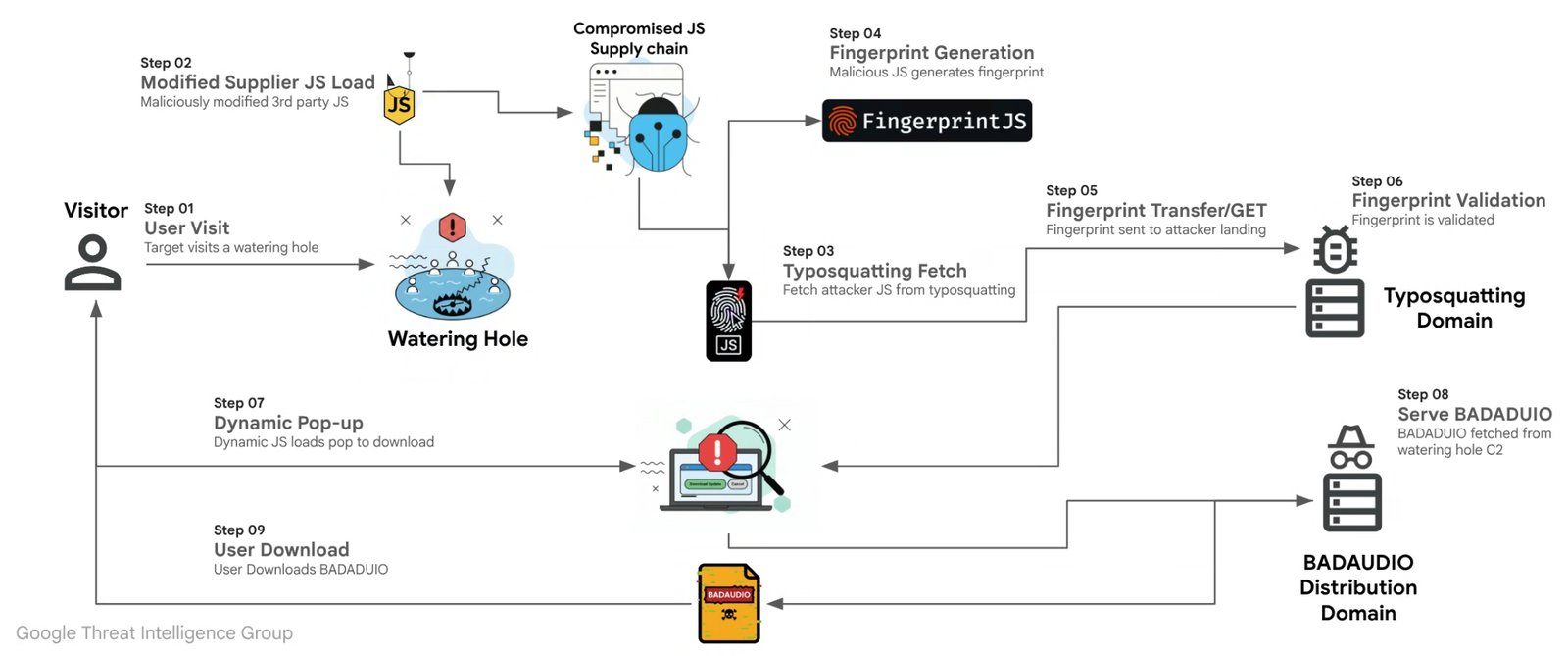

ចាប់ពីខែវិច្ឆិកា ឆ្នាំ២០២២ ដល់យ៉ាងហោចណាស់ដើមខែកញ្ញា ឆ្នាំ២០២៥ APT24 ត្រូវបានគេប៉ាន់ប្រមាណថាបានសម្របសម្រួលគេហទំព័រស្របច្បាប់ជាង ២០ ដើម្បីចាក់កូដ JavaScript ព្យាបាទ ដើម្បីដកចេញអ្នកទស្សនាដែលមកពី macOS, iOS និង Android បង្កើតស្នាមម្រាមដៃកម្មវិធីរុករកតែមួយគត់ដោយប្រើបណ្ណាល័យ FingerprintJS និងផ្តល់ការលេចឡើងក្លែងក្លាយដល់ពួកគេ ដោយជំរុញឱ្យពួកគេទាញយក BADAUDIO ក្រោមរូបភាពនៃការអាប់ដេត Google Chrome។

បន្ទាប់មក ចាប់ផ្តើមនៅខែកក្កដា ឆ្នាំ២០២៤ ក្រុមលួចចូលបានបំពានក្រុមហ៊ុនទីផ្សារឌីជីថលក្នុងតំបន់មួយនៅតៃវ៉ាន់ ដើម្បីរៀបចំការវាយប្រហារខ្សែសង្វាក់ផ្គត់ផ្គង់ដោយចាក់ JavaScript ព្យាបាទចូលទៅក្នុងបណ្ណាល័យ JavaScript ដែលប្រើប្រាស់យ៉ាងទូលំទូលាយ ដែលក្រុមហ៊ុនបានចែកចាយ ដែលអនុញ្ញាតឱ្យវាប្លន់ដែនជាង ១០០០។

ស្គ្រីបភាគីទីបីដែលបានកែប្រែត្រូវបានកំណត់រចនាសម្ព័ន្ធដើម្បីទៅដល់ដែនដែលមានកំហុសវាយអក្សរដោយក្លែងបន្លំជាបណ្តាញចែកចាយមាតិកា (CDN) ស្របច្បាប់ ហើយទាញយក JavaScript ដែលគ្រប់គ្រងដោយអ្នកវាយប្រហារដើម្បីដាក់ស្នាមម្រាមដៃលើម៉ាស៊ីន ហើយបន្ទាប់មកបម្រើការលេចឡើងដើម្បីទាញយក BADAUDIO បន្ទាប់ពីការផ្ទៀងផ្ទាត់។

Google បាននិយាយថា "ការសម្របសម្រួលនៅក្នុងខែមិថុនា ឆ្នាំ 2025 ដំបូងឡើយបានប្រើប្រាស់ការផ្ទុកស្គ្រីបតាមលក្ខខណ្ឌដោយផ្អែកលើលេខសម្គាល់គេហទំព័រតែមួយគត់ (ឈ្មោះដែនជាក់លាក់) ដែលទាក់ទងនឹងគេហទំព័រដោយប្រើស្គ្រីបភាគីទីបីដែលត្រូវបានសម្របសម្រួល"។ "នេះបង្ហាញពីការកំណត់គោលដៅតាមតម្រូវការ ដោយកំណត់ការសម្របសម្រួលគេហទំព័រជាយុទ្ធសាស្ត្រ (MITRE ATT&CK T1189) ទៅកាន់ដែនតែមួយ"។

«ទោះជាយ៉ាងណាក៏ដោយ សម្រាប់រយៈពេលដប់ថ្ងៃនៅក្នុងខែសីហា លក្ខខណ្ឌត្រូវបានលើកជាបណ្ដោះអាសន្ន ដោយអនុញ្ញាតឱ្យដែនទាំង 1,000 ដែលប្រើប្រាស់ស្គ្រីបត្រូវបានសម្របសម្រួល មុនពេលការរឹតបន្តឹងដើមត្រូវបានដាក់ឡើងវិញ»។

APT24 ក៏ត្រូវបានគេសង្កេតឃើញធ្វើការវាយប្រហារតាមគោលដៅចាប់តាំងពីខែសីហា ឆ្នាំ 2024 ដោយប្រើល្បិចកលទាក់ទងនឹងអង្គការជួយសង្គ្រោះសត្វ ដើម្បីបញ្ឆោតអ្នកទទួលឱ្យឆ្លើយតប និងទីបំផុតបញ្ជូន BADAUDIO តាមរយៈបណ្ណសារដែលបានអ៊ិនគ្រីបដែលបង្ហោះនៅលើ Google Drive និង Microsoft OneDrive។ សារទាំងនេះភ្ជាប់មកជាមួយភីកសែលតាមដាន ដើម្បីបញ្ជាក់ថាតើអ៊ីមែលត្រូវបានបើកដោយគោលដៅដែរឬទេ និងកែសម្រួលកិច្ចខិតខំប្រឹងប្រែងរបស់ពួកគេតាមនោះ។

Google បាននិយាយថា «ការប្រើប្រាស់បច្ចេកទេសកម្រិតខ្ពស់ដូចជាការសម្របសម្រួលខ្សែសង្វាក់ផ្គត់ផ្គង់ វិស្វកម្មសង្គមច្រើនស្រទាប់ និងការរំលោភបំពានសេវាកម្មពពកស្របច្បាប់ បង្ហាញពីសមត្ថភាពរបស់តួអង្គសម្រាប់ការចារកម្មជាប់លាប់ និងសម្របខ្លួនបាន»។

ក្រុម APT ចិន-Nexus ផ្តោតលើអាស៊ីអាគ្នេយ៍#

ការបង្ហាញព័ត៌មាននេះកើតឡើងនៅពេលដែល CyberArmor បានរៀបរាប់លម្អិតអំពីយុទ្ធនាការចារកម្មជាប់លាប់ដែលរៀបចំឡើងដោយតួអង្គគំរាមកំហែងជាប់លាប់ចិនប្រឆាំងនឹងរដ្ឋាភិបាល ប្រព័ន្ធផ្សព្វផ្សាយ និងវិស័យព័ត៌មាននៅក្នុងប្រទេសឡាវ កម្ពុជា សិង្ហបុរី ហ្វីលីពីន និងឥណ្ឌូនេស៊ី។ សកម្មភាពនេះត្រូវបានគេដាក់ឈ្មោះថា នាគរដូវស្លឹកឈើជ្រុះ។

ខ្សែសង្វាក់វាយប្រហារចាប់ផ្តើមជាមួយនឹងបណ្ណសារ RAR ដែលទំនងជាត្រូវបានផ្ញើជាឯកសារភ្ជាប់នៅក្នុងសារ spear-phishing ដែលនៅពេលស្រង់ចេញ វាទាញយកប្រយោជន៍ពីចំណុចខ្វះខាតសុវត្ថិភាព WinRAR (CVE-2025-8088, ពិន្ទុ CVSS: 8.8) ដើម្បីបើកដំណើរការស្គ្រីបបាច់ ("Windows Defender Definition Update.cmd") ដែលរៀបចំការបន្តដើម្បីធានាថាមេរោគត្រូវបានបើកដំណើរការដោយស្វ័យប្រវត្តិនៅពេលដែលអ្នកប្រើប្រាស់ចូលទៅក្នុងប្រព័ន្ធនៅពេលក្រោយ។

វាក៏ទាញយកបណ្ណសារ RAR ទីពីរដែលបង្ហោះនៅលើ Dropbox តាមរយៈ PowerShell ផងដែរ។ បណ្ណសារ RAR មានឯកសារពីរ គឺឯកសារដែលអាចប្រតិបត្តិបានស្របច្បាប់ ("obs-browser-page.exe") និង DLL ព្យាបាទ ("libcef.dll")។ បន្ទាប់មក ស្គ្រីបបាច់ដំណើរការប្រព័ន្ធគោលពីរដើម្បីផ្ទុក DLL ដែលបន្ទាប់មកទាក់ទងជាមួយអ្នកគំរាមកំហែងតាមរយៈ Telegram ដើម្បីទាញយកពាក្យបញ្ជា ("shell") ចាប់យករូបថតអេក្រង់ ("screenshot") និងទម្លាក់បន្ទុកបន្ថែម ("upload")។

អ្នកស្រាវជ្រាវសន្តិសុខ Nguyen Nguyen និង BartBlaze បាននិយាយថា "ឧបករណ៍បញ្ជា bot (អ្នកគំរាមកំហែង) ប្រើពាក្យបញ្ជាទាំងបីនេះដើម្បីប្រមូលព័ត៌មាន និងអនុវត្តការឈ្លបយកការណ៍លើកុំព្យូទ័ររបស់ជនរងគ្រោះ និងដាក់ពង្រាយមេរោគដំណាក់កាលទីបី"។ "ការរចនានេះអាចឱ្យឧបករណ៍បញ្ជានៅតែលួចលាក់ និងគេចពីការរកឃើញ"។

ដំណាក់កាលទីបីម្តងទៀតពាក់ព័ន្ធនឹងការប្រើប្រាស់ DLL side-loading ដើម្បីបើកដំណើរការ DLL ក្លែងក្លាយ ("CRClient.dll") ដោយប្រើប្រព័ន្ធគោលពីរពិតប្រាកដ ("Creative Cloud Helper.exe") ដែលបន្ទាប់មកឌិគ្រីប និងដំណើរការ shellcode ដែលទទួលខុសត្រូវចំពោះការផ្ទុក និងប្រតិបត្តិ payload ចុងក្រោយ ដែលជា implant ទម្ងន់ស្រាលដែលសរសេរជា C++ ដែលអាចទំនាក់ទំនងជាមួយម៉ាស៊ីនមេពីចម្ងាយ ("public.megadatacloud[.]com") និងគាំទ្រពាក្យបញ្ជាចំនួនប្រាំបីផ្សេងគ្នា -

-65 ដើម្បីដំណើរការពាក្យបញ្ជាដែលបានបញ្ជាក់ដោយប្រើ "cmd.exe" ប្រមូលលទ្ធផល ហើយច្រោះវាត្រឡប់ទៅម៉ាស៊ីនមេ C2 វិញ

-66 ដើម្បីផ្ទុក និងប្រតិបត្តិ DLL

-67 ដើម្បីប្រតិបត្តិ shellcode

-68 ដើម្បីធ្វើបច្ចុប្បន្នភាពការកំណត់រចនាសម្ព័ន្ធ

-70 ដើម្បីអានឯកសារដែលផ្គត់ផ្គង់ដោយប្រតិបត្តិករ

-71 ដើម្បីបើកឯកសារ និងសរសេរខ្លឹមសារដែលផ្គត់ផ្គង់ដោយប្រតិបត្តិករ

-72 ដើម្បីទទួលបាន/កំណត់ថតបច្ចុប្បន្ន

-73 ដើម្បីគេងសម្រាប់ចន្លោះពេលចៃដន្យ ហើយបញ្ចប់ខ្លួនវា

ខណៈពេលដែលសកម្មភាពមិនត្រូវបានភ្ជាប់ទៅនឹងអ្នកគំរាមកំហែង ឬក្រុមជាក់លាក់ណាមួយ វាអាចទៅរួចដែលជាការងាររបស់ក្រុម China-nexus ដែលមានសមត្ថភាពប្រតិបត្តិការកម្រិតមធ្យម។ ការវាយតម្លៃនេះគឺផ្អែកលើការកំណត់គោលដៅជាបន្តបន្ទាប់របស់សត្រូវទៅលើប្រទេសជុំវិញសមុទ្រចិនខាងត្បូង។

អ្នកស្រាវជ្រាវបាននិយាយថា "យុទ្ធនាការវាយប្រហារត្រូវបានកំណត់គោលដៅ"។ "ពេញមួយការវិភាគរបស់យើង យើងតែងតែសង្កេតឃើញដំណាក់កាលបន្ទាប់ត្រូវបានបង្ហោះនៅពីក្រោយ Cloudflare ជាមួយនឹងការរឹតបន្តឹងភូមិសាស្ត្រដែលបានបើក ក៏ដូចជាការរឹតបន្តឹងផ្សេងទៀតដូចជាការអនុញ្ញាតឱ្យប្រើតែ HTTP User Agents ជាក់លាក់ប៉ុណ្ណោះ"។