- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

អ្នកគំរាមកំហែងដែលឧបត្ថម្ភដោយរដ្ឋរុស្ស៊ីត្រូវបានផ្សារភ្ជាប់ទៅនឹងការវាយប្រហារប្រមូលព័ត៌មានសម្ងាត់ថ្មីមួយឈុតដែលផ្តោតលើបុគ្គលដែលជាប់ទាក់ទងនឹងទីភ្នាក់ងារស្រាវជ្រាវថាមពល និងនុយក្លេអ៊ែររបស់ទួរគី ក៏ដូចជាបុគ្គលិកដែលមានទំនាក់ទំនងជាមួយក្រុមអ្នកគិត និងអង្គការអឺរ៉ុបនៅម៉ាសេដូនខាងជើង និងអ៊ូសបេគីស្ថាន។

សកម្មភាពនេះត្រូវបានសន្មតថាជារបស់ APT28 (ហៅកាត់ថា BlueDelta) ដែលត្រូវបានសន្មតថាជាយុទ្ធនាការប្រមូលព័ត៌មានសម្ងាត់ "ប្រកបដោយចីរភាព" ដែលកំណត់គោលដៅអ្នកប្រើប្រាស់ UKR[.]net កាលពីខែមុន។ APT28 ត្រូវបានផ្សារភ្ជាប់ជាមួយនឹងនាយកដ្ឋានសំខាន់នៃអគ្គសេនាធិការនៃកងកម្លាំងប្រដាប់អាវុធនៃសហព័ន្ធរុស្ស៊ី (GRU)។

"ការប្រើប្រាស់សម្ភារៈល្បួងដែលផ្តោតលើភាសាទួរគី និងតំបន់បង្ហាញថា BlueDelta បានកែសម្រួលខ្លឹមសាររបស់ខ្លួនដើម្បីបង្កើនភាពជឿជាក់ក្នុងចំណោមទស្សនិកជនវិជ្ជាជីវៈ និងភូមិសាស្ត្រជាក់លាក់" Insikt Group របស់ Recorded Future បាននិយាយ។ "ការជ្រើសរើសទាំងនេះឆ្លុះបញ្ចាំងពីការចាប់អារម្មណ៍ជាបន្តបន្ទាប់ចំពោះអង្គការដែលភ្ជាប់ទៅនឹងការស្រាវជ្រាវថាមពល កិច្ចសហប្រតិបត្តិការការពារជាតិ និងបណ្តាញទំនាក់ទំនងរបស់រដ្ឋាភិបាលដែលពាក់ព័ន្ធនឹងអាទិភាពស៊ើបការណ៍សម្ងាត់របស់រុស្ស៊ី"។

ក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតបានពិពណ៌នាអំពីការវាយប្រហារនេះថាជាការកំណត់គោលដៅលើជនរងគ្រោះមួយចំនួនតូច ប៉ុន្តែមានភាពខុសប្លែកគ្នានៅក្នុងខែកុម្ភៈ និងខែកញ្ញា ឆ្នាំ២០២៥ ដោយយុទ្ធនាការនេះបានទាញយកប្រយោជន៍ពីទំព័រចូលក្លែងក្លាយ ដែលត្រូវបានរចនាឱ្យស្រដៀងនឹងសេវាកម្មពេញនិយមដូចជា Microsoft Outlook Web Access (OWA), Google និង Sophos VPN portals។

កិច្ចខិតខំប្រឹងប្រែងទាំងនេះគឺគួរឱ្យកត់សម្គាល់ចំពោះការពិតដែលថាអ្នកប្រើប្រាស់ដែលមិនបានដឹងខ្លួនត្រូវបានបញ្ជូនបន្តទៅកាន់គេហទំព័រស្របច្បាប់បន្ទាប់ពីព័ត៌មានបញ្ជាក់អត្តសញ្ញាណត្រូវបានបញ្ចូលនៅលើទំព័រចុះចតក្លែងក្លាយ ដោយហេតុនេះជៀសវាងការលើកឡើងនូវសញ្ញាគ្រោះថ្នាក់ណាមួយ។ យុទ្ធនាការទាំងនេះក៏ត្រូវបានគេរកឃើញថាពឹងផ្អែកយ៉ាងខ្លាំងទៅលើសេវាកម្មដូចជា Webhook[.]site, InfinityFree, Byet Internet Services និង ngrok ដើម្បីបង្ហោះទំព័របន្លំ លួចទិន្នន័យដែលលួច និងអនុញ្ញាតឱ្យមានការបញ្ជូនបន្ត។

ក្នុងការប៉ុនប៉ងបន្ថែមទៀតដើម្បីផ្តល់ភាពស្របច្បាប់ដល់ពួកគេ អ្នកគំរាមកំហែងត្រូវបានគេនិយាយថាបានប្រើប្រាស់ឯកសារ PDF ដ៏ស្របច្បាប់ រួមទាំងការបោះពុម្ពផ្សាយពីមជ្ឈមណ្ឌលស្រាវជ្រាវឈូងសមុទ្រដែលទាក់ទងនឹងសង្គ្រាមអ៊ីរ៉ង់-អ៊ីស្រាអែលខែមិថុនា ឆ្នាំ២០២៥ និងសេចក្តីសង្ខេបគោលនយោបាយខែកក្កដា ឆ្នាំ២០២៥ ដែលអំពាវនាវឱ្យមានកតិកាសញ្ញាថ្មីសម្រាប់សមុទ្រមេឌីទែរ៉ាណេដែលចេញផ្សាយដោយក្រុមអ្នកវិភាគអំពីការប្រែប្រួលអាកាសធាតុ ECCO។

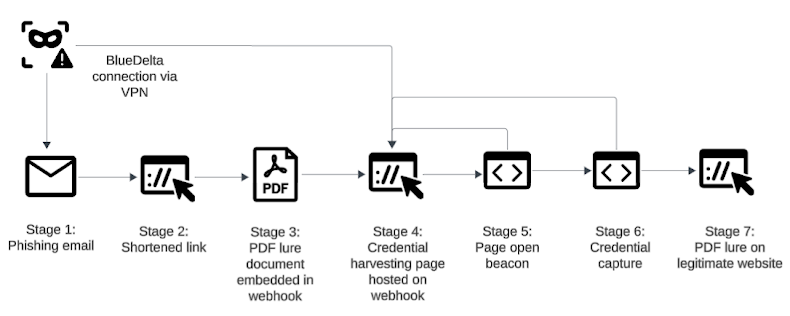

ខ្សែសង្វាក់វាយប្រហារចាប់ផ្តើមជាមួយនឹងអ៊ីមែលបន្លំដែលមានតំណភ្ជាប់ខ្លីមួយ ដែលនៅពេលចុច វានឹងបញ្ជូនជនរងគ្រោះទៅកាន់តំណភ្ជាប់មួយផ្សេងទៀតដែលបង្ហោះនៅលើគេហទំព័រ webhook[.]site ដែលបង្ហាញឯកសារក្លែងក្លាយប្រហែលពីរវិនាទី មុនពេលបញ្ជូនបន្តទៅកាន់គេហទំព័រ webhook[.]site ទីពីរដែលបង្ហោះទំព័រចូល Microsoft OWA ដែលក្លែងបន្លំ។

មានវត្តមាននៅក្នុងទំព័រនេះគឺជាធាតុទម្រង់ HTML ដែលលាក់ទុកដែលរក្សាទុក URL គេហទំព័រ webhook[.]site និងប្រើ JavaScript ដើម្បីផ្ញើ beacon "ទំព័រដែលបើក" បញ្ជូនព័ត៌មានសម្ងាត់ដែលបានដាក់ស្នើទៅកាន់ចំណុចបញ្ចប់ webhook ហើយទីបំផុតបញ្ជូនបន្តត្រឡប់ទៅ PDF ដែលបង្ហោះនៅលើគេហទំព័រពិតប្រាកដវិញ។

APT28 ក៏ត្រូវបានគេសង្កេតឃើញកំពុងធ្វើយុទ្ធនាការបីផ្សេងទៀតផងដែរ -

-យុទ្ធនាការខែមិថុនា ឆ្នាំ២០២៥ ដែលបានដាក់ពង្រាយទំព័រប្រមូលព័ត៌មានសម្ងាត់ដែលធ្វើត្រាប់តាមទំព័រកំណត់ពាក្យសម្ងាត់ Sophos VPN ដែលបង្ហោះនៅលើហេដ្ឋារចនាសម្ព័ន្ធដែលផ្តល់ដោយ InfinityFree ដើម្បីប្រមូលព័ត៌មានសម្ងាត់ដែលបានបញ្ចូលទៅក្នុងទម្រង់បែបបទ និងបញ្ជូនបន្តជនរងគ្រោះទៅកាន់វិបផតថល Sophos VPN ស្របច្បាប់ដែលជាកម្មសិទ្ធិរបស់ក្រុមអ្នកគិតរបស់សហភាពអឺរ៉ុបដែលមិនបញ្ចេញឈ្មោះ

-យុទ្ធនាការខែកញ្ញា ឆ្នាំ២០២៥ ដែលបានប្រើទំព័រប្រមូលព័ត៌មានសម្ងាត់ដែលបង្ហោះនៅលើដែន InfinityFree ដើម្បីព្រមានអ្នកប្រើប្រាស់អំពីពាក្យសម្ងាត់ដែលផុតកំណត់ដើម្បីបញ្ឆោតពួកគេឱ្យបញ្ចូលព័ត៌មានសម្ងាត់របស់ពួកគេ និងបញ្ជូនបន្តទៅកាន់ទំព័រចូលស្របច្បាប់ដែលជាប់ទាក់ទងនឹងអង្គការយោធានៅសាធារណរដ្ឋម៉ាសេដូនខាងជើង និងអ្នករួមបញ្ចូល IT ដែលមានមូលដ្ឋាននៅអ៊ូសបេគីស្ថាន

យុទ្ធនាការខែមេសា ឆ្នាំ២០២៥ ដែលបានប្រើទំព័រកំណត់ពាក្យសម្ងាត់ Google ក្លែងក្លាយដែលបង្ហោះនៅលើ Byet Internet Services ដើម្បីប្រមូលព័ត៌មានសម្ងាត់របស់ជនរងគ្រោះ និងច្រោះវាចេញទៅកាន់ URL ngrok

"ការរំលោភបំពានជាប់លាប់របស់ BlueDelta លើហេដ្ឋារចនាសម្ព័ន្ធសេវាកម្មអ៊ីនធឺណិតស្របច្បាប់បង្ហាញពីការពឹងផ្អែកជាបន្តបន្ទាប់របស់ក្រុមលើសេវាកម្មដែលអាចចោលបានដើម្បីបង្ហោះ និងបញ្ជូនបន្តទិន្នន័យព័ត៌មានសម្ងាត់" ក្រុមហ៊ុនដែលគ្រប់គ្រងដោយ Mastercard បាននិយាយ។ «យុទ្ធនាការទាំងនេះគូសបញ្ជាក់ពីការប្តេជ្ញាចិត្តជាបន្តបន្ទាប់របស់ GRU ចំពោះការប្រមូលផលព័ត៌មានបញ្ជាក់អត្តសញ្ញាណ ជាវិធីសាស្រ្តប្រមូលព័ត៌មានដែលមានតម្លៃទាប និងផ្តល់ទិន្នផលខ្ពស់ ដែលគាំទ្រដល់គោលបំណងស៊ើបការណ៍សម្ងាត់របស់រុស្ស៊ី»។