- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

អ្នកគំរាមកំហែងដែលគេស្គាល់ថាជា Bloody Wolf ត្រូវបានគេសន្មតថាជាអ្នកគាំទ្រយុទ្ធនាការវាយប្រហារតាមអ៊ីនធឺណិតដែលបានកំណត់គោលដៅប្រទេសកៀហ្ស៊ីស៊ីស្ថានយ៉ាងហោចណាស់ចាប់តាំងពីខែមិថុនា ឆ្នាំ២០២៥ ដោយមានគោលដៅផ្តល់ NetSupport RAT។

គិតត្រឹមខែតុលា ឆ្នាំ២០២៥ សកម្មភាពនេះបានពង្រីកដល់ប្រទេសអ៊ូសបេគីស្ថានផងដែរ នេះបើយោងតាមអ្នកស្រាវជ្រាវ Group-IB គឺលោក Amirbek Kurbanov និងលោក Volen Kayo បាននិយាយនៅក្នុងរបាយការណ៍មួយដែលបានចេញផ្សាយដោយសហការជាមួយ Ukuk ដែលជាសហគ្រាសរដ្ឋមួយក្រោមការិយាល័យអគ្គព្រះរាជអាជ្ញានៃសាធារណរដ្ឋកៀហ្ស៊ីស៊ីស្ថាន។ ការវាយប្រហារទាំងនេះបានកំណត់គោលដៅវិស័យហិរញ្ញវត្ថុ រដ្ឋាភិបាល និងបច្ចេកវិទ្យាព័ត៌មាន (IT)។

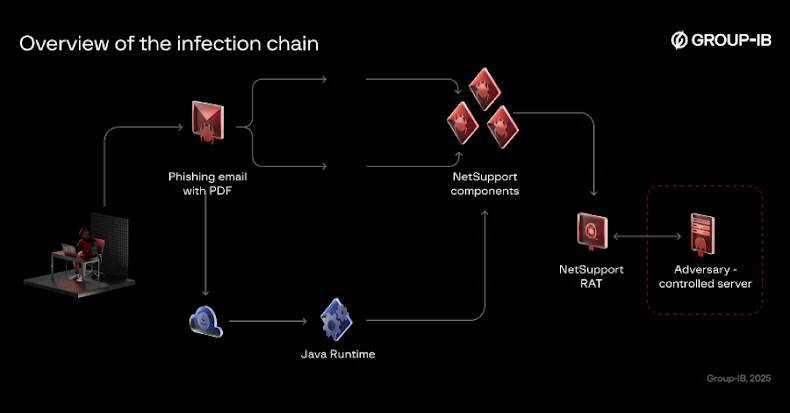

ក្រុមហ៊ុនដែលមានទីស្នាក់ការកណ្តាលនៅប្រទេសសិង្ហបុរីបាននិយាយថា "អ្នកគំរាមកំហែងទាំងនោះនឹងធ្វើត្រាប់តាមក្រសួងយុត្តិធម៌ [របស់កៀហ្ស៊ីស៊ីស្ថាន] តាមរយៈឯកសារ PDF និងឈ្មោះដែនដែលមើលទៅជាផ្លូវការ ដែលក្រោយមកបានបង្ហោះឯកសារ Java Archive (JAR) ដែលមានគំនិតអាក្រក់ដែលត្រូវបានរចនាឡើងដើម្បីដាក់ពង្រាយ NetSupport RAT"។

"ការរួមបញ្ចូលគ្នានៃវិស្វកម្មសង្គម និងឧបករណ៍ដែលអាចចូលប្រើបាននេះអនុញ្ញាតឱ្យ Bloody Wolf នៅតែមានប្រសិទ្ធភាព ខណៈពេលដែលរក្សាទម្រង់ប្រតិបត្តិការទាប"។

Bloody Wolf គឺជាឈ្មោះដែលបានកំណត់ទៅក្រុម hacking ដែលមិនស្គាល់ប្រភព ដែលបានប្រើការវាយប្រហារ spear-phishing ដើម្បីកំណត់គោលដៅអង្គភាពនៅក្នុងប្រទេសកាហ្សាក់ស្ថាន និងរុស្ស៊ី ដោយប្រើឧបករណ៍ដូចជា STRRAT និង NetSupport។ ក្រុមនេះត្រូវបានវាយតម្លៃថាសកម្មចាប់តាំងពីយ៉ាងហោចណាស់ចុងឆ្នាំ 2023។

ការកំណត់គោលដៅលើប្រទេសកៀហ្ស៊ីស៊ីស្ថាន និងអ៊ូសបេគីស្ថាន ដោយប្រើបច្ចេកទេសចូលប្រើដំបូងស្រដៀងគ្នា គឺជាការពង្រីកប្រតិបត្តិការរបស់ភ្នាក់ងារគំរាមកំហែងនៅអាស៊ីកណ្តាល ដែលភាគច្រើនធ្វើពុតជាក្រសួងរដ្ឋាភិបាលដែលគួរឱ្យទុកចិត្តនៅក្នុងអ៊ីមែល phishing ដើម្បីចែកចាយតំណភ្ជាប់ ឬឯកសារភ្ជាប់ដែលមានអាវុធ។

ខ្សែសង្វាក់វាយប្រហារភាគច្រើន ឬតិចជាងនេះ ធ្វើតាមវិធីសាស្រ្តដូចគ្នា ដែលអ្នកទទួលសារត្រូវបានបោកបញ្ឆោតឱ្យចុចលើតំណភ្ជាប់ដែលទាញយកឯកសារផ្ទុក Java archive (JAR) ដែលមានគំនិតអាក្រក់ រួមជាមួយនឹងការណែនាំដើម្បីដំឡើង Java Runtime។

ខណៈពេលដែលអ៊ីមែលអះអាងថាការដំឡើងគឺចាំបាច់ដើម្បីមើលឯកសារ ការពិតគឺថាវាត្រូវបានប្រើដើម្បីប្រតិបត្តិកម្មវិធីផ្ទុក។ នៅពេលបើកដំណើរការ កម្មវិធីផ្ទុកទិន្នន័យនឹងបន្តទៅទាញយកបន្ទុកទិន្នន័យដំណាក់កាលបន្ទាប់ (ឧ. NetSupport RAT) ពីហេដ្ឋារចនាសម្ព័ន្ធដែលស្ថិតនៅក្រោមការគ្រប់គ្រងរបស់អ្នកវាយប្រហារ ហើយរៀបចំការបន្តដំណើរការតាមវិធីបីយ៉ាង -

-ការបង្កើតភារកិច្ចដែលបានកំណត់ពេល

-ការបន្ថែមតម្លៃ Windows Registry

-ការទម្លាក់ស្គ្រីបបាច់ទៅក្នុងថតឯកសារ "%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup"

ដំណាក់កាលនៃយុទ្ធនាការនៅអ៊ូសបេគីស្ថានគឺគួរឱ្យកត់សម្គាល់សម្រាប់ការដាក់បញ្ចូលការរឹតបន្តឹង geofencing ដោយហេតុនេះបណ្តាលឱ្យសំណើដែលមានប្រភពមកពីខាងក្រៅប្រទេសត្រូវបានបញ្ជូនបន្តទៅកាន់គេហទំព័រ data.egov[.]uz ស្របច្បាប់។ សំណើពីក្នុងអ៊ូសបេគីស្ថានត្រូវបានគេរកឃើញថាបង្កឱ្យមានការទាញយកឯកសារ JAR ពីតំណភ្ជាប់ដែលបានបង្កប់នៅក្នុងឯកសារភ្ជាប់ PDF។

Group-IB បាននិយាយថា ឧបករណ៍ផ្ទុក JAR ដែលត្រូវបានសង្កេតឃើញនៅក្នុងយុទ្ធនាការត្រូវបានបង្កើតឡើងដោយប្រើ Java 8 ដែលត្រូវបានចេញផ្សាយនៅក្នុងខែមីនា ឆ្នាំ 2014។ គេជឿថាអ្នកវាយប្រហារកំពុងប្រើម៉ាស៊ីនបង្កើត JAR ឬគំរូផ្ទាល់ខ្លួនដើម្បីបង្កើតវត្ថុបុរាណទាំងនេះ។ បន្ទុក NetSupport RAT គឺជាកំណែចាស់របស់ NetSupport Manager ពីខែតុលា ឆ្នាំ 2013។

វាបាននិយាយថា "Bloody Wolf បានបង្ហាញពីរបៀបដែលឧបករណ៍ដែលមានតម្លៃទាបដែលមានលក់នៅលើទីផ្សារអាចត្រូវបានប្រើប្រាស់ជាអាវុធទៅជាប្រតិបត្តិការតាមអ៊ីនធឺណិតដ៏ទំនើប និងផ្តោតលើតំបន់"។ "តាមរយៈការកេងប្រវ័ញ្ចទំនុកចិត្តលើស្ថាប័នរដ្ឋាភិបាល និងទាញយកអត្ថប្រយោជន៍ពីឧបករណ៍ផ្ទុកដែលមានមូលដ្ឋានលើ JAR សាមញ្ញ ក្រុមនេះបន្តរក្សាជំហររឹងមាំនៅទូទាំងទេសភាពគំរាមកំហែងអាស៊ីកណ្តាល"។