- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

អ្នកគំរាមកំហែងត្រូវបានគេសង្កេតឃើញថាប្រើប្រាស់ឧបករណ៍ និងកម្មវិធីបញ្ញាសិប្បនិម្មិត (AI) ដែលហាក់ដូចជាស្របច្បាប់ ដើម្បីលួចលាក់មេរោគសម្រាប់ការវាយប្រហារនាពេលអនាគតលើអង្គការនានានៅទូទាំងពិភពលោក។

យោងតាម Trend Micro យុទ្ធនាការនេះកំពុងប្រើប្រាស់ឧបករណ៍ផលិតភាព ឬឧបករណ៍ដែលបង្កើនប្រសិទ្ធភាព AI ដើម្បីចែកចាយមេរោគដែលកំណត់គោលដៅតំបន់ផ្សេងៗ រួមទាំងអឺរ៉ុប អាមេរិក និងតំបន់អាស៊ី មជ្ឈិមបូព៌ា និងអាហ្វ្រិក (AMEA)។

វិស័យផលិតកម្ម រដ្ឋាភិបាល សុខាភិបាល បច្ចេកវិទ្យា និងលក់រាយ គឺជាវិស័យកំពូលមួយចំនួនដែលរងផលប៉ះពាល់ដោយការវាយប្រហារ ដោយប្រទេសឥណ្ឌា សហរដ្ឋអាមេរិក បារាំង អ៊ីតាលី ប្រេស៊ីល អាល្លឺម៉ង់ ចក្រភពអង់គ្លេស ន័រវែស អេស្ប៉ាញ និងកាណាដា លេចចេញជាតំបន់ដែលមានការឆ្លងច្រើនបំផុត ដែលបង្ហាញពីការរីករាលដាលទូទាំងពិភពលោក។

អ្នកស្រាវជ្រាវសន្តិសុខ Jeffrey Francis Bonaobra, Joshua Aquino, Emmanuel Panopio, Emmanuel Roll, Joshua Lijandro Tsang, Armando Nathaniel Pedragoza, Melvin Singwa, Mohammed Malubay និង Marco Dela Vega បាននិយាយថា "ការចែកចាយយ៉ាងឆាប់រហ័ស និងរីករាលដាលនេះនៅទូទាំងតំបន់ជាច្រើនបង្ហាញយ៉ាងច្បាស់ថា EvilAI មិនមែនជាឧប្បត្តិហេតុដាច់ដោយឡែកនោះទេ ប៉ុន្តែជាយុទ្ធនាការសកម្ម និងវិវត្តន៍ដែលកំពុងចរាចរនៅក្នុងព្រៃ"។

យុទ្ធនាការនេះត្រូវបានដាក់រហស្សនាមថា EvilAI ដោយ Trend Micro ដោយពណ៌នាអំពីអ្នកវាយប្រហារនៅពីក្រោយប្រតិបត្តិការនេះថា "មានសមត្ថភាពខ្ពស់" ដោយសារតែសមត្ថភាពរបស់ពួកគេក្នុងការធ្វើឱ្យព្រិលៗរវាងកម្មវិធីពិតប្រាកដ និងកម្មវិធីបោកប្រាស់សម្រាប់ការចែកចាយមេរោគ និងសមត្ថភាពរបស់ពួកគេក្នុងការលាក់បាំងលក្ខណៈពិសេសព្យាបាទរបស់វានៅក្នុងកម្មវិធីដែលមានមុខងារផ្សេងទៀត។

កម្មវិធីមួយចំនួនដែលត្រូវបានចែកចាយដោយប្រើវិធីសាស្ត្រនេះរួមមាន AppSuite, Epi Browser, JustAskJacky, Manual Finder, OneStart, PDF Editor, Recipe Lister និង Tampered Chef។ ទិដ្ឋភាពមួយចំនួននៃយុទ្ធនាការនេះត្រូវបានកត់ត្រាលម្អិតដោយ Expel, G DATA និង TRUESEC កាលពីខែមុន។

អ្វីដែលសំខាន់អំពីយុទ្ធនាការនេះគឺរយៈពេលដែលអ្នកវាយប្រហារបានខិតខំប្រឹងប្រែងដើម្បីធ្វើឱ្យកម្មវិធីទាំងនេះមើលទៅដូចជាត្រឹមត្រូវ ហើយនៅទីបំផុតអនុវត្តសកម្មភាពអាក្រក់ជាច្រើននៅផ្ទៃខាងក្រោយនៅពេលដែលដំឡើងរួច ដោយមិនលើកឡើងពីសញ្ញាគ្រោះថ្នាក់ណាមួយឡើយ។ ការបោកប្រាស់ត្រូវបានបង្កើនបន្ថែមទៀតដោយការប្រើប្រាស់វិញ្ញាបនបត្រចុះហត្ថលេខាពីក្រុមហ៊ុនដែលអាចចោលបាន ដោយសារហត្ថលេខាចាស់ៗត្រូវបានលុបចោល។

លោក Trend Micro បាននិយាយថា "EvilAI ក្លែងខ្លួនជាឧបករណ៍ផលិតភាព ឬឧបករណ៍ដែលបង្កើនដោយ AI ជាមួយនឹងចំណុចប្រទាក់ដែលមើលទៅមានលក្ខណៈវិជ្ជាជីវៈ និងហត្ថលេខាឌីជីថលដែលមានសុពលភាព ដែលធ្វើឱ្យអ្នកប្រើប្រាស់ និងឧបករណ៍សុវត្ថិភាពពិបាកសម្គាល់វាពីកម្មវិធីស្របច្បាប់"។

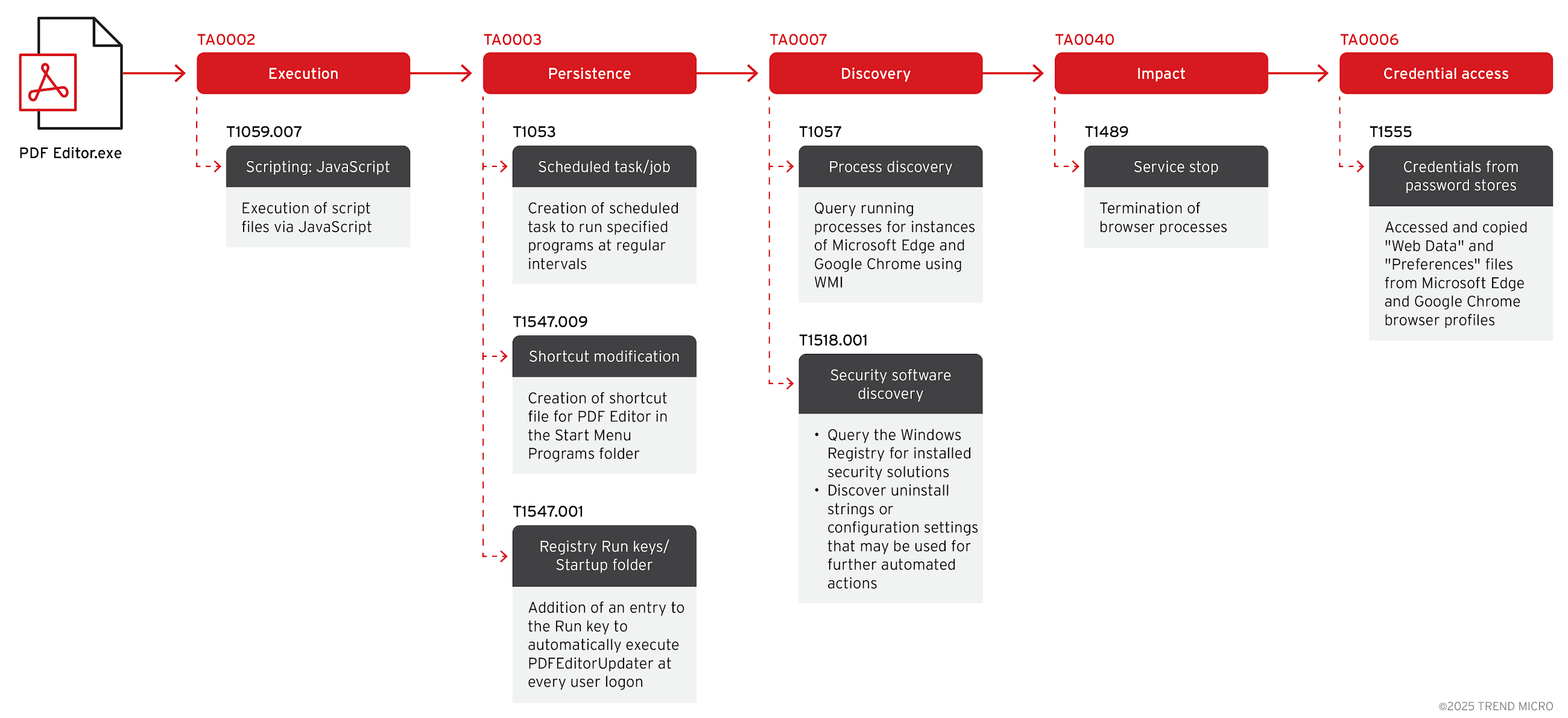

គោលដៅចុងក្រោយនៃយុទ្ធនាការនេះគឺដើម្បីធ្វើការឈ្លបយកការណ៍យ៉ាងទូលំទូលាយ លួចយកទិន្នន័យកម្មវិធីរុករកដែលងាយរងគ្រោះ និងរក្សាការទំនាក់ទំនងដែលបានអ៊ិនគ្រីប និងពេលវេលាជាក់ស្តែងជាមួយម៉ាស៊ីនមេបញ្ជា និងគ្រប់គ្រង (C2) របស់ខ្លួនដោយប្រើឆានែលដែលបានអ៊ិនគ្រីប AES ដើម្បីទទួលពាក្យបញ្ជារបស់អ្នកវាយប្រហារ និងដាក់ពង្រាយបន្ទុកបន្ថែម។

វាប្រើប្រាស់វិធីសាស្រ្តផ្សព្វផ្សាយជាច្រើន រួមទាំងការប្រើប្រាស់គេហទំព័រដែលទើបចុះឈ្មោះថ្មីដែលធ្វើត្រាប់តាមវិបផតថលអ្នកលក់ ការផ្សាយពាណិជ្ជកម្មដែលមានគំនិតអាក្រក់ ការរៀបចំ SEO និងតំណភ្ជាប់ទាញយកដែលបានផ្សព្វផ្សាយនៅលើវេទិកា និងប្រព័ន្ធផ្សព្វផ្សាយសង្គម។

យោងតាម Trend Micro EvilAI ត្រូវបានប្រើជាឧបករណ៍រៀបចំ ដែលដើរតួជាបំពង់ដើម្បីទទួលបានការចូលប្រើដំបូង បង្កើតភាពស្ថិតស្ថេរ និងរៀបចំប្រព័ន្ធដែលឆ្លងមេរោគសម្រាប់បន្ទុកបន្ថែម ខណៈពេលដែលកំពុងចាត់វិធានការដើម្បីរាប់បញ្ចូលកម្មវិធីសុវត្ថិភាពដែលបានដំឡើង និងរារាំងការវិភាគ។

ក្រុមហ៊ុនបាននិយាយថា "ជំនួសឱ្យការពឹងផ្អែកលើឯកសារព្យាបាទជាក់ស្តែង មេរោគ Trojan ទាំងនេះធ្វើត្រាប់តាមរូបរាងនៃកម្មវិធីពិតប្រាកដដើម្បីមិនត្រូវបានគេកត់សម្គាល់ចូលទៅក្នុងបរិយាកាសសាជីវកម្ម និងផ្ទាល់ខ្លួន ជារឿយៗទទួលបានការចូលប្រើជាប់លាប់មុនពេលបង្កើនការសង្ស័យណាមួយ"។ "វិធីសាស្រ្តពីរយ៉ាងនេះធានាថាការរំពឹងទុករបស់អ្នកប្រើប្រាស់ត្រូវបានបំពេញ ដែលកាត់បន្ថយឱកាសនៃការសង្ស័យ ឬការស៊ើបអង្កេតបន្ថែមទៀត"។

ការវិភាគបន្ថែមដោយ G GATA ក៏បានកំណត់ផងដែរថា អ្នកគំរាមកំហែងនៅពីក្រោយ OneStart, ManualFinder និង AppSuite គឺដូចគ្នា ហើយហេដ្ឋារចនាសម្ព័ន្ធម៉ាស៊ីនមេត្រូវបានចែករំលែកសម្រាប់ចែកចាយ និងកំណត់រចនាសម្ព័ន្ធកម្មវិធីទាំងអស់នេះ។

អ្នកស្រាវជ្រាវសន្តិសុខ Banu Ramakrishnan បាននិយាយថា "ពួកគេបានលក់មេរោគដែលក្លែងបន្លំជាហ្គេម រូបមន្តបោះពុម្ព ឧបករណ៍ស្វែងរករូបមន្ត ឧបករណ៍ស្វែងរកដោយដៃ ហើយថ្មីៗនេះបានបន្ថែមពាក្យស្លោក 'AI' ដើម្បីទាក់ទាញអ្នកប្រើប្រាស់"។

Expel បាននិយាយថា អ្នកអភិវឌ្ឍន៍នៅពីក្រោយយុទ្ធនាការ AppSuite និង PDF Editor បានប្រើប្រាស់វិញ្ញាបនបត្រចុះហត្ថលេខាកូដយ៉ាងហោចណាស់ចំនួន 26 ដែលចេញសម្រាប់ក្រុមហ៊ុននៅក្នុងប្រទេសប៉ាណាម៉ា និងម៉ាឡេស៊ី ក្នុងចំណោមក្រុមហ៊ុនផ្សេងទៀត ក្នុងរយៈពេលប្រាំពីរឆ្នាំចុងក្រោយនេះ ដើម្បីធ្វើឱ្យកម្មវិធីរបស់ពួកគេមើលទៅស្របច្បាប់។

ក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតកំពុងតាមដានមេរោគដែលបានចុះហត្ថលេខាដោយប្រើវិញ្ញាបនបត្រទាំងនេះក្រោមឈ្មោះ BaoLoader ដោយបន្ថែមថាវាខុសពី TamperedChef ដោយលើកឡើងពីភាពខុសគ្នានៃភាពខុសគ្នានៃអាកប្បកិរិយា និងគំរូវិញ្ញាបនបត្រ។

Expel បានប្រាប់ The Hacker News ថា "BaoLoader ជាចម្បងគឺជាទ្វារខាងក្រោយដែលអនុញ្ញាតឱ្យប្រតិបត្តិករប្រតិបត្តិអ្វីដែលពួកគេចង់បាននៅលើប្រព័ន្ធ"។ «យើងជឿជាក់ថាការប្រើប្រាស់ចម្បងរបស់ពួកគេរហូតមកដល់ចំណុចនេះគឺការក្លែងបន្លំផ្សាយពាណិជ្ជកម្ម។ តួអង្គនៅពីក្រោយមេរោគនេះធ្វើការជាអ្នកចែកចាយសម្ព័ន្ធសម្រាប់កម្មវិធីស្របច្បាប់ ប៉ុន្តែកំពុងប្រើប្រាស់ទ្វារខាងក្រោយដើម្បីដំឡើងកម្មវិធី។

«កម្មវិធីដែលយើងបានឃើញរួមមានផ្នែកបន្ថែមកម្មវិធីរុករក និងប្រូកស៊ីលំនៅដ្ឋាន។ យើងបានទាក់ទងទៅអង្គការដែលកម្មវិធីរបស់ពួកគេកំពុងត្រូវបានដំឡើង»។

Expel ក៏បានចង្អុលបង្ហាញផងដែរថា EvilAI គឺជាប្រភេទទូលំទូលាយជាងដែលរួមបញ្ចូល BaoLoader រួមជាមួយមេរោគផ្សេងទៀត ហើយកម្មវិធីព្យាបាទដែលចែកចាយក្រោមស្លាក EvilAI អាចត្រូវបានចាត់ទុកថាជាយុទ្ធនាការដាច់ដោយឡែក ដែលបង្ហាញថានេះអាចជាផ្នែកមួយនៃហេដ្ឋារចនាសម្ព័ន្ធធំជាង។

ក្រុមហ៊ុនបាននិយាយថា «យុទ្ធនាការមេរោគនីមួយៗមានអ្នកអភិវឌ្ឍន៍ ហេដ្ឋារចនាសម្ព័ន្ធចែកចាយ និងគោលបំណងផ្ទាល់ខ្លួន»។ «ការបែងចែករវាងពួកវាជួយយើងឱ្យយល់កាន់តែច្បាស់អំពីហានិភ័យផ្សេងៗគ្នា និងមនុស្សដែលនៅពីក្រោយពួកវា»។

វាគួរឱ្យកត់សម្គាល់ថាឈ្មោះ TamperedChef ត្រូវបានសន្មតថាជាកម្មវិធីរូបមន្តព្យាបាទដំបូងដែលត្រូវបានកំណត់រចនាសម្ព័ន្ធដើម្បីបង្កើតឆានែលទំនាក់ទំនងលួចលាក់ជាមួយម៉ាស៊ីនមេពីចម្ងាយ និងទទួលពាក្យបញ្ជាដែលជួយសម្រួលដល់ការលួចទិន្នន័យ។