- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

មូលនិធិ Shadowserver បានបង្ហាញថា ជាង 900 Sangoma FreePBX instance នៅតែឆ្លងមេរោគ web shells ដែលជាផ្នែកមួយនៃការវាយប្រហារដែលបានកេងប្រវ័ញ្ចភាពងាយរងគ្រោះនៃការចាក់បញ្ចូលពាក្យបញ្ជាដែលចាប់ផ្តើមនៅក្នុងខែធ្នូ ឆ្នាំ 2025។

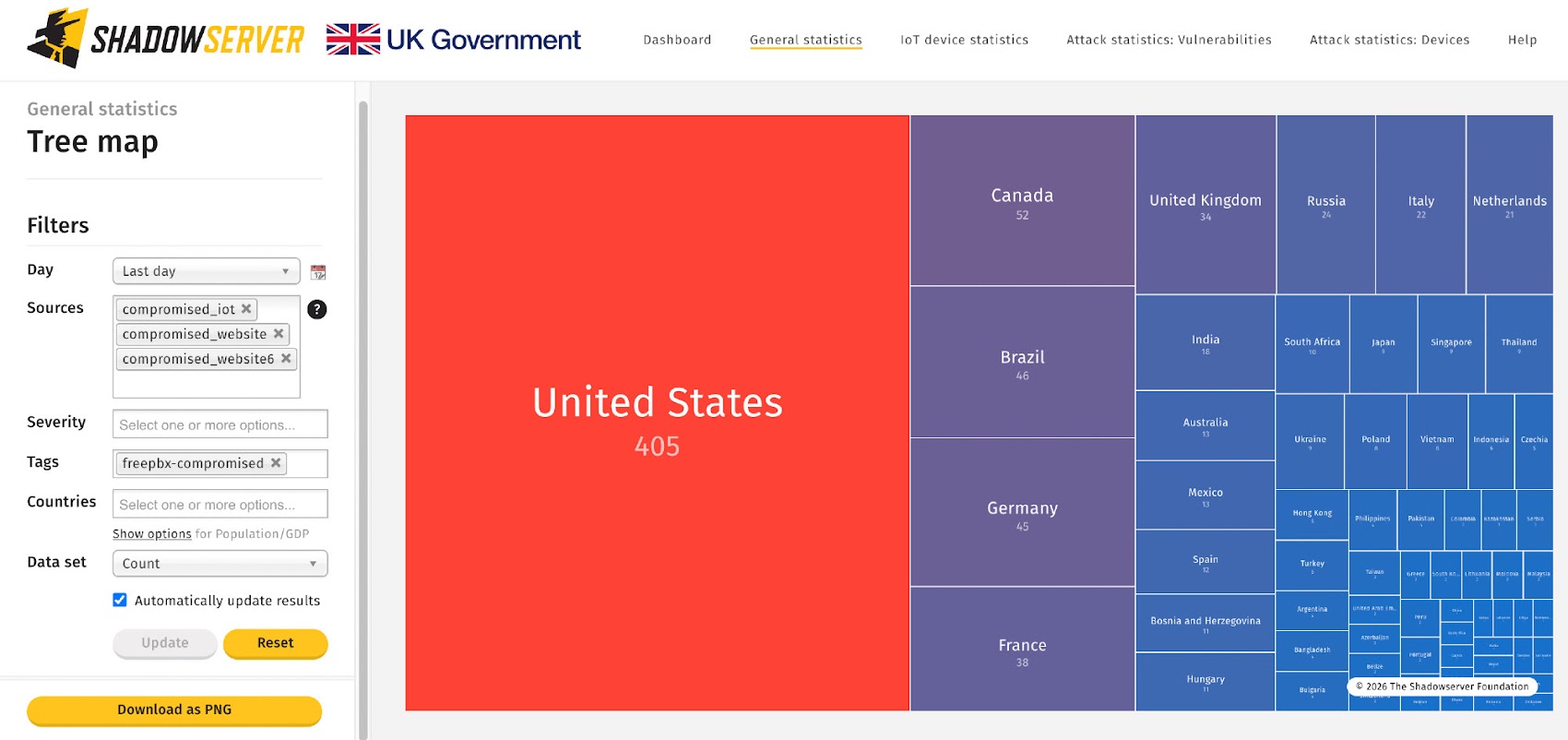

ក្នុងចំណោមទាំងនេះ 401 instance មានទីតាំងនៅសហរដ្ឋអាមេរិក បន្ទាប់មក 51 នៅប្រេស៊ីល 43 នៅកាណាដា 40 នៅអាល្លឺម៉ង់ និង 36 នៅបារាំង។

អង្គភាពមិនស្វែងរកប្រាក់ចំណេញនេះបាននិយាយថា ការសម្របសម្រួលទាំងនេះទំនងជាសម្រេចបានតាមរយៈការកេងប្រវ័ញ្ច CVE-2025-64328 (ពិន្ទុ CVSS: 8.6) ដែលជាកំហុសសុវត្ថិភាពធ្ងន់ធ្ងរខ្ពស់ដែលអាចបើកការចាក់បញ្ចូលពាក្យបញ្ជាក្រោយការផ្ទៀងផ្ទាត់។

FreePBX បាននិយាយនៅក្នុងការណែនាំសម្រាប់កំហុសនេះក្នុងខែវិច្ឆិកា ឆ្នាំ 2025 ថា "ផលប៉ះពាល់គឺថាអ្នកប្រើប្រាស់ណាម្នាក់ដែលមានសិទ្ធិចូលប្រើបន្ទះរដ្ឋបាល FreePBX អាចទាញយកប្រយោជន៍ពីភាពងាយរងគ្រោះនេះដើម្បីប្រតិបត្តិពាក្យបញ្ជា shell តាមអំពើចិត្តលើម៉ាស៊ីនមូលដ្ឋាន"។ "អ្នកវាយប្រហារអាចទាញយកប្រយោជន៍ពីវាដើម្បីទទួលបានការចូលប្រើប្រព័ន្ធពីចម្ងាយក្នុងនាមជាអ្នកប្រើប្រាស់សញ្ញាផ្កាយ"។

ភាពងាយរងគ្រោះនេះប៉ះពាល់ដល់កំណែ FreePBX ខ្ពស់ជាង និងរួមទាំង 17.0.2.36។ វាត្រូវបានដោះស្រាយនៅក្នុងកំណែ 17.0.3។ ជាការបន្ធូរបន្ថយ វាត្រូវបានណែនាំឱ្យបន្ថែមការគ្រប់គ្រងសុវត្ថិភាព ដើម្បីធានាថាមានតែអ្នកប្រើប្រាស់ដែលមានការអនុញ្ញាតប៉ុណ្ណោះដែលអាចចូលប្រើ FreePBX Administrator Control Panel (ACP) ដាក់កម្រិតការចូលប្រើពីបណ្តាញអរិភាពទៅកាន់ ACP និងធ្វើបច្ចុប្បន្នភាពម៉ូឌុល filestore ទៅកំណែចុងក្រោយបំផុត។

ចាប់តាំងពីពេលនោះមក ភាពងាយរងគ្រោះនេះបានស្ថិតនៅក្រោមការកេងប្រវ័ញ្ចយ៉ាងសកម្មនៅក្នុងធម្មជាតិ ដែលជំរុញឱ្យទីភ្នាក់ងារសន្តិសុខ និងហេដ្ឋារចនាសម្ព័ន្ធតាមអ៊ីនធឺណិតរបស់សហរដ្ឋអាមេរិក (CISA) បន្ថែមវាទៅក្នុងកាតាឡុកភាពងាយរងគ្រោះដែលគេស្គាល់ (Known Exploited Vulnerabilities - KEV) របស់ខ្លួននៅដើមខែនេះ។

នៅក្នុងរបាយការណ៍មួយដែលបានចេញផ្សាយនៅចុងខែមុន Fortinet FortiGuard Labs បានបង្ហាញថា អ្នកគំរាមកំហែងនៅពីក្រោយប្រតិបត្តិការក្លែងបន្លំតាមអ៊ីនធឺណិតដែលមានឈ្មោះកូដ INJ3CTOR3 បានកេងប្រវ័ញ្ច CVE-2025-64328 ចាប់ផ្តើមដើមខែធ្នូ ឆ្នាំ 2025 ដើម្បីផ្តល់សែលបណ្ដាញដែលមានឈ្មោះកូដ EncystPHP។

ក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតបានកត់សម្គាល់ថា "ដោយទាញយកអត្ថប្រយោជន៍ពីបរិបទរដ្ឋបាល Elastix និង FreePBX សែលបណ្ដាញដំណើរការដោយមានសិទ្ធិខ្ពស់ ដោយអនុញ្ញាតឱ្យមានការប្រតិបត្តិពាក្យបញ្ជាតាមអំពើចិត្តលើម៉ាស៊ីនដែលរងការសម្របសម្រួល និងចាប់ផ្តើមសកម្មភាពហៅចេញតាមរយៈបរិស្ថាន PBX"។

អ្នកប្រើប្រាស់ FreePBX ត្រូវបានណែនាំឱ្យធ្វើបច្ចុប្បន្នភាពការដាក់ពង្រាយ FreePBX របស់ពួកគេទៅកំណែចុងក្រោយបំផុតឱ្យបានឆាប់តាមដែលអាចធ្វើទៅបាន ដើម្បីទប់ទល់នឹងការគំរាមកំហែងសកម្ម។