- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

ជនខិលខូចកំពុងទាញយកអត្ថប្រយោជន៍ពីការជូនដំណឹងរបស់កម្មវិធីរុករកជាវ៉ិចទ័រសម្រាប់ការវាយប្រហារតាមអ៊ីនធឺណិត ដើម្បីចែកចាយតំណភ្ជាប់ព្យាបាទតាមរយៈវេទិកាបញ្ជា និងគ្រប់គ្រង (C2) ថ្មីមួយដែលមានឈ្មោះថា Matrix Push C2។

អ្នកស្រាវជ្រាវ Blackfog លោកស្រី Brenda Robb បាននិយាយនៅក្នុងរបាយការណ៍ថ្ងៃព្រហស្បតិ៍ថា "ក្របខ័ណ្ឌដើម គ្មានឯកសារនេះទាញយកអត្ថប្រយោជន៍ពីការជូនដំណឹងជំរុញ ការជូនដំណឹងក្លែងក្លាយ និងការបញ្ជូនបន្តតំណភ្ជាប់ទៅកាន់ជនរងគ្រោះនៅទូទាំងប្រព័ន្ធប្រតិបត្តិការ"។

នៅក្នុងការវាយប្រហារទាំងនេះ គោលដៅដែលមានសក្តានុពលត្រូវបានបោកបញ្ឆោតឱ្យអនុញ្ញាតឱ្យមានការជូនដំណឹងរបស់កម្មវិធីរុករកតាមរយៈវិស្វកម្មសង្គមនៅលើគេហទំព័រព្យាបាទ ឬស្របច្បាប់ ប៉ុន្តែមានការសម្របសម្រួល។

នៅពេលដែលអ្នកប្រើប្រាស់យល់ព្រមទទួលការជូនដំណឹងពីគេហទំព័រ អ្នកវាយប្រហារទាញយកអត្ថប្រយោជន៍ពីយន្តការជូនដំណឹងជំរុញគេហទំព័រដែលបង្កើតឡើងនៅក្នុងកម្មវិធីរុករកបណ្ដាញ ដើម្បីផ្ញើការជូនដំណឹងដែលមើលទៅដូចជាវាត្រូវបានផ្ញើដោយប្រព័ន្ធប្រតិបត្តិការ ឬកម្មវិធីរុករកខ្លួនឯង ដោយទាញយកអត្ថប្រយោជន៍ពីម៉ាកយីហោដែលទុកចិត្ត ឡូហ្គោដែលធ្លាប់ស្គាល់ និងភាសាបញ្ចុះបញ្ចូលដើម្បីរក្សាល្បិចកល។

ទាំងនេះរួមមានការជូនដំណឹងអំពី ឧទាហរណ៍ ការចូលដែលគួរឱ្យសង្ស័យ ឬការអាប់ដេតកម្មវិធីរុករក រួមជាមួយនឹងប៊ូតុង "ផ្ទៀងផ្ទាត់" ឬ "អាប់ដេត" ងាយស្រួលប្រើ ដែលនៅពេលចុច នឹងនាំជនរងគ្រោះទៅកាន់គេហទំព័រក្លែងក្លាយ។

អ្វីដែលធ្វើឱ្យបច្ចេកទេសនេះក្លាយជាបច្ចេកទេសឆ្លាតវៃនោះគឺថា ដំណើរការទាំងមូលកើតឡើងតាមរយៈកម្មវិធីរុករកដោយមិនចាំបាច់ឆ្លងមេរោគប្រព័ន្ធរបស់ជនរងគ្រោះជាមុនតាមរយៈមធ្យោបាយផ្សេងទៀតឡើយ។ តាមរបៀបមួយ ការវាយប្រហារនេះគឺដូចជា ClickFix ដែលអ្នកប្រើប្រាស់ត្រូវបានទាក់ទាញឱ្យធ្វើតាមការណែនាំជាក់លាក់ដើម្បីសម្របសម្រួលប្រព័ន្ធផ្ទាល់ខ្លួនរបស់ពួកគេ ដោយហេតុនេះអាចរំលងការគ្រប់គ្រងសុវត្ថិភាពបែបប្រពៃណីបាន។

នោះមិនមែនទាំងអស់នោះទេ។ ដោយសារតែការវាយប្រហារនេះកើតឡើងតាមរយៈកម្មវិធីរុករកតាមអ៊ីនធឺណិត វាក៏ជាការគំរាមកំហែងឆ្លងវេទិកាផងដែរ។ នេះធ្វើឱ្យកម្មវិធីកម្មវិធីរុករកណាមួយនៅលើវេទិកាណាមួយដែលជាវការជូនដំណឹងដែលមានគំនិតអាក្រក់ត្រូវបានចុះឈ្មោះទៅក្នុងក្រុមអតិថិជន ដោយផ្តល់ឱ្យសត្រូវនូវបណ្តាញទំនាក់ទំនងជាប់លាប់។

Matrix Push C2 ត្រូវបានផ្តល់ជូនជាឧបករណ៍ malware-as-a-service (MaaS) ដល់អ្នកគំរាមកំហែងផ្សេងទៀត។ វាត្រូវបានលក់ដោយផ្ទាល់តាមរយៈបណ្តាញ crimeware ជាធម្មតាតាមរយៈ Telegram និងវេទិកាឧក្រិដ្ឋកម្មតាមអ៊ីនធឺណិត ក្រោមគំរូជាវដែលមានកម្រិត៖ ប្រហែល 150 ដុល្លារសម្រាប់មួយខែ 405 ដុល្លារសម្រាប់បីខែ 765 ដុល្លារសម្រាប់ប្រាំមួយខែ និង 1,500 ដុល្លារសម្រាប់មួយឆ្នាំពេញ។

លោកវេជ្ជបណ្ឌិត Darren Williams ស្ថាបនិក និងជានាយកប្រតិបត្តិនៃ BlackFog បានប្រាប់ The Hacker News ថា "ការទូទាត់ត្រូវបានទទួលយកជារូបិយប័ណ្ណឌីជីថល ហើយអ្នកទិញទំនាក់ទំនងដោយផ្ទាល់ជាមួយប្រតិបត្តិករសម្រាប់ការចូលប្រើ"។ "Matrix Push ត្រូវបានគេសង្កេតឃើញជាលើកដំបូងនៅដើមខែតុលា ហើយបានសកម្មចាប់តាំងពីពេលនោះមក។ មិនមានភស្តុតាងនៃកំណែចាស់ៗ ម៉ាកយីហោមុនៗ ឬហេដ្ឋារចនាសម្ព័ន្ធដែលមានអាយុកាលយូរនោះទេ។ អ្វីគ្រប់យ៉ាងបង្ហាញថានេះជាឧបករណ៍ដែលទើបនឹងដាក់ឱ្យដំណើរការថ្មី"។

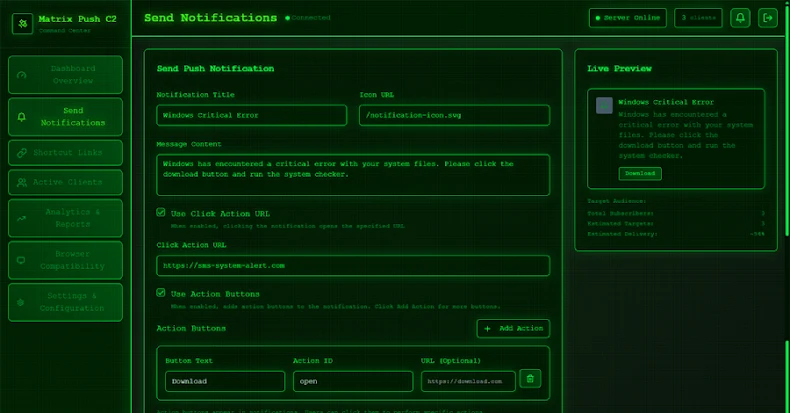

ឧបករណ៍នេះអាចចូលប្រើបានជាផ្ទាំងគ្រប់គ្រងដែលមានមូលដ្ឋានលើគេហទំព័រ ដែលអនុញ្ញាតឱ្យអ្នកប្រើប្រាស់ផ្ញើការជូនដំណឹង តាមដានជនរងគ្រោះម្នាក់ៗក្នុងពេលវេលាជាក់ស្តែង កំណត់ថាតើការជូនដំណឹងណាដែលជនរងគ្រោះបានធ្វើអន្តរកម្មជាមួយ បង្កើតតំណភ្ជាប់ខ្លីដោយប្រើសេវាកម្មកាត់បន្ថយ URL ដែលភ្ជាប់មកជាមួយ និងសូម្បីតែកត់ត្រាផ្នែកបន្ថែមកម្មវិធីរុករកដែលបានដំឡើង រួមទាំងកាបូបរូបិយប័ណ្ណឌីជីថលផងដែរ។

លោក Robb បានពន្យល់ថា "ស្នូលនៃការវាយប្រហារគឺវិស្វកម្មសង្គម ហើយ Matrix Push C2 ភ្ជាប់មកជាមួយគំរូដែលអាចកំណត់រចនាសម្ព័ន្ធបានដើម្បីបង្កើនភាពជឿជាក់នៃសារក្លែងក្លាយរបស់វា"។ "អ្នកវាយប្រហារអាចដាក់ប្រធានបទការជូនដំណឹងបន្លំ និងទំព័រចុះចតរបស់ពួកគេយ៉ាងងាយស្រួល ដើម្បីក្លែងបន្លំក្រុមហ៊ុន និងសេវាកម្មល្បីៗ"។

គំរូផ្ទៀងផ្ទាត់ការជូនដំណឹងដែលគាំទ្រមួយចំនួនត្រូវបានភ្ជាប់ជាមួយម៉ាកល្បីៗដូចជា MetaMask, Netflix, Cloudflare, PayPal និង TikTok។ វេទិកានេះក៏រួមបញ្ចូលផ្នែក "ការវិភាគ និងរបាយការណ៍" ដែលអនុញ្ញាតឱ្យអតិថិជនរបស់ខ្លួនវាស់ស្ទង់ប្រសិទ្ធភាពនៃយុទ្ធនាការរបស់ពួកគេ និងកែលម្អវាតាមតម្រូវការ។

BlackFog បាននិយាយថា "Matrix Push C2 បង្ហាញយើងពីការផ្លាស់ប្តូរនៅក្នុងរបៀបដែលអ្នកវាយប្រហារទទួលបានការចូលប្រើដំបូង និងព្យាយាមកេងប្រវ័ញ្ចអ្នកប្រើប្រាស់"។ "នៅពេលដែលចំណុចបញ្ចប់របស់អ្នកប្រើប្រាស់ (កុំព្យូទ័រ ឬឧបករណ៍ចល័ត) ស្ថិតនៅក្រោមឥទ្ធិពលប្រភេទនេះ អ្នកវាយប្រហារអាចបង្កើនការវាយប្រហារបន្តិចម្តងៗ"។

"ពួកគេអាចផ្ញើសារបន្លំបន្ថែមដើម្បីលួចព័ត៌មានសម្ងាត់ បញ្ឆោតអ្នកប្រើប្រាស់ឱ្យដំឡើងមេរោគដែលមានរយៈពេលយូរជាងនេះ ឬថែមទាំងទាញយកអត្ថប្រយោជន៍ពីការកេងប្រវ័ញ្ចកម្មវិធីរុករកដើម្បីទទួលបានការគ្រប់គ្រងកាន់តែស៊ីជម្រៅនៃប្រព័ន្ធ។ នៅទីបំផុត គោលដៅចុងក្រោយជារឿយៗគឺដើម្បីលួចទិន្នន័យ ឬរកប្រាក់ពីការចូលប្រើ ឧទាហរណ៍ ដោយការបង្ហូរកាបូបរូបិយប័ណ្ណគ្រីបតូ ឬការលួចយកព័ត៌មានផ្ទាល់ខ្លួន"។

ការវាយប្រហារដោយប្រើ Velociraptor ខុសកំពុងកើនឡើង

ការអភិវឌ្ឍនេះកើតឡើងនៅពេលដែល Huntress បាននិយាយថា ខ្លួនបានសង្កេតឃើញ "ការកើនឡើងគួរឱ្យកត់សម្គាល់" នៅក្នុងការវាយប្រហារដែលប្រើប្រាស់ឧបករណ៍ Velociraptor digital forensics and incident response (DFIR) ស្របច្បាប់ក្នុងរយៈពេលបីខែកន្លងមក។

នៅថ្ងៃទី១២ ខែវិច្ឆិកា ឆ្នាំ២០២៥ អ្នកលក់សន្តិសុខតាមអ៊ីនធឺណិតបាននិយាយថា ជនល្មើសគំរាមកំហែងបានដាក់ពង្រាយ Velociraptor បន្ទាប់ពីទទួលបានការចូលប្រើប្រាស់ដំបូងតាមរយៈការកេងប្រវ័ញ្ចចំណុចខ្វះខាតនៅក្នុងសេវាកម្មធ្វើបច្ចុប្បន្នភាពម៉ាស៊ីនបម្រើវីនដូ (CVE-2025-59287 ពិន្ទុ CVSS: 9.8) ដែលត្រូវបានជួសជុលដោយ Microsoft កាលពីចុងខែមុន។

ក្រោយមក អ្នកវាយប្រហារត្រូវបានគេនិយាយថាបានចាប់ផ្តើមការស្វែងរកដោយមានគោលដៅធ្វើការឈ្លបយកការណ៍ និងប្រមូលព័ត៌មានលម្អិតអំពីអ្នកប្រើប្រាស់ សេវាកម្មដែលកំពុងដំណើរការ និងការកំណត់រចនាសម្ព័ន្ធ។ Huntress បានបន្ថែមថា ការវាយប្រហារនេះត្រូវបានទប់ស្កាត់មុនពេលវាអាចរីកចម្រើនបន្ថែមទៀត។

ការរកឃើញនេះបង្ហាញថា ជនល្មើសគំរាមកំហែងមិនត្រឹមតែប្រើប្រាស់ក្របខ័ណ្ឌ C2 ផ្ទាល់ខ្លួនប៉ុណ្ណោះទេ ប៉ុន្តែថែមទាំងប្រើប្រាស់ឧបករណ៍សន្តិសុខតាមអ៊ីនធឺណិត និងឧបករណ៍ឆ្លើយតបឧប្បត្តិហេតុដែលអាចរកបានយ៉ាងងាយស្រួលដើម្បីផលប្រយោជន៍របស់ពួកគេផងដែរ។

អ្នកស្រាវជ្រាវ Huntress បាននិយាយថា "យើងបានឃើញជនល្មើសគំរាមកំហែងប្រើប្រាស់ឧបករណ៍ស្របច្បាប់យូរគ្រប់គ្រាន់ដើម្បីដឹងថា Velociraptor នឹងមិនមែនជាឧបករណ៍ប្រភពបើកចំហរប្រើប្រាស់ពីរដំបូងដែលនឹងលេចឡើងក្នុងការវាយប្រហារនោះទេ - ហើយវាក៏មិនមែនជាឧបករណ៍ចុងក្រោយដែរ"។