- ដោយ Admin

- Apr 04, 2026

កំពុងផ្ទុក...

កំពុងផ្ទុក...

ការស្រាវជ្រាវថ្មីបានរកឃើញថា អង្គការនានាក្នុងវិស័យរសើបផ្សេងៗ រួមទាំងរដ្ឋាភិបាល ទូរគមនាគមន៍ និងហេដ្ឋារចនាសម្ព័ន្ធសំខាន់ៗ កំពុងបិទភ្ជាប់ពាក្យសម្ងាត់ និងព័ត៌មានសម្ងាត់ទៅក្នុងឧបករណ៍អនឡាញដូចជា JSONformatter និង CodeBeautify ដែលត្រូវបានប្រើដើម្បីធ្វើទ្រង់ទ្រាយ និងផ្ទៀងផ្ទាត់លេខកូដ។

ក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិត WatchTowr Labs បាននិយាយថា ខ្លួនបានចាប់យកសំណុំទិន្នន័យជាង 80,000 ឯកសារនៅលើគេហទំព័រទាំងនេះ ដោយបង្ហាញឈ្មោះអ្នកប្រើប្រាស់ ពាក្យសម្ងាត់ កូនសោផ្ទៀងផ្ទាត់ឃ្លាំង ឯកសារបញ្ជាក់ Active Directory ឯកសារបញ្ជាក់មូលដ្ឋានទិន្នន័យ ឯកសារបញ្ជាក់ FTP កូនសោបរិស្ថានពពក ព័ត៌មានកំណត់រចនាសម្ព័ន្ធ LDAP កូនសោ API ជំនួយ សោ API បន្ទប់ប្រជុំ ការថតវគ្គ SSH និងព័ត៌មានផ្ទាល់ខ្លួនគ្រប់ប្រភេទ។

នេះរួមបញ្ចូលទាំងខ្លឹមសារ JSONFormatter ប្រវត្តិសាស្ត្ររយៈពេលប្រាំឆ្នាំ និងខ្លឹមសារ CodeBeautify ប្រវត្តិសាស្ត្ររយៈពេលមួយឆ្នាំ សរុបជាង 5GB នៃទិន្នន័យ JSON ដែលមានចំណារពន្យល់ និងសម្បូរបែប។

អង្គការដែលរងផលប៉ះពាល់ដោយការលេចធ្លាយនេះគ្របដណ្តប់លើហេដ្ឋារចនាសម្ព័ន្ធជាតិសំខាន់ៗ រដ្ឋាភិបាល ហិរញ្ញវត្ថុ ធានារ៉ាប់រង ធនាគារ បច្ចេកវិទ្យា លក់រាយ អាកាសចរណ៍ ទូរគមនាគមន៍ ថែទាំសុខភាព ការអប់រំ ការធ្វើដំណើរ និងវិស័យសន្តិសុខតាមអ៊ីនធឺណិត។

អ្នកស្រាវជ្រាវសន្តិសុខ Jake Knott បាននិយាយនៅក្នុងរបាយការណ៍មួយដែលបានចែករំលែកជាមួយ The Hacker News ថា "ឧបករណ៍ទាំងនេះមានប្រជាប្រិយភាពខ្លាំង ដែលជារឿយៗលេចឡើងនៅជិតកំពូលនៃលទ្ធផលស្វែងរកសម្រាប់ពាក្យដូចជា 'JSON beautify' និង 'best place to paste secrets' (ប្រហែលជាមិនទាន់បានបញ្ជាក់) -- ហើយត្រូវបានប្រើប្រាស់ដោយអង្គការ សារពាង្គកាយ អ្នកអភិវឌ្ឍន៍ និងអ្នកគ្រប់គ្រងជាច្រើនប្រភេទទាំងនៅក្នុងបរិយាកាសសហគ្រាស និងសម្រាប់គម្រោងផ្ទាល់ខ្លួន"។

ឧបករណ៍ទាំងពីរក៏ផ្តល់នូវសមត្ថភាពក្នុងការរក្សាទុករចនាសម្ព័ន្ធ ឬកូដ JSON ដែលមានទ្រង់ទ្រាយ ដោយប្រែក្លាយវាទៅជាតំណភ្ជាប់ពាក់កណ្តាលអចិន្ត្រៃយ៍ និងអាចចែករំលែកជាមួយអ្នកដទៃបាន - ដែលអនុញ្ញាតឱ្យអ្នកណាម្នាក់ដែលមានសិទ្ធិចូលប្រើ URL អាចចូលប្រើទិន្នន័យបានយ៉ាងមានប្រសិទ្ធភាព។

ដូចដែលវាកើតឡើង គេហទំព័រទាំងនេះមិនត្រឹមតែផ្តល់នូវទំព័រ Recent Links ងាយស្រួលប្រើដើម្បីរាយបញ្ជីតំណភ្ជាប់ដែលបានរក្សាទុកថ្មីៗទាំងអស់ប៉ុណ្ណោះទេ ប៉ុន្តែថែមទាំងធ្វើតាមទម្រង់ URL ដែលអាចទស្សន៍ទាយបានសម្រាប់តំណភ្ជាប់ដែលអាចចែករំលែកបាន ដោយហេតុនេះធ្វើឱ្យវាកាន់តែងាយស្រួលសម្រាប់ជនខិលខូចក្នុងការទាញយក URL ទាំងអស់ដោយប្រើឧបករណ៍រាវរកសាមញ្ញ -

-https://jsonformatter.org/{id-here}

-https://jsonformatter.org/{formatter-type}/{id-here}

-https://codebeautify.org/{formatter-type}/{id-here}

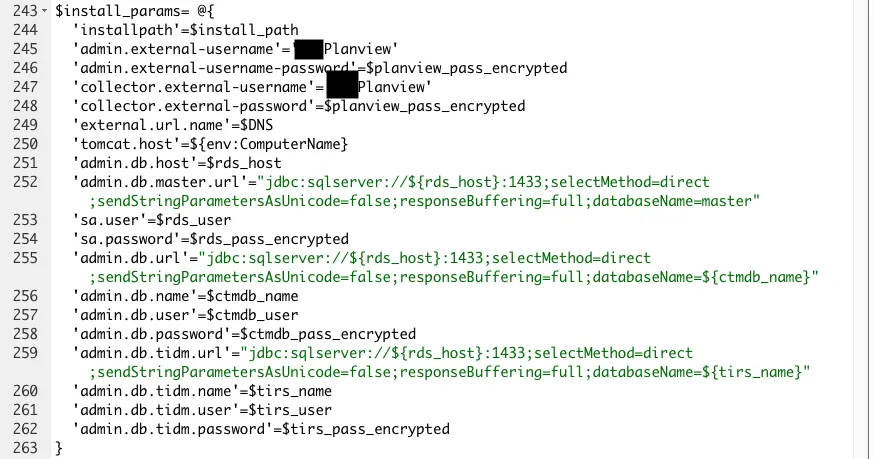

ឧទាហរណ៍មួយចំនួននៃព័ត៌មានលេចធ្លាយរួមមាន Jenkins secrets ដែលជាក្រុមហ៊ុនសន្តិសុខតាមអ៊ីនធឺណិតដែលបង្ហាញព័ត៌មានសម្ងាត់ដែលបានអ៊ិនគ្រីបសម្រាប់ឯកសារកំណត់រចនាសម្ព័ន្ធដ៏រសើប ព័ត៌មានស្គាល់អតិថិជនរបស់អ្នក (KYC) ដែលទាក់ទងនឹងធនាគារ ព័ត៌មានសម្ងាត់ AWS របស់ផ្សារហ៊ុនហិរញ្ញវត្ថុធំមួយដែលភ្ជាប់ទៅនឹង Splunk និងព័ត៌មានសម្ងាត់ Active Directory សម្រាប់ធនាគារ។

អ្វីដែលធ្វើឲ្យស្ថានការណ៍កាន់តែអាក្រក់ទៅទៀតនោះ ក្រុមហ៊ុនបាននិយាយថា ខ្លួនបានផ្ទុកឡើងនូវកូនសោចូលប្រើ AWS ក្លែងក្លាយទៅកាន់ឧបករណ៍មួយក្នុងចំណោមឧបករណ៍ទាំងនេះ ហើយបានរកឃើញជនខិលខូចកំពុងព្យាយាមរំលោភបំពានពួកវា ៤៨ ម៉ោងបន្ទាប់ពីវាត្រូវបានរក្សាទុក។ នេះបង្ហាញថា ព័ត៌មានដ៏មានតម្លៃដែលលាតត្រដាងតាមរយៈប្រភពទាំងនេះកំពុងត្រូវបានភាគីផ្សេងទៀតលួចយក និងសាកល្បង ដែលបង្កហានិភ័យធ្ងន់ធ្ងរ។

លោក Knott បាននិយាយថា "ភាគច្រើនដោយសារតែមាននរណាម្នាក់កំពុងកេងប្រវ័ញ្ចវារួចហើយ ហើយទាំងអស់នេះពិតជាល្ងង់ខ្លៅណាស់"។ "យើងមិនត្រូវការវេទិកាភ្នាក់ងារដែលជំរុញដោយ AI បន្ថែមទៀតទេ។ យើងត្រូវការអង្គការសំខាន់ៗតិចជាងមុនដែលបិទភ្ជាប់ព័ត៌មានសម្ងាត់ទៅក្នុងគេហទំព័រចៃដន្យ"។

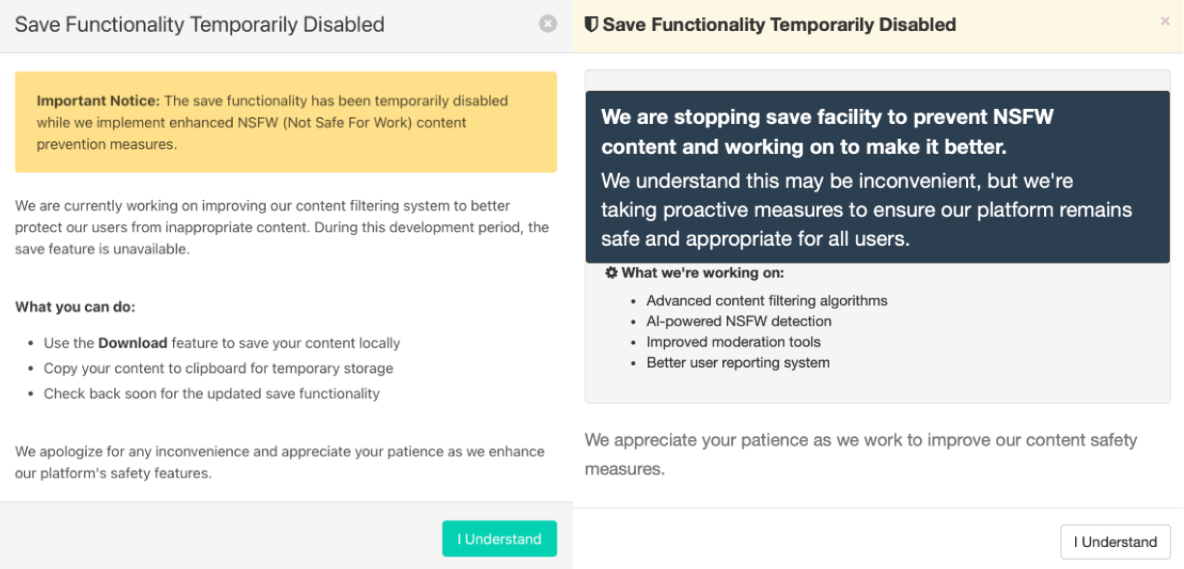

នៅពេលដែល The Hacker News បានត្រួតពិនិត្យ ទាំង JSONFormatter និង CodeBeautify បានបិទមុខងាររក្សាទុកជាបណ្តោះអាសន្ន ដោយអះអាងថាពួកគេកំពុង "ធ្វើការដើម្បីធ្វើឱ្យវាកាន់តែប្រសើរឡើង" និងអនុវត្ត "វិធានការបង្ការខ្លឹមសារ NSFW (មិនមានសុវត្ថិភាពសម្រាប់ការងារ) ដែលបានបង្កើនប្រសិទ្ធភាព"។

watchTowr បាននិយាយថា មុខងាររក្សាទុកត្រូវបានបិទដោយគេហទំព័រទាំងនេះដែលទំនងជាឆ្លើយតបទៅនឹងការស្រាវជ្រាវ។ វាបានបន្ថែមថា "យើងសង្ស័យថាការផ្លាស់ប្តូរនេះបានកើតឡើងនៅក្នុងខែកញ្ញា ដើម្បីឆ្លើយតបទៅនឹងការទំនាក់ទំនងពីអង្គការដែលរងផលប៉ះពាល់មួយចំនួនដែលយើងបានជូនដំណឹង"។